https://support.huawei.com/enterprise/zh/doc/EDOC1100320893/10c1d495

配置虚拟隧道/隧道模板接口

背景信息

虚拟隧道接口(即Tunnel接口)是一种三层逻辑接口,针对协议类型为GRE、mGRE或IPSec的逻辑接口,设备可提供IPSec保护功能。它建立在IKE协商的基础上。通过配置虚拟隧道接口,并在虚拟隧道接口视图下应用IPSec安全框架使得IPSec隧道建立。

协议类型为IPSec的Tunnel接口的IP地址可以手工配置,也可以通过IKEv2协商动态申请。后者在大规模分支接入总部的场景中,可减少分支设备的配置和维护工作量。

虚拟隧道模板接口Tunnel-Template与虚拟隧道接口类似,但配置了虚拟隧道模板接口不能发起协商,只能作为协商响应方接受对端的协商请求,一般用于总部网关配置。每增加一个分支网关接入时,总部网关会动态生成一个虚拟Tunnel接口。

如果在Tunnel-Template接口下应用IPSec安全框架,IPSec安全框架引用的IKE对等体只能是IKEv2版本。

多分支接入总部的场景中,总部采用多个Tunnel接口借用同一个物理接口地址时,总部可以通过IKE对等体中的对端IP或对端ID来识别分支接入的Tunnel接口(仅IKEv1野蛮模式支持对端ID方式),如果总部Tunnel接口执行命令destination指定了分支接口的地址,则总部优先根据此命令识别分支的接入。

多分支接入总部的场景中,如果总部出现部分Tunnel接口的接口地址借用了物理接口地址、部分Tunnel接口的Source地址借用了物理接口地址混合配置,容易造成IKE对等体和Tunnel接口的映射关系发生错误,导致IPSec隧道建立失败。

操作步骤

配置虚拟隧道接口

执行命令ip address ip-address { mask | mask-length } [ sub ],手工配置Tunnel接口的IPv4私网地址。

(只针对IPSec类型的Tunnel接口)执行命令ip address ike-negotiated,配置通过IKEv2协商为Tunnel接口申请IPv4地址。

IPSec:Tunnel接口建立IPSec隧道,保证在Internet上传输单播数据的安全保密性。

GRE:Tunnel接口实现GRE over IPSec功能,除了可以传输单播数据,还可以传输组播数据。先对数据进行GRE封装,再对GRE封装后的报文进行IPSec加密,完成对数据安全可靠的传输。

mGRE(gre参数后加p2mp参数):Tunnel接口实现DSVPN功能,请参见DSVPN配置。

执行命令system-view,进入系统视图。

执行命令interface tunnel interface-number,进入Tunnel接口视图。

执行命令tunnel-protocol { gre [ p2mp ] | ipsec },配置隧道接口的封装模式。

隧道接口的封装模式根据实际需要设置为IPSec、GRE或者mGRE方式,才能在Tunnel口下绑定IPSec安全框架。执行命令ip address ip-address { mask | mask-length } [ sub ],配置Tunnel接口的IPv4私网地址。

根据实际需要任选如下配置之一:

执行命令source { [ vpn-instance vpn-instance-name ] source-ip-address | interface-type interface-number [ standby ] },配置Tunnel接口的源地址或源接口。

其中vpn-instance vpn-instance-name参数只在隧道接口的封装模式为IPSec或mGRE方式时支持。

若Tunnel接口的源地址为某接口动态获取的IP地址,建议配置source时指定为源接口,避免当该地址变化时影响IPSec配置。

(可选)执行命令destination [ vpn-instance vpn-instance-name ] dest-ip-address,配置Tunnel接口的目的地址。

当IPSec虚拟隧道接口的目的地址未配置时,可使用IPSec安全框架引用的IKE对等体下配置的对端地址主动发起协商。当IPSec虚拟隧道接口下的目的地址和IKE对等体下的对端地址均未配置时,本端只能被动接受对端发起的协商。

如果隧道接口的封装模式设置为GRE方式,则两端都需要配置目的地址。

(可选)执行命令tunnel pathmtu enable,使能IPSec隧道的路径MTU(Maximum Transmission Unit)值学习功能。

缺省情况下,系统未使能IPSec隧道的路径MTU值学习功能。

该命令只支持隧道接口的封装模式设置为IPSec方式或GRE方式,并且只对配置了destination的隧道接口有效。

执行命令ipsec profile profile-name [ shared ],在Tunnel接口上应用IPSec安全框架,使其具有IPSec的保护功能。

缺省情况下,Tunnel接口上没有应用IPSec安全框架。

一个Tunnel接口只能应用一个IPSec安全框架。未指定shared时,一个IPSec安全框架最多应用在4个Tunnel接口上;指定shared时,一个IPSec安全框架最多应用在64个Tunnel接口上。

仅mGRE类型的Tunnel接口支持配置shared参数。

多个Tunnel接口指定同一个出接口时,这些Tunnel接口必须应用相同的IPSec安全框架,并配置shared参数,否则两端无法建立IPSec隧道。

指定shared时,不支持source命令指定standby参数。

当设备IPSec隧道数目大于设备规格的50%时,执行命令undo ipsec profile可能会导致设备出现短时间CPU占用率高的告警,在所有SA清除后,CPU占用率会恢复正常。

(可选)执行命令standby interface interface-type interface-number [ priority ],配置主Tunnel接口的备份Tunnel接口并配置其优先级。

缺省情况下,系统无备份Tunnel接口。

为了提高网络的可靠性,总部提供两台及两台以上设备供分支网关接入。虚拟隧道接口方式建立IPSec隧道时,设备支持分支网关配置备份Tunnel接口并应用IPSec安全框架,实现虚拟隧道接口方式IPSec隧道的主备链路功能。同时,还需配置heartbeat或对等体存活检测机制,使得隧道故障时主备Tunnel能够快速发生切换。

配置虚拟隧道模板接口

执行命令ip address ip-address { mask | mask-length } [ sub ],配置Tunnel-Template接口的IPv4私网地址。

执行命令ip address unnumbered interface interface-type interface-number,配置Tunnel-Template接口借用其他接口的IP地址。

执行命令system-view,进入系统视图。

执行命令interface tunnel-template interface-number,进入Tunnel-Template接口视图。

配置Tunnel-Template接口地址。

以上两条命令配置一条即可。

执行命令tunnel-protocol ipsec,配置Tunnel-Template接口的封装模式为IPSec方式。

执行命令source { [ vpn-instance vpn-instance-name ] source-ip-address | interface-type interface-number },配置Tunnel-Template接口的源地址或源接口。

若Tunnel-Template接口的源地址为某接口动态获取的IP地址,建议配置source时指定为源接口,避免当该地址变化时影响IPSec配置。

(可选)执行命令tunnel pathmtu enable,使能IPSec隧道的路径MTU(Maximum Transmission Unit)值学习功能。

缺省情况下,系统未使能IPSec隧道的路径MTU值学习功能。

执行命令ipsec profile profile-name,在Tunnel-Template接口上应用IPSec安全框架,使其具有IPSec的保护功能。

缺省情况下,Tunnel-Template接口上没有应用IPSec安全框架。

一个Tunnel-Template接口只能应用一个IPSec安全框架。一个IPSec安全框架也只能应用到一个Tunnel-Template接口上。

当设备IPSec隧道数目大于设备规格的50%时,执行命令undo ipsec profile可能会导致设备出现短时间CPU占用率高的告警,在所有SA清除后,CPU占用率会恢复正常。

https://support.huawei.com/enterprise/zh/doc/EDOC1100320893/a485316c

DSVPN简介

定义

动态智能VPN(Dynamic Smart Virtual Private Network),简称DSVPN,是一种在Hub-Spoke组网方式下为公网地址动态变化的分支之间建立VPN隧道的解决方案。

目的

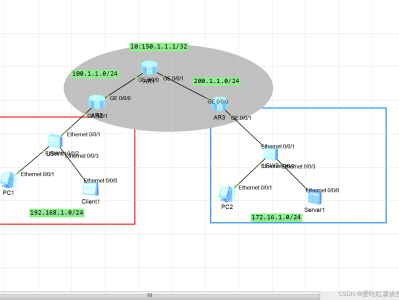

越来越多的企业希望建立Hub-Spoke方式的IPSec VPN网络将企业总部(Hub)与地理位置不同的多个分支(Spoke)相连,从而加强企业的通信安全、降低通信成本。当企业总部采用静态的公网地址接入Internet,分支机构采用动态的公网地址接入Internet时,使用传统的IPSec、GRE over IPSec等技术构建VPN网络将存在一个问题,即分支之间无法直接通信(源分支无法获取目的分支公网地址,也就无法在分支之间直接建立隧道),所有分支之间的通信数据只能由总部中转,如图4-1所示。

通过总部中转流量的办法来解决分支与分支间的通信会带来如下问题:

总部在中转分支间的数据流时会消耗总部Hub的CPU及内存资源,造成资源紧张。

总部要对分支间的数据流封装和解封装,会引入额外的网络延时。

另外,当IPSec网络规模不断扩展时,为减少路由配置和维护,需要部署动态路由协议。但IPSec和动态路由协议之间存在一个基础问题,动态路由协议依赖于组播协议报文或广播协议报文进行路由更新,而IPSec不支持广播报文和组播报文的传输。

DSVPN通过NHRP协议动态收集、维护和发布各节点的公网地址等信息,解决了源分支无法获取目的分支公网地址的问题,从而可在分支与分支之间建立动态VPN隧道,实现分支与分支间的直接通信,进而减轻总部的负担、避免网络延时。

DSVPN借助mGRE技术,使VPN隧道能够传输组播协议报文和广播协议报文,并且一个Tunnel接口可与多个对端建立VPN隧道,减少了配置VPN隧道的工作量;在新增分支或分支公网地址发生变化时,也能自动维护总部与分支之间的隧道关系,而不用调整总部的隧道配置,使得网络维护变得更智能化。

如图2所示为一个采用DSVPN解决方案构建的VPN网络。

受益

降低VPN网络构建成本

DSVPN可以实现分支和总部以及分支之间的动态全连接,分支不需要单独购买静态的公网地址,节省企业开支。

简化总部Hub和分支Spoke配置

总部Hub和分支Spoke上配置的Tunnel接口从多个点对点GRE隧道接口变更为一个mGRE隧道接口。当为DSVPN网络添加新的分支Spoke时,企业网络管理员不需要更改总部Hub或任何当前分支Spoke上的配置,只需在新的分支Spoke进行配置,之后新的分支Spoke自动向总部Hub进行动态注册。

降低分支间数据传输时延

由于分支间可以动态构建隧道,业务数据可以直接转发,不用再经过总部,减少了数据转发的延迟,提升了转发性能和效率。

本文链接:https://kinber.cn/post/4299.html 转载需授权!

推荐本站淘宝优惠价购买喜欢的宝贝:

支付宝微信扫一扫,打赏作者吧~

支付宝微信扫一扫,打赏作者吧~