Windows 主要有以下三类日志记录系统事件:应用程序日志、系统日志和安全日志

系统日志:%SystemRoot%\System32\Winevt\Logs\System.evtx

记录操作系统组件产生的事件,主要包括驱动程序、系统组件和应用软件的崩溃以及数据丢失错误等。

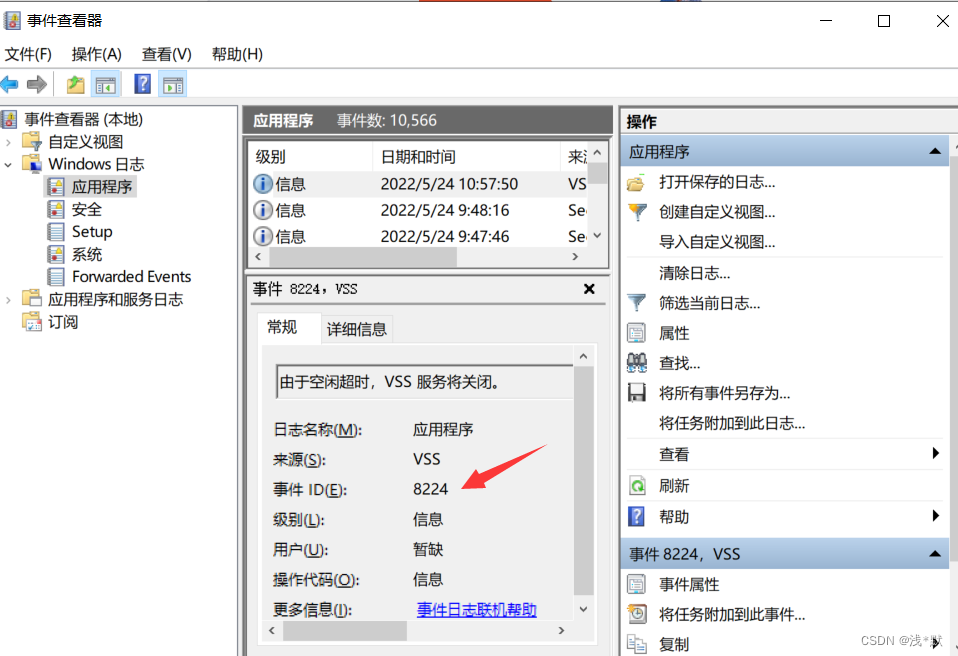

应用程序日志:%SystemRoot%\System32\Winevt\Logs\Application.evtx

包含由应用程序或系统程序记录的事件,主要记录程序运行程序方面的事件。

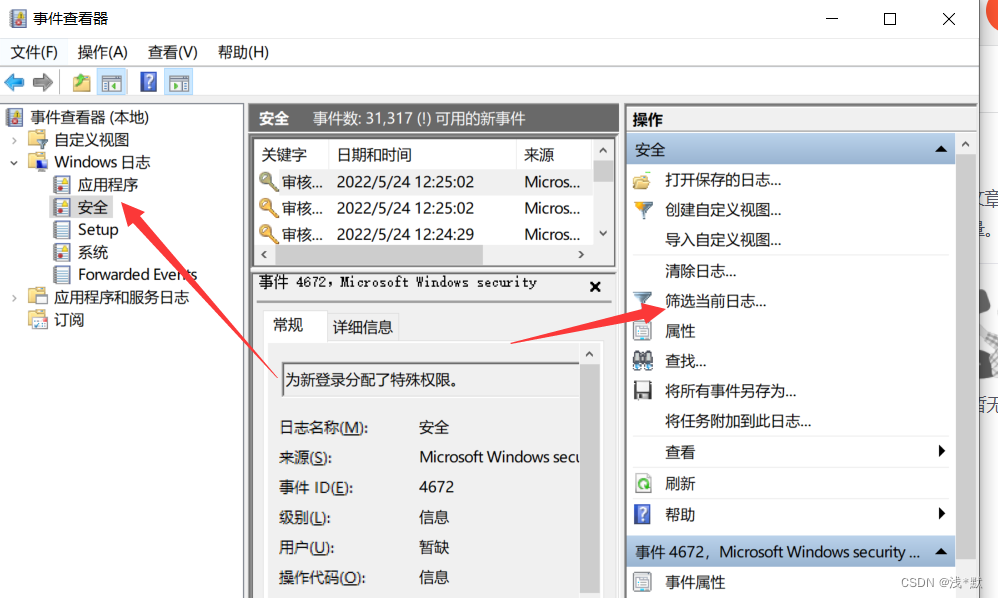

安全日志:%SystemRoot%\System32\Winevt\Logs\Security.evtx

记录系统的安全审计事件,包含各种类型的登录日志、对象访问日志、进程追踪日志、特权使用、帐号管理、策略变更、系统事件。安全日志也是调查取证中最常用到的日志。默认设置下,安全性日志是关闭的,管理员可以使用组策略来启动安全性日志,或者在注册表中设置审核策略,以便当安全性日志满后使系统停止响应。

1.手工日志分析

1.日志文件位置

控制面板→ 管理工具 → 事件查看器

或者win + R:eventvwr.msc

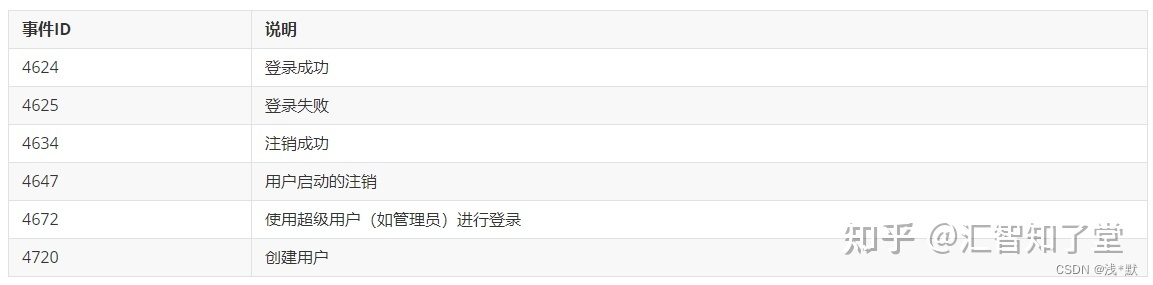

2.EVENT ID含义

对于Windows事件日志分析,不同的EVENT ID代表了不同的意义,常见如下

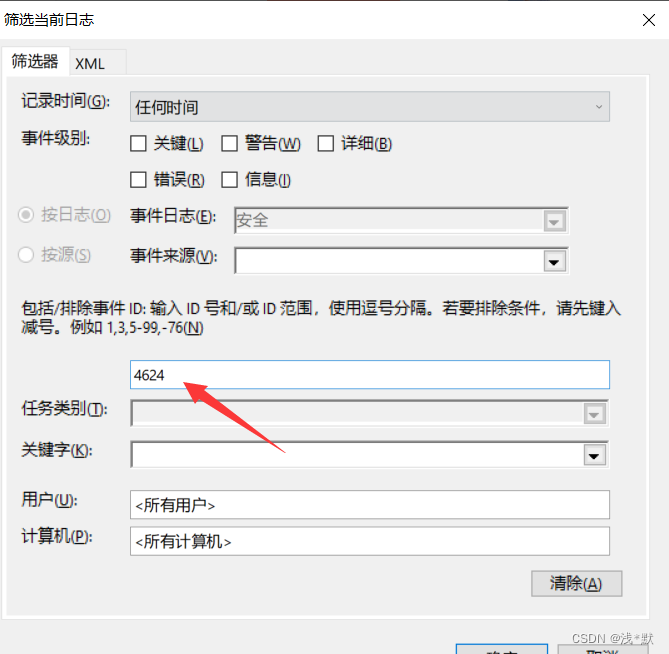

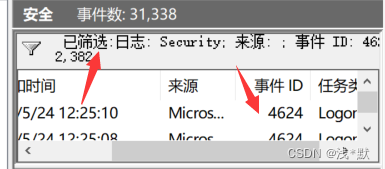

4624 登录成功

4625 登录失败

4634 注销成功

4647 用户启动的注销

4672 使用超级用户登录(管理员)进行登录

4720 创建用户

4776 成功/失败的账户认证

https://blog.csdn.net/weixin_33695450/article/details/92324221

https://www.csdn.net/tags/NtDaYg0sMjM4OS1ibG9n.html

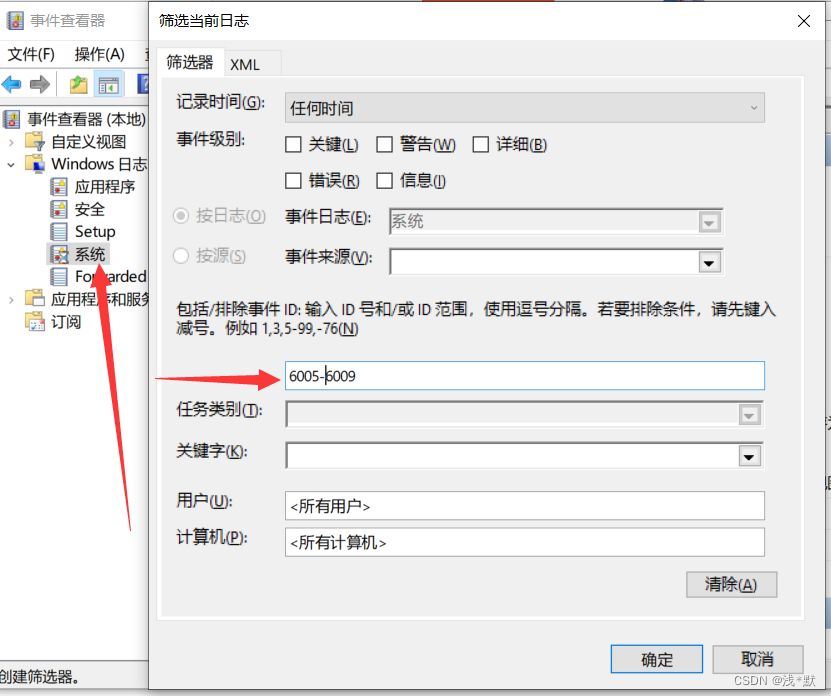

3.eventlog事件快速筛选

成功完成筛选

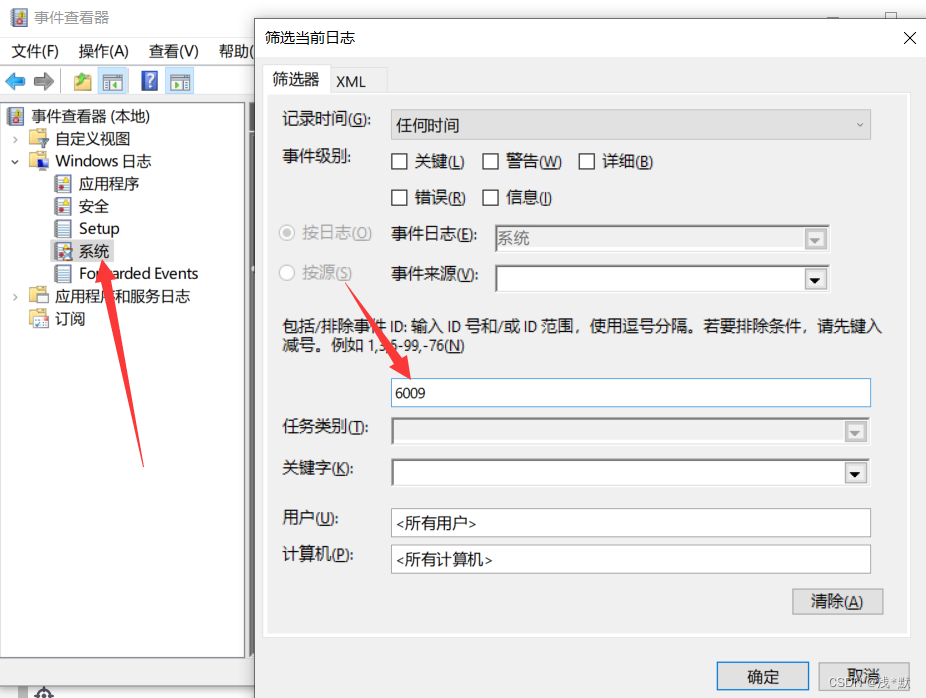

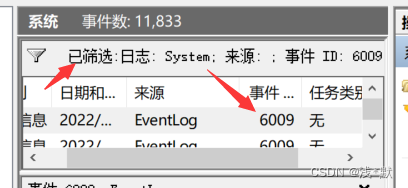

筛选系统日志

6006,6005,6009就表示不同状态的机器的情况

6005 信息 EventLog 事件日志服务已启动

6006 信息 EventLog 事件日志服务已停止

6009 信息 EventLog 按ctrl、alt、delete键(非正常)关机

查看下6009

当然也可以一直查看6005-6009

2.Log Parser等工具使用日志分析

Log Parser下载

使用教程:https://mlichtenberg.wordpress.com/2011/02/03/log-parser-rocks-more-than-50-examples/

LogParser是微软公司提供的一款日志分析工具,可以对基于文本格式的日志文件、XML文件和CSV文件,以及Windows操作系统上的事件日志、注册表、文件系统等等进行处理分析,分析结果可以保存在基于文本的自定义格式中、SQL或者是利用各种图表进行展示。

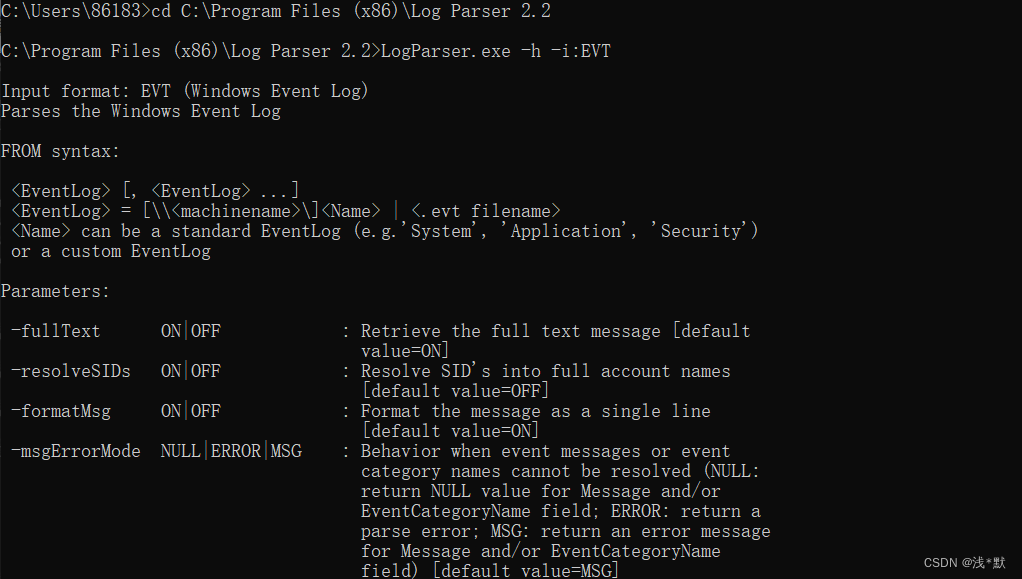

1.Log Parser的使用

安装的目录再C:\Program Files (x86)\Log Parser 2.2

LogParser –i:输入文件的格式 –o:想要输出的格式 “SQL语句”

我们的输入源(多种格式的日志源)经过 SQL语句(有SQL引擎处理)处理后,可以输出我们想要的格式。

输入源是某一种固定的格式,比如EVT(事件),Registry(注册表)等,对于每一种输入源,它所涵盖的字段值是固定的,可以使用logparser –h –i:EVT查出(这里以EVT为例)

登录成功的所有事件

LogParser.exe -i:EVT –o:DATAGRID “SELECT * FROM C:\Windows\System32\winevt\Logs\Security.evtx where EventID=4624”

待定…

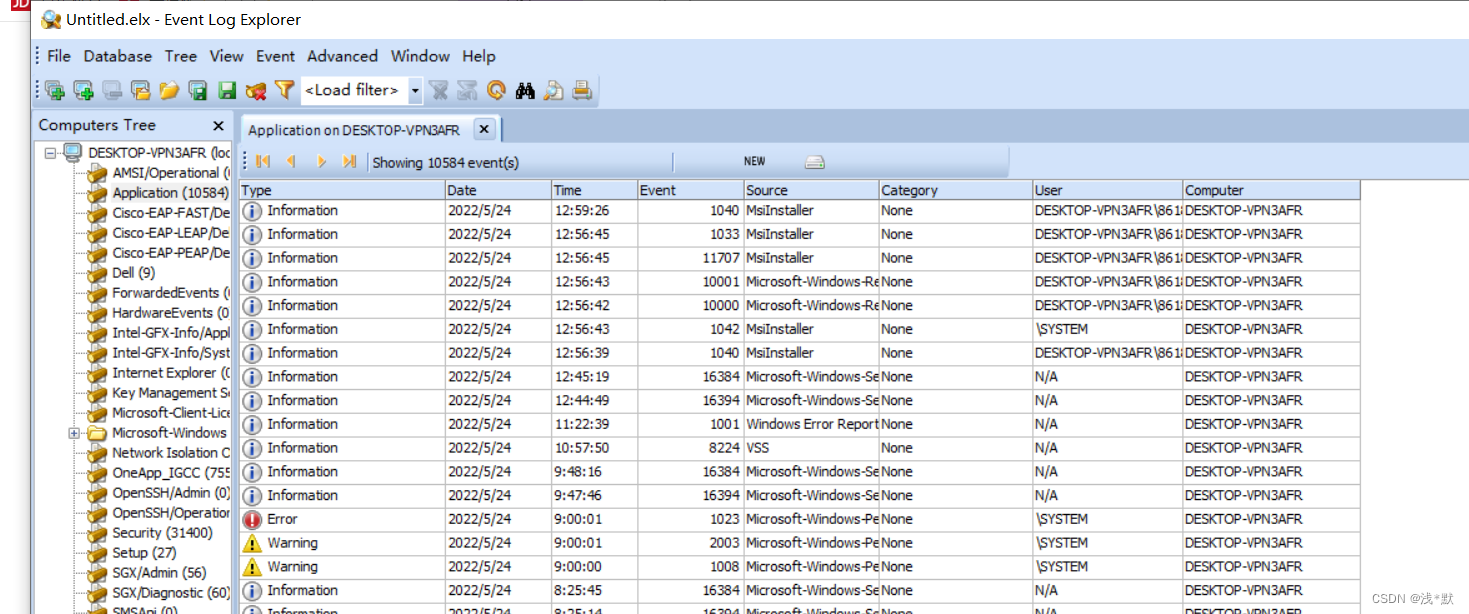

2.Event Log Explorer

下载地址:https://event-log-explorer.en.softonic.com/

Event Log Explorer是一款非常好用的Windows日志分析工具。可用于查看,监视和分析跟事件记录,包括安全,系统,应用程序和其他微软Windows 的记录被记载的事件,其强大的过滤功能可以快速的过滤出有价值的信息。

参考:https://blog.csdn.net/lza20001103/article/details/124637558?spm=1001.2014.3001.5502

————————————————

本文链接:https://kinber.cn/post/2583.html 转载需授权!

推荐本站淘宝优惠价购买喜欢的宝贝:

支付宝微信扫一扫,打赏作者吧~

支付宝微信扫一扫,打赏作者吧~