五大角色未转移,企业命悬一线 ⚡️ 一场真实的域控灾难

凌晨两点,主域控服务器突然红灯狂闪——硬盘阵列崩溃,系统彻底瘫痪。更致命的是:五大FSMO角色尚未转移至辅助域控。

此时全公司陷入混乱:

新员工账号无法创建 密码修改全部失效 关键业务系统登录中断 域内资源访问全面受阻

这不是演习,而是千万企业曾遭遇的真实炼狱。下面揭示如何用血腥技术手段完成强制夺权,拯救企业于水火。

? 五大角色:企业AD的“命门”

少一个,业务就崩盘

架构主机(Schema Master)

:森林级核心,掌管所有对象定义。宕机=系统升级/扩展功能死亡 域命名主机(Domain Naming Master)

:控制域增删。宕机=无法调整域结构 PDC模拟器(PDC Emulator)

:密码变更最终仲裁者+时间同步源。宕机=密码策略崩溃+时间混乱 RID主机(RID Master)

:分配安全标识符。宕机=无法创建任何用户/计算机 基础设施主机(Infrastructure Master)

:维护跨域对象引用。宕机=跨域资源访问断裂

? 死亡预警:当主域控突然离线且角色未转移时,强制夺权(Seize)是唯一生存法则

? 血腥夺权四步曲(附完整代码)

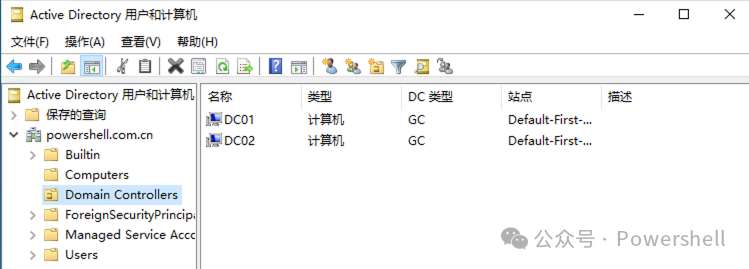

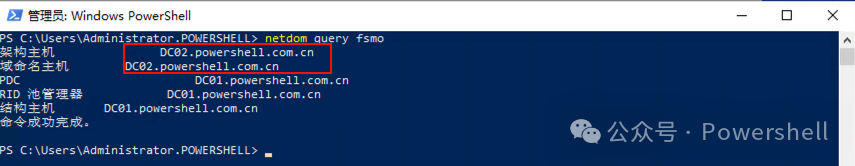

▶️ 第一步:确认行刑条件,如下操作DC01已宕机无法访问,DC02为辅控。

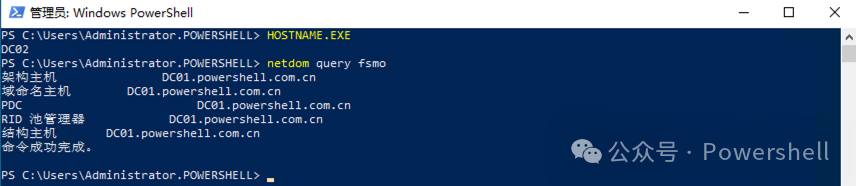

# 在辅助域控执行:netdom query fsmo

若返回角色仍指向已瘫痪的主域控(如DC01),则证明夺权必须启动。

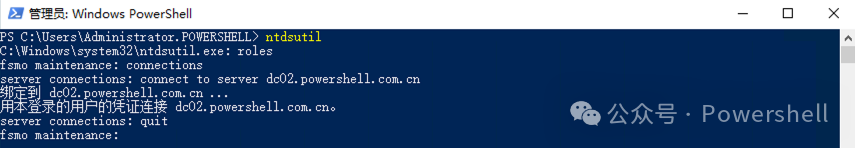

▶️ 第二步:连接刑场(绑定辅助域控,dc02上面管理员执行如下powershell命令)

ntdsutil

roles

connections

connect to server DC02.yourdomain.com # 替换为你的辅助域控全名

quit

? 关键细节:连接时务必使用完整域名(FQDN),IP地址将导致夺权失败!

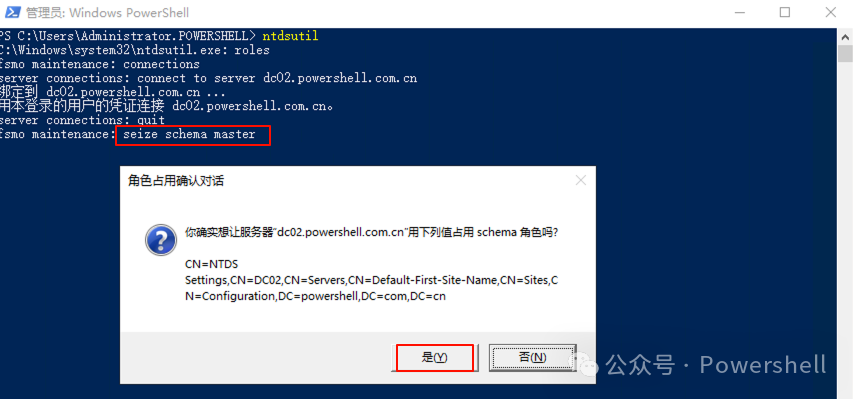

▶️ 第三步:逐个角色血腥夺取(重复5次),依次执行夺权命令即可。

seize schema master

seize naming master

seize PDC

seize RID master

seize infrastructure master

每执行一条命令,系统会弹出血腥警告(如图),必须点击“是”完成强杀

⚠️ 夺权铁律:即使部分角色夺取失败也继续执行,必须清空五大角色

▶️ 第四步:验尸报告

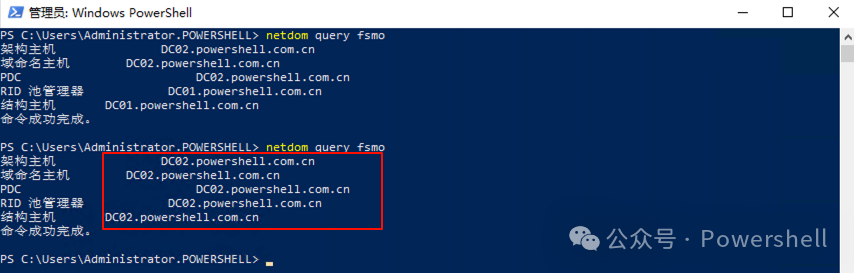

netdom query fsmo

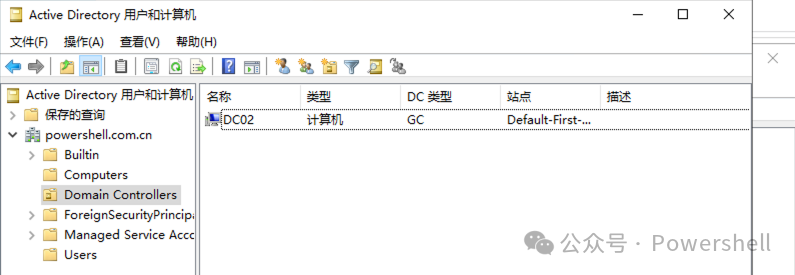

此刻应显示所有角色均由DC02持有(如下图),标志夺权成功

? 夺权后必做血腥清理

避免旧主域控“僵尸复活”

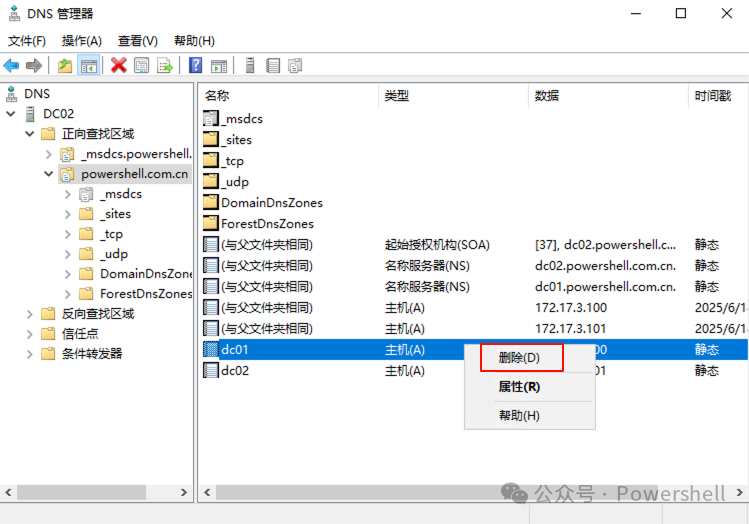

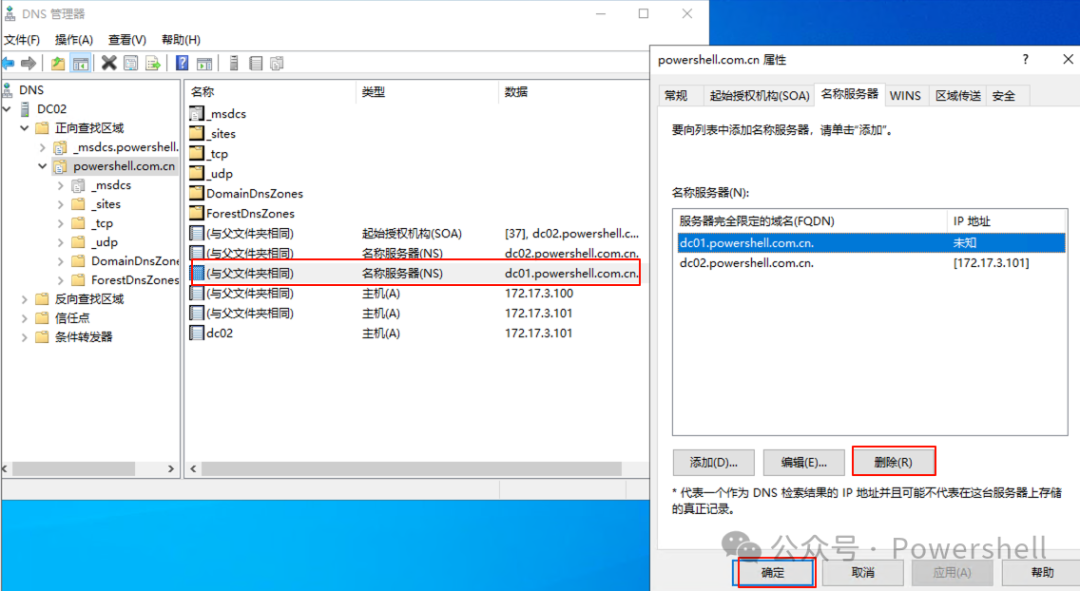

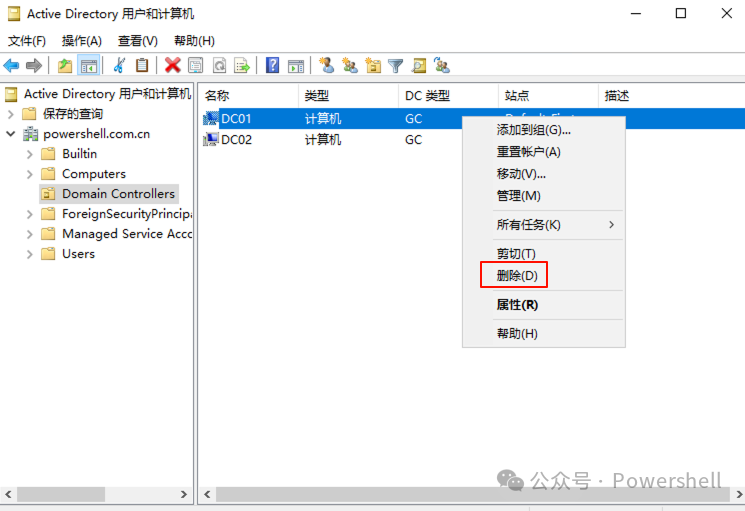

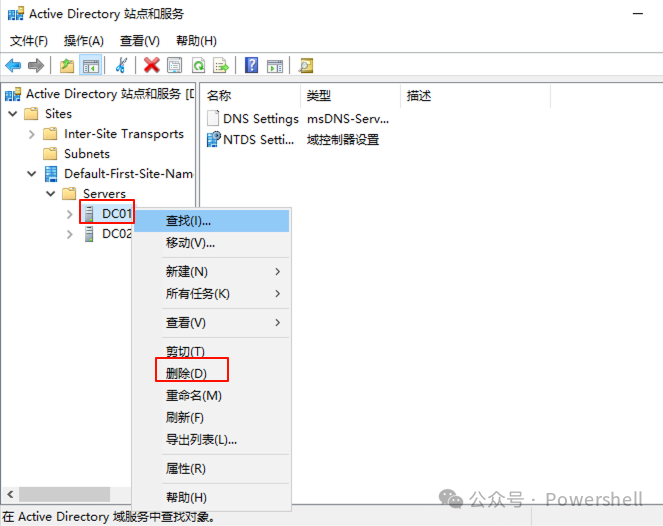

斩首DNS记录

删除站点元数据

(在辅助域控执行,按顺序执行,先删除DC01计算机账号,再删除站点DC01)

全局编录加冕

在AD站点与服务中,为DC02勾选全局编录(Global Catalog),如是GC则无需操作

?️ 防崩盘加固指南(血的教训)

角色分离术

:PDC和RID主机必须分离部署,禁止集中单机 亡灵防火墙

:封锁域控的匿名SMB访问(封杀CVE-2020-1472等夺命漏洞) 心跳监控

:部署实时FSMO角色监控,15秒级故障告警 域控赎金

:每周执行系统状态备份,确保裸机恢复可行 密码绞刑架

:强制25位密码策略+多因素认证(阻断90%横向移动)

? 终极真相:没有演习的灾难才是真正的灾难——定期执行夺权演练比硬件冗余更重要

结语:当主域控的指示灯熄灭时,30分钟的夺权倒计时已经启动。掌握这套血腥技术,就是握住企业AD的生死命脉。

没有备胎的域控,就是行走的棺材

本文链接:https://kinber.cn/post/5170.html 转载需授权!

推荐本站淘宝优惠价购买喜欢的宝贝:

支付宝微信扫一扫,打赏作者吧~

支付宝微信扫一扫,打赏作者吧~