Top

NSD Operation DAY01

案例1:搭建Nginx服务器

案例2:用户认证

案例3:基于域名的虚拟主机

案例4:SSL虚拟主机

1 案例1:搭建Nginx服务器

1.1 问题

在IP地址为192.168.4.5的主机上安装部署Nginx服务,并可以将Nginx服务器,要求编译时启用如下功能:

支持SSL加密功能

设置Nginx账户及组名称均为nginx

Nginx服务器升级到更高版本。

然后客户端访问页面验证Nginx Web服务器:

使用火狐浏览器访问

使用curl访问

1.2 方案

提前准备运维课程所需的所有虚拟机,为后续所有实验做准备,克隆4台CentOS虚拟机,实验环境所需要的主机及对应的IP设置列表如表-1所示,正确配置IP地址、主机名称,并且为每台主机配置YUM源。不需要配置网关与DNS。

表-1 主机列表

第一天课程需要使用2台CentOS虚拟机,其中一台作为Nginx服务器(192.168.4.5)、另外一台作为测试用的Linux客户机(192.168.4.10),如图-1所示。

图-1

安装nginx-1.12.2版本时,需要使用如下参数:

--with-http_ssl_module:提供SSL加密功能

--user:指定账户

--group:指定组

1.3 步骤

实现此案例需要按照如下步骤进行。

步骤一:构建Nginx服务器

1)使用源码包安装nginx软件包

[root@proxy ~]# yum -y install gcc pcre-devel openssl-devel #安装依赖包 [root@proxy ~]# useradd -s /sbin/nologin nginx [root@proxy ~]# tar -xf nginx-1.12.2.tar.gz [root@proxy ~]# cd nginx-1.12.2 [root@proxy nginx-1.12.2]# ./configure \ --prefix=/usr/local/nginx \ #指定安装路径 --user=nginx \ #指定用户 --group=nginx \ #指定组 --with-http_ssl_module #开启SSL加密功能

[root@proxy nginx-1.12.2]# make && make install #编译并安装

2)nginx命令的用法

netstat命令可以查看系统中启动的端口信息,该命令常用选项如下:

-a显示所有端口的信息

-n以数字格式显示端口号

-t显示TCP连接的端口

-u显示UDP连接的端口

-l显示服务正在监听的端口信息,如httpd启动后,会一直监听80端口

-p显示监听端口的服务名称是什么(也就是程序名称)

nginx服务默认通过TCP 80端口监听客户端请求:

3)测试首页文件

Nginx Web服务默认首页文档存储目录为/usr/local/nginx/html/,在此目录下默认有一个名为index.html的文件,使用客户端访问测试页面:

步骤二:客户端访问测试

1)分别使用浏览器和命令行工具curl测试服务器页面

如果使用firefox火狐浏览器,注意在ssh远程的时候一定要加-X选项。

2 案例2:用户认证

2.1 问题

沿用练习一,通过调整Nginx服务端配置,实现以下目标:

访问Web页面需要进行用户认证

用户名为:tom,密码为:123456

2.2 方案

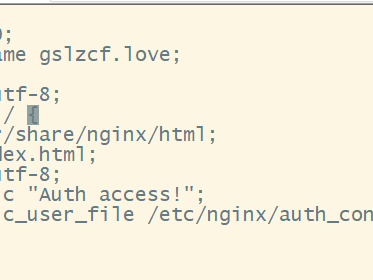

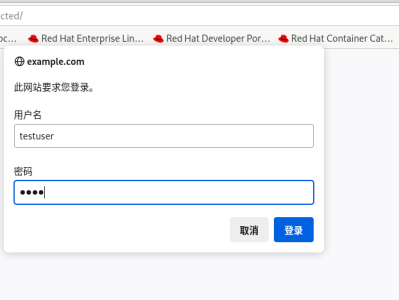

通过Nginx实现Web页面的认证,需要修改Nginx配置文件,在配置文件中添加auth语句实现用户认证。最后使用htpasswd命令创建用户及密码即可。效果如图-2所示。

图-2

2.3 步骤

实现此案例需要按照如下步骤进行。

步骤一:修改Nginx配置文件

步骤二:客户端测试

1)登录192.168.4.10客户端主机进行测试

如果使用firefox火狐浏览器,注意在ssh远程的时候一定要加-X选项。

或者直接使用真实主机的火狐也可以。

[root@client ~]# firefox http://192.168.4.5 //输入密码后可以访问

3 案例3:基于域名的虚拟主机

3.1 问题

沿用练习二,配置基于域名的虚拟主机,实现以下目标:

实现两个基于域名的虚拟主机,域名分别为www.a.com和www.b.com

对域名为www.a.com的站点进行用户认证,用户名称为tom,密码为123456

3.2 方案

修改Nginx配置文件,添加server容器实现虚拟主机功能;对于需要进行用户认证的虚拟主机添加auth认证语句。

虚拟主机一般可用分为:基于域名、基于IP和基于端口的虚拟主机。

3.3 步骤

实现此案例需要按照如下步骤进行。

步骤一:修改配置文件

1)修改Nginx服务配置,添加相关虚拟主机配置如下

… …

location / {

root www; //指定网站根路径

index index.html index.htm;

}

}

2)创建网站根目录及对应首页文件

3)重新加载配置

步骤二:客户端测试

1)修改客户端主机192.168.4.10的/etc/hosts文件,进行域名解析

2)登录192.168.4.10客户端主机进行测试

注意:请先关闭真实机的firefox,再SSH -X远程连接调用虚拟机的firefox。

提示:或者直接使用真实主机做客户端主机验证,修改真实主机的/etc/hosts文件,直接使用真实主机的火狐浏览器访问也可以。

步骤三:扩展课外实验:其他类型的虚拟主机

1.基于端口的虚拟主机(参考模板)

2.基于IP的虚拟主机(参考模板)

4 案例4:SSL虚拟主机

4.1 问题

沿用练习三,配置基于加密网站的虚拟主机,实现以下目标:

域名为www.c.com

该站点通过https访问

通过私钥、证书对该站点所有数据加密

4.2 方案

源码安装Nginx时必须使用--with-http_ssl_module参数,启用加密模块,对于需要进行SSL加密处理的站点添加ssl相关指令(设置网站需要的私钥和证书)。

加密算法一般分为对称算法、非对称算法、信息摘要。

对称算法有:AES、DES,主要应用在单机数据加密。

非对称算法有:RSA、DSA,主要应用在网络数据加密。

信息摘要:MD5、sha256,主要应用在数据完整性校验。

4.3 步骤

实现此案例需要按照如下步骤进行。

步骤一:配置SSL虚拟主机

1)生成私钥与证书

3)重新加载配置

2)登录192.168.4.10客户端主机进行测试

支付宝微信扫一扫,打赏作者吧~

支付宝微信扫一扫,打赏作者吧~