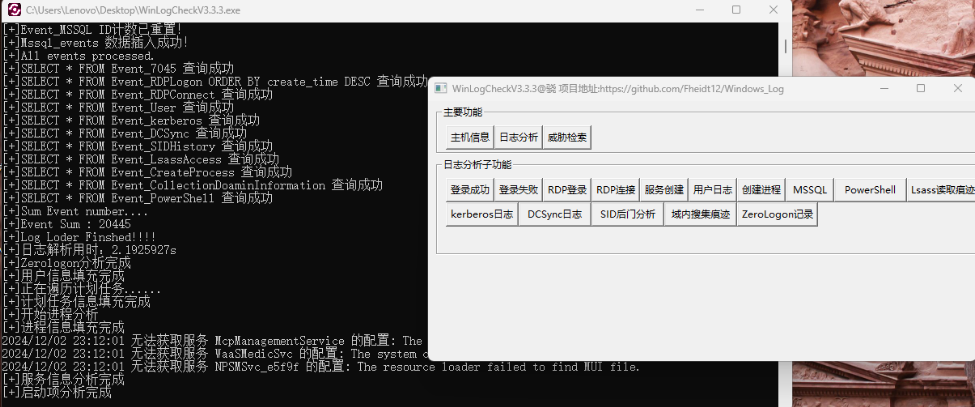

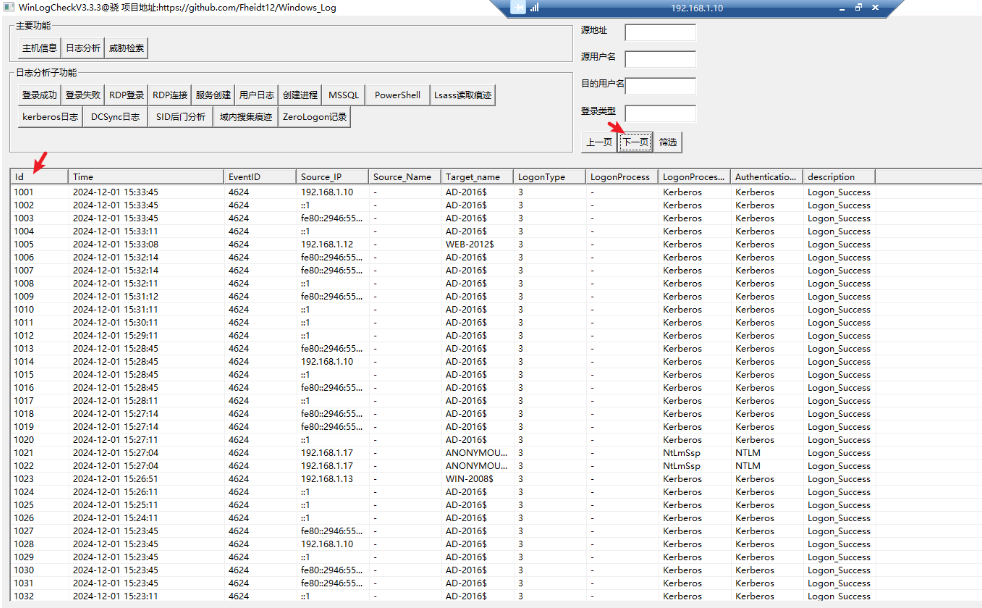

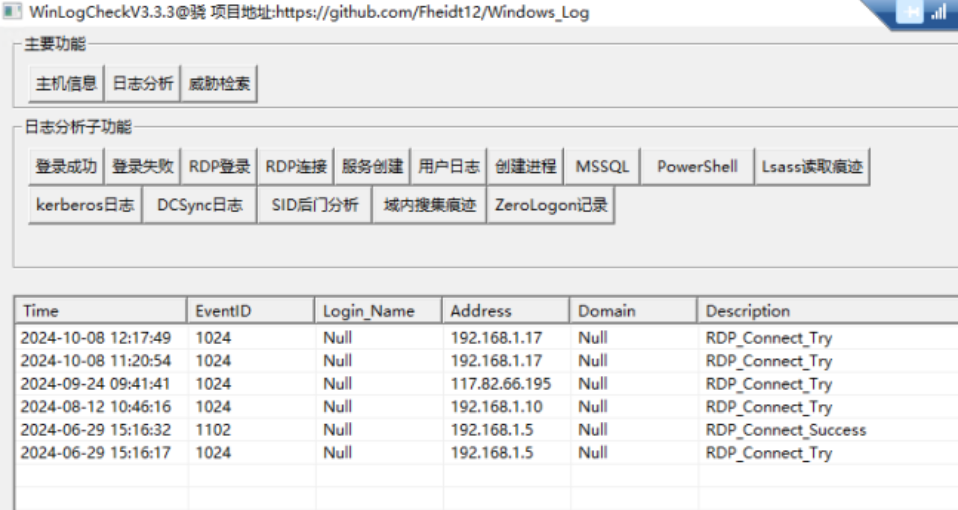

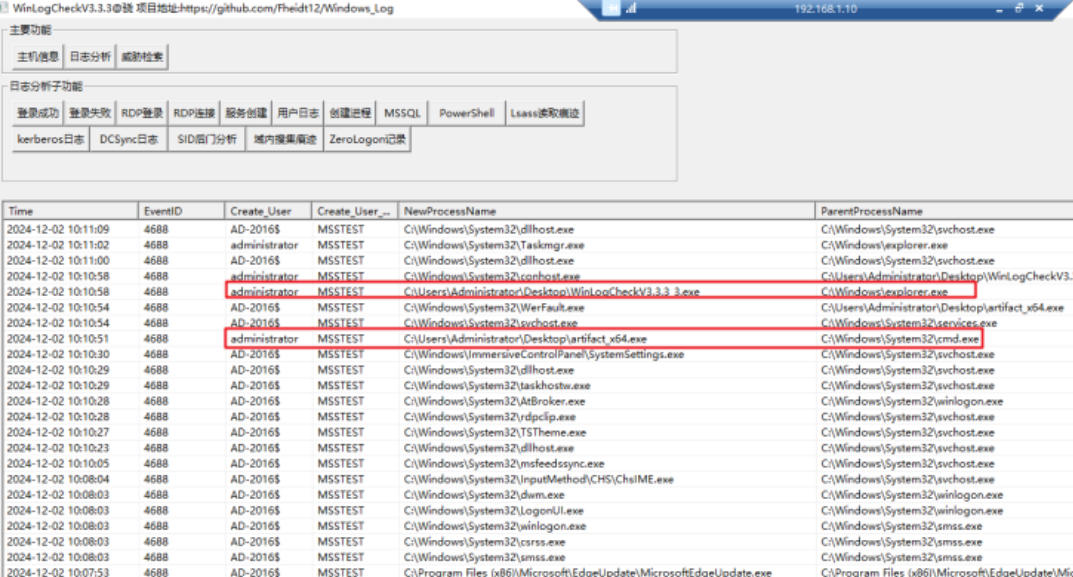

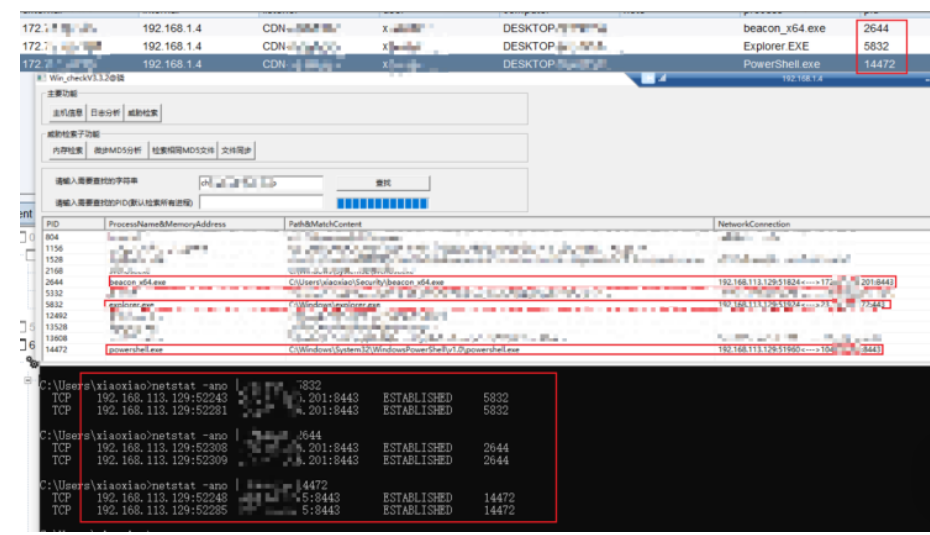

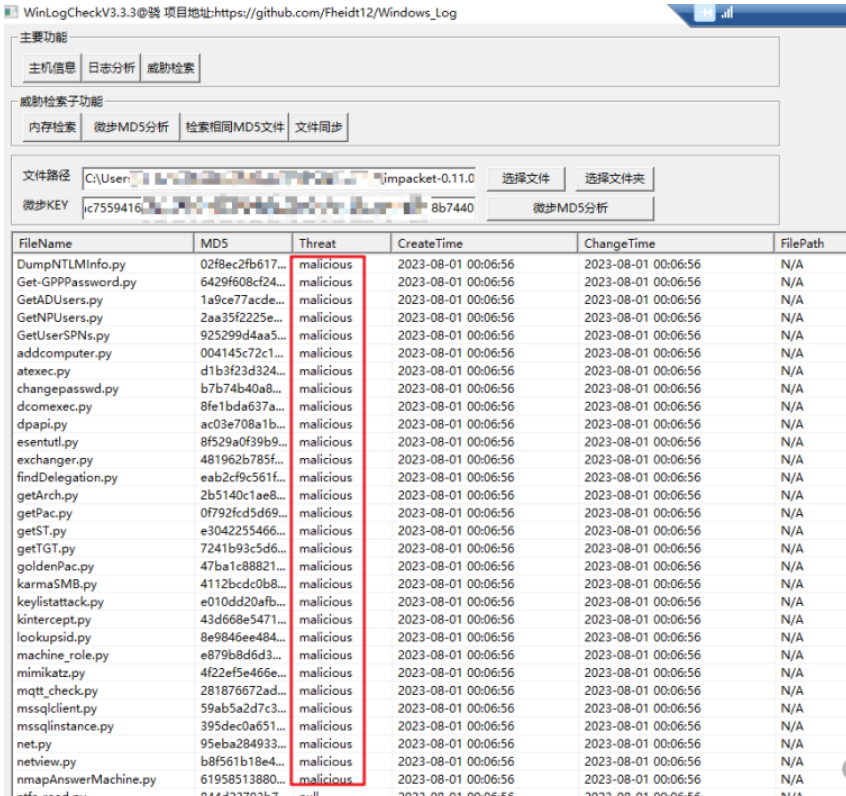

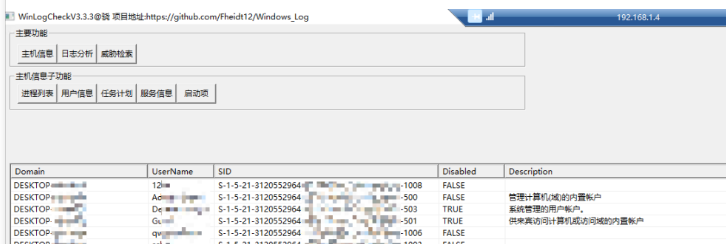

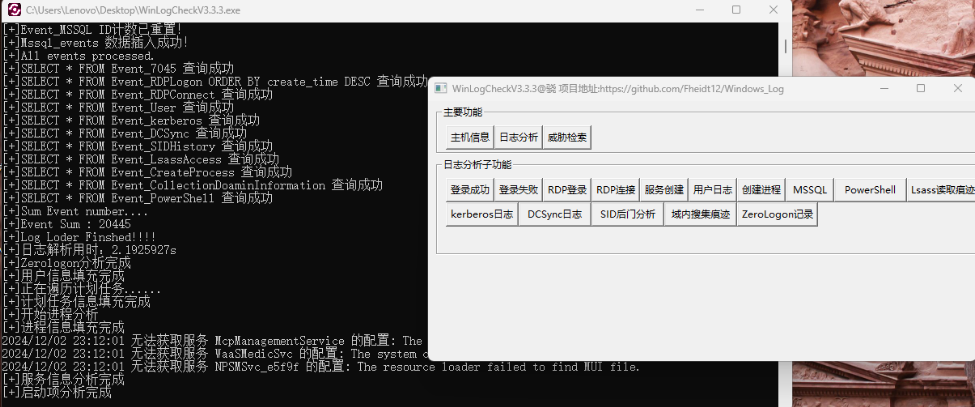

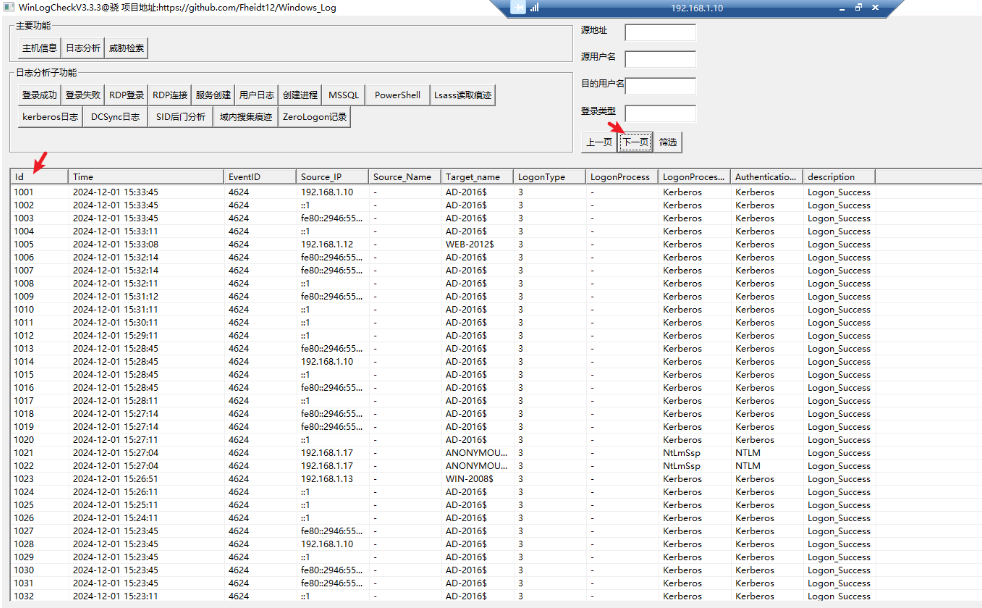

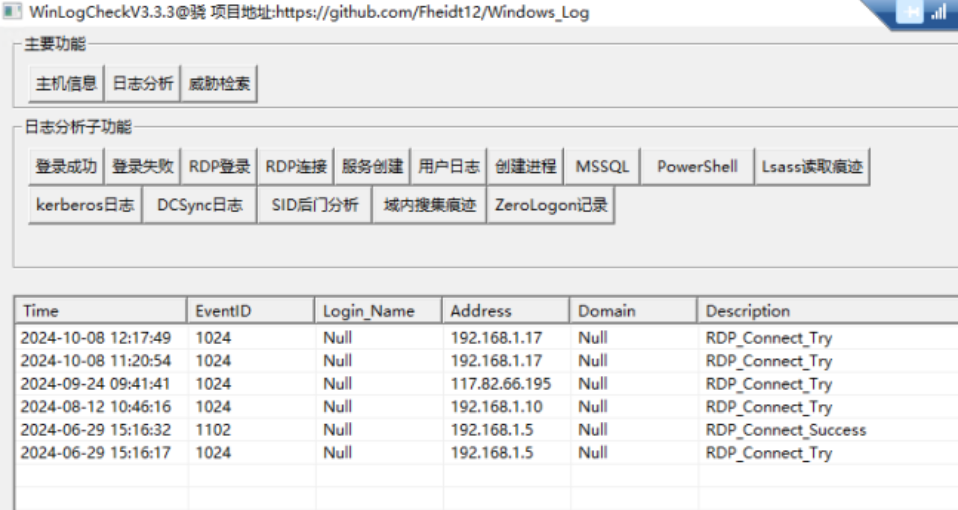

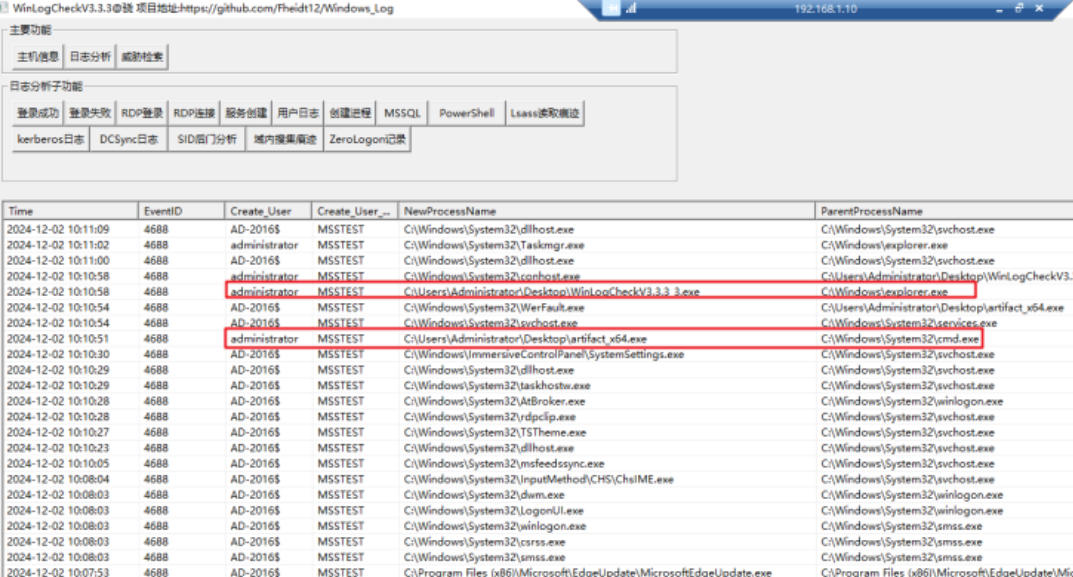

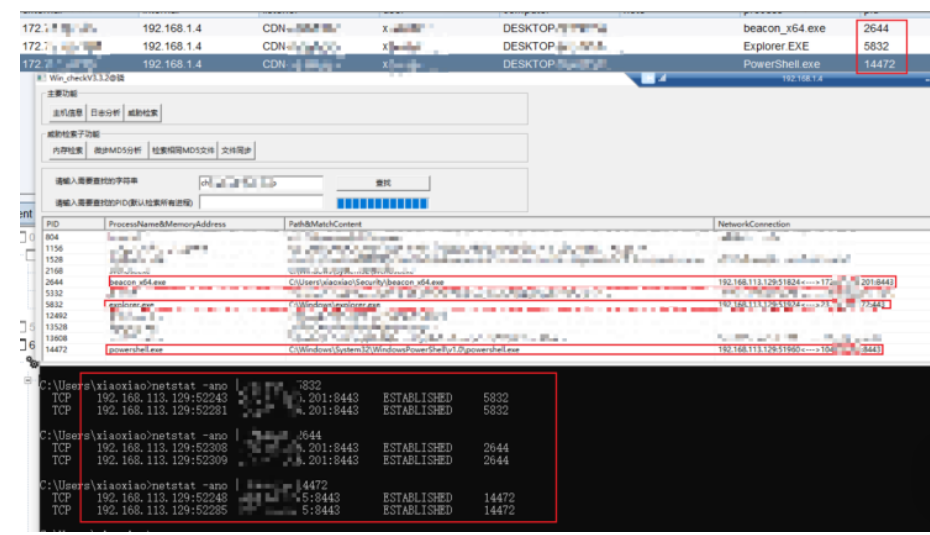

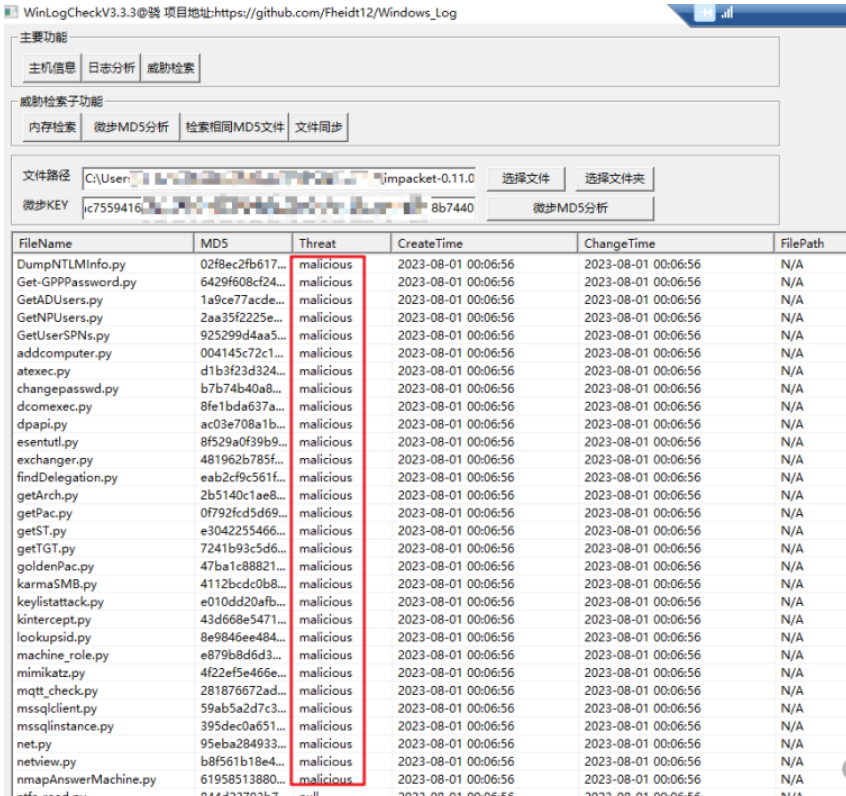

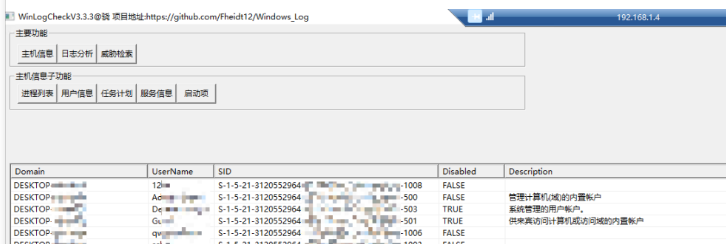

工具支持从Windows 7到Windows 11的个人版本,以及从Server 2008到Server 2016的服务器版本。核心功能包括 工具还集成了多项威胁检测功能: https://github.com/Fheidt12/Windows_Log 请注意:本工具仅供安全研究使用

本文链接:https://kinber.cn/post/4382.html 转载需授权!

推荐本站淘宝优惠价购买喜欢的宝贝:

工具支持从Windows 7到Windows 11的个人版本,以及从Server 2008到Server 2016的服务器版本。核心功能包括 工具还集成了多项威胁检测功能: https://github.com/Fheidt12/Windows_Log 请注意:本工具仅供安全研究使用

本文链接:https://kinber.cn/post/4382.html 转载需授权!

推荐本站淘宝优惠价购买喜欢的宝贝: