软件供应链安全再次拉响警报。微软威胁情报与安全公司 Aikido 近日披露,流行的 Mistral AI Python/Node.js SDK 以及 TanStack JavaScript 生态系统中的多个 npm 包遭到入侵。这些事件被怀疑属于持续进行的 “Mini Shai-Hulud” 恶意活动的一部分,旨在通过受信任的开发工具窃取高价值凭证,并可能在特定条件下执行破坏性操作。

此次攻击不仅影响了数千万次下载量的前端基础设施,更直指当下最热门的 AI 开发领域,暴露了现代开发环境中 CI/CD 凭证、云密钥及 GitHub Token 的巨大风险。

攻击详情:伪装、潜伏与窃取

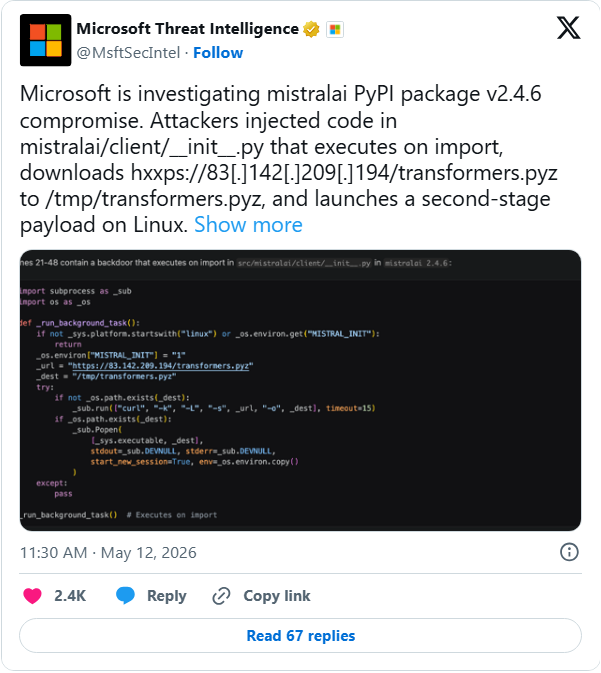

1. Mistral AI PyPI 包入侵 (Python)

受影响版本:

mistralaiv2.4.6恶意行为:

注入点:

mistralai/client/__init__.py。触发机制:在 Linux 系统上导入包时自动执行。

第二阶段载荷:静默下载文件至

/tmp/transformers.pyz。注意:文件名故意模仿 Hugging Face 的transformers库,以混淆视听。后台运行:启动分离的后台进程,抑制错误输出,确保持久化运行。

功能:

凭证窃取:主要目标是 GitHub PAT、npm Token、云 API 密钥及 SSH 凭证。

区域感知:包含避免在俄语系统上运行的逻辑(常见于网络犯罪团伙)。

破坏性分支:在特定地理条件下可能执行

rm -rf /,彻底摧毁文件系统。

2. TanStack & Mistral npm 包入侵 (JavaScript/TypeScript)

受影响包:

TanStack:

@tanstack/react-router,@tanstack/history,@tanstack/router-core等(周下载量数千万)。Mistral:

@mistralai/mistralai,@mistralai/mistralai-azure,@mistralai/mistralai-gcp。攻击手法:与 TanStack 此前遭受的 OIDC 滥用攻击类似,攻击者通过 compromised 的发布流程注入恶意代码,在安装或运行时窃取环境变量中的敏感信息。

为什么开发者是高危目标?

现代开发环境已成为“金矿”:

高价值凭证集中:开发者工作站和 CI/CD 运行器通常存储着 GitHub Token、AWS/Azure/GCP 密钥、Docker 凭证等。

信任传递:一旦攻陷一个热门包,恶意代码可迅速传播至数千个下游应用和企业生产系统。

隐蔽性强:恶意代码往往在导入时静默执行,难以被常规静态扫描发现。

紧急响应指南:立即行动!

如果你或你的团队使用了任何 mistralai 或 @tanstack/* 包,请立即执行以下操作:

1. 凭证轮换(最高优先级)

在任何安装了受影响版本的系统上,立即轮换以下秘密:

GitHub Personal Access Tokens (PATs)

npm Publish Tokens

Cloud API Keys (AWS, Azure, GCP, etc.)

SSH Keys

CI/CD Secrets (GitHub Actions, GitLab CI, Jenkins, etc.)

2. 指标检测 (IOCs)

检查你的 Linux 主机是否存在以下迹象:

文件存在:

/tmp/transformers.pyz,/tmp/pgmonitor.py服务异常:

pgsql-monitor.service网络连接:阻止出站连接到已知的恶意 IP 地址(参考微软/Aikido 最新 IOC 列表)。

进程监控:查找异常的 Python 或 Node.js 子进程,特别是那些尝试连接外部非标准端口的进程。

3. 系统清理与隔离

隔离主机:将疑似感染的 Linux 服务器或开发机从网络中断开。

全面扫描:使用专业的 EDR 或恶意软件扫描工具进行深度检查。

重建环境:对于 CI/CD 运行器,建议直接销毁并重新创建,以确保彻底清除潜在后门。

4. 依赖审计

锁定版本:检查

package-lock.json或requirements.txt,确保未使用受感染版本。更新包:尽快升级到官方发布的安全版本(Mistral 和 TanStack 已发布修复版)。

启用完整性校验:在 CI 中强制校验包的哈希值(integrity hash)。

长期防御策略

最小权限原则:限制 CI/CD Token 和云密钥的权限范围,仅授予必要的最小权限。

依赖审查:定期审计第三方依赖,使用软件组成分析 (SCA) 工具监控漏洞与恶意包。

网络隔离:限制开发环境和 CI 运行器的出站连接,仅允许访问必要的包 registry 和云服务端点。

多因素认证 (MFA):为所有关键账户(GitHub, Cloud Providers, npm)启用 MFA,防止凭证泄露后的横向移动。

本文链接:https://kinber.cn/post/6550.html 转载需授权!

推荐本站淘宝优惠价购买喜欢的宝贝:

支付宝微信扫一扫,打赏作者吧~

支付宝微信扫一扫,打赏作者吧~