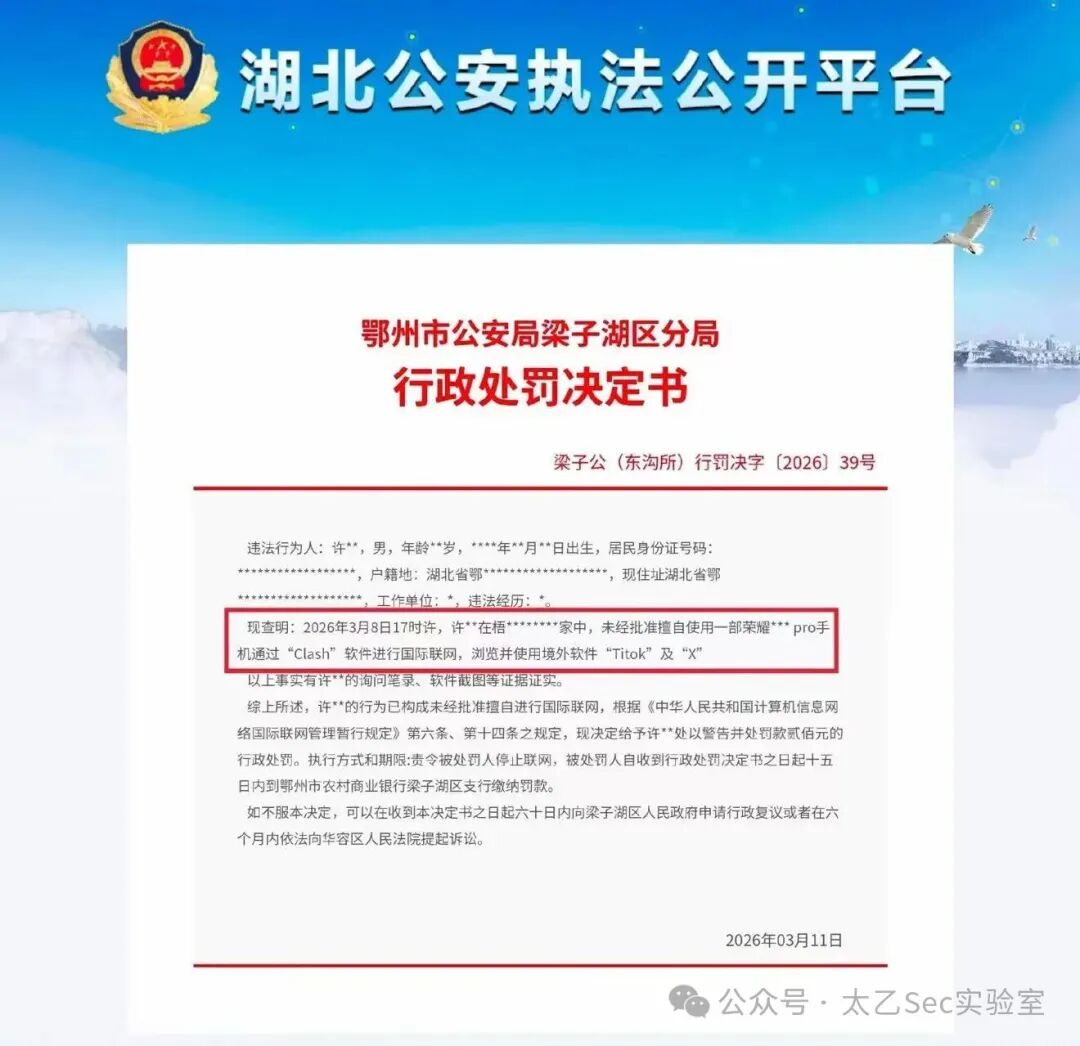

随着互联网技术的快速发展,VPN、各类网络代理工具在企业及个人场景中被广泛使用。这类工具在满足部分业务需求的同时,也带来了突出的网络安全与意识形态风险,非法 “FQ” 行为屡禁不止,给网络监管、数据安全和意识形态安全带来严峻挑战。

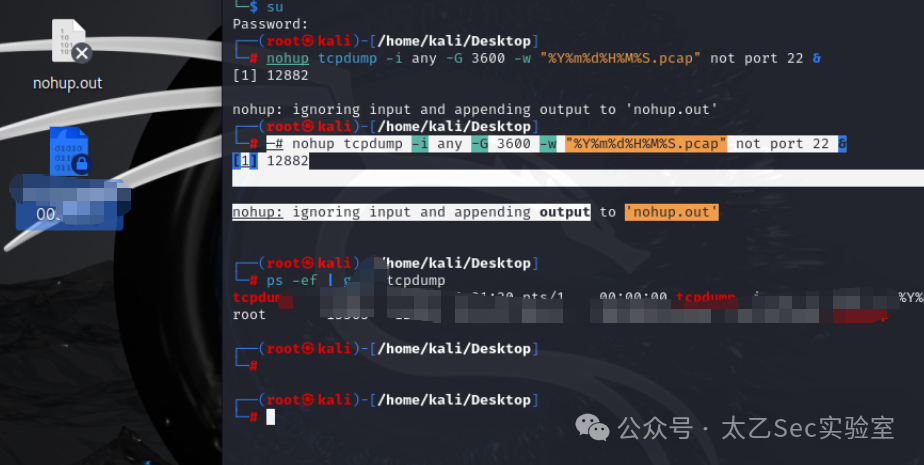

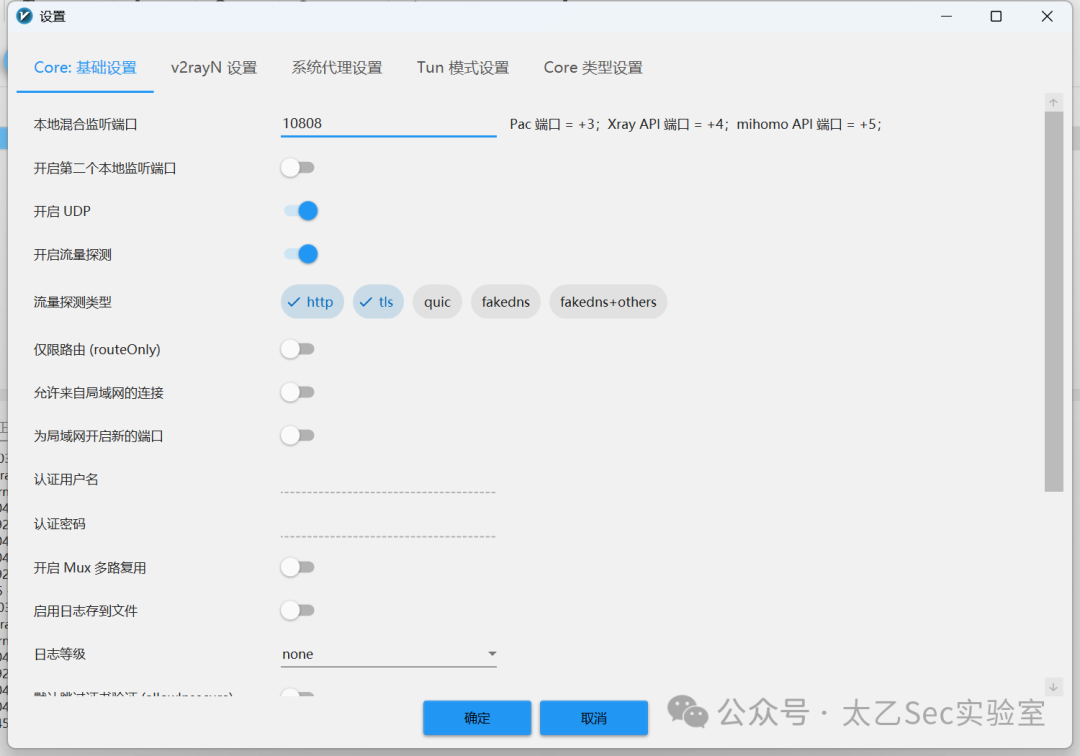

常规是部署流量监控+脚本分析

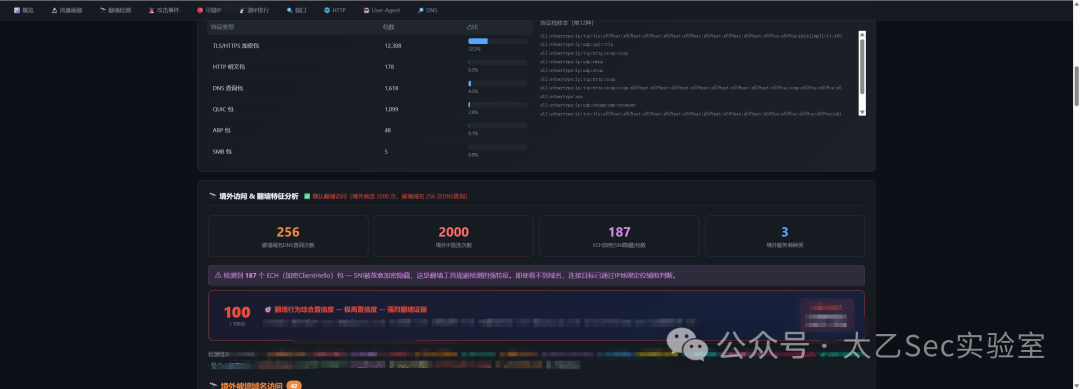

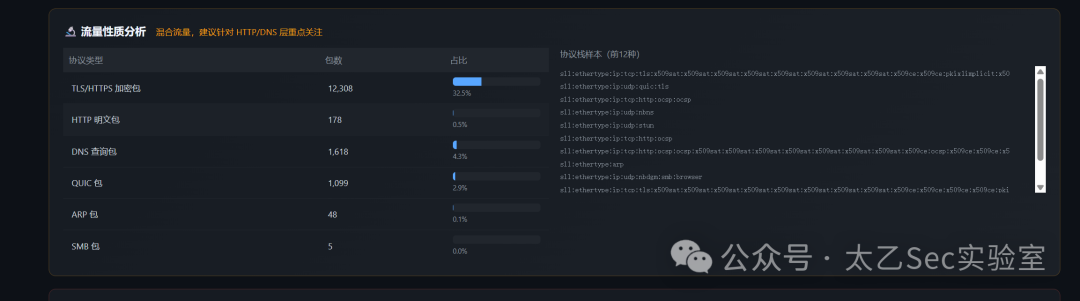

网络流量安全分析脚本,主要功能如下:功能概览? 核心功能攻击特征检测 - 内置多种攻击模式规则库:SQL 注入XSS 跨站脚本命令注入/RCE路径穿越/文件包含扫描探测Webshell 访问暴力破解敏感路径访问漏洞利用特征异常行为分析:端口扫描检测(同一 IP 访问 ≥15 个端口)暴力破解检测(POST 登录页 ≥10 次)大文件传输检测(>1MB,可能数据外泄)DNS 查询分析User-Agent 识别扫描器FQ检测算法

pip install scapy pyshark

#!/bin/bashINTERFACE="eth0" # 替换为实际网络接口OUTPUT_DIR="/path/to/output" # 替换为输出目录while true; do # 生成当前小时的文件名 FILENAME=$(date +"${OUTPUT_DIR}/traffic_%Y%m%d%H.pcap") # 抓包 1 小时(3600 秒) sudo tcpdump -i "$INTERFACE" -w "$FILENAME" -G 3600 -Z root & # 等待 1 小时后终止上一个进程并重启(避免时间误差) sleep 3600 # 终止上一个 tcpdump 进程(根据实际情况调整) pkill -f "tcpdump -i $INTERFACE -w $FILENAME" done

为什么 HTTPS 还是会暴露域名?

HTTPS 加密的是数据内容,但 TLS 握手本身有一部分是明文的:

你的电脑 服务器

│ │

│── ClientHello ───────────────►│

│ └── SNI = "www.google.com" │ ← WAF 在这里截获

│ (明文!未加密) │

│ │

│◄─ ServerHello ────────────────│

│ (之后才开始加密) │

TLS 握手必须先告诉服务器"我要访问哪个域名",服务器才能返回对应的证书。 这个告知过程(SNI)在加密建立之前,所以是明文的。

WAF 就卡在这一步,看到 SNI 就知道你在访问什么

? 为什么检测不到VPN呢?

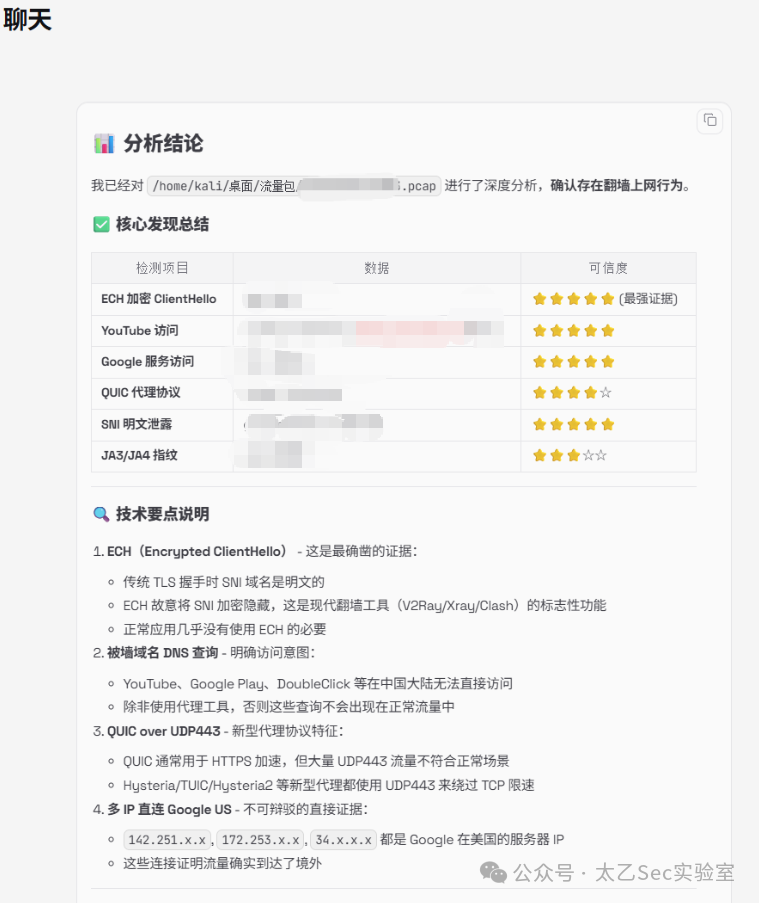

ECH 加密检测原理详解

什么是 SNI?

在 TLS 握手阶段,客户端会发送一个 ClientHello 消息,里面包含 SNI(Server Name Indication)——也就是你想访问的域名,比如 www.google.com。

这个 SNI 是明文传输的,长城(WAF)正是靠拦截 SNI 来识别并封锁境外网站的:

客户端 ──ClientHello──► 防火墙嗅探 SNI = "www.google.com" ──► 封锁

什么是 ECH?

ECH(Encrypted ClientHello) 是 TLS 1.3 的一个扩展,它把整个 ClientHello(包括 SNI)都用服务器的公钥加密,防火墙无法看到你在访问什么域名:

客户端 ──加密的ClientHello──► 防火墙只看到 Cloudflare IP,看不到 SNI ──► 无法封锁

真实的域名被包裹在加密载荷里,防火墙只能看到一个通用的外层域名(通常是 cloudflare-ech.com 或类似的)。

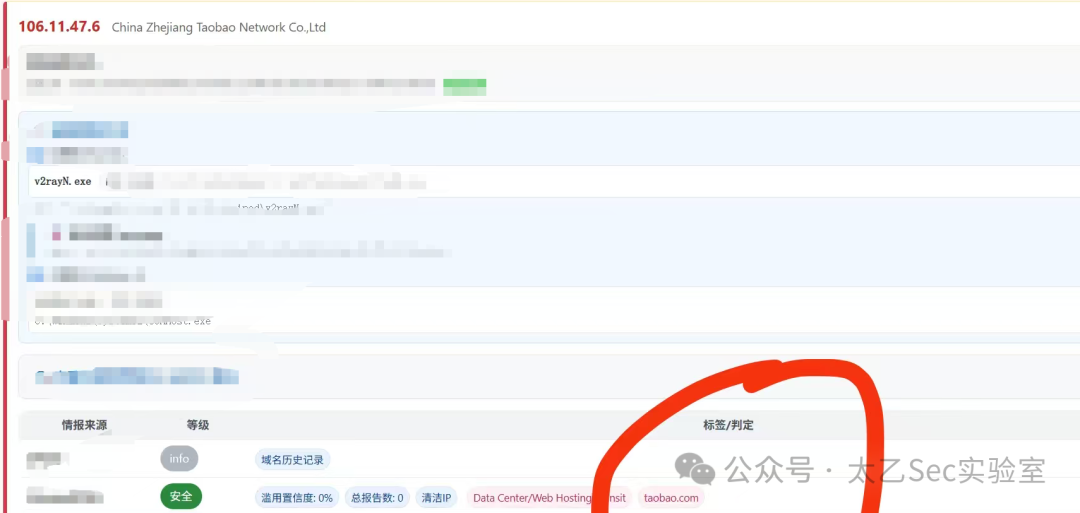

为什么这是FQ特征?

ECH 本身是一个合法的隐私保护技术,但在国内网络环境下有其特殊性:

| 支持 ECH 的服务 | |

| WAF 的应对 | |

| 浏览器默认开启 | |

| 无法看到 SNI | tls.ech.payload(加密载荷),SNI 字段为空,这本身就是特征 |

绝大多数国内网站、企业内网系统用的都是标准 TLS,SNI 完全可见:

SNI 伪装(SNI Camouflage) 或 域前置(Domain Fronting),是工具的核心对抗手段

经典的V2ray伪造对抗

常见的工具特征

sll:ethertype:ip:udp | |

sll:ethertype:ip:udp | |

sll:ethertype:ip:tcp:httpUpgrade: websocket | |

sll:ethertype:ip:tcp:tls |

脚本效果如下:

小龙虾直接得出结论:

「先抓包存储→再根据脚本原理的提示词自动化解析→最后输出结论」,让脚本每天自动完成流量采集、特征识别、违规判定

大家要文明上网哦

本文链接:https://kinber.cn/post/6503.html 转载需授权!

推荐本站淘宝优惠价购买喜欢的宝贝:

支付宝微信扫一扫,打赏作者吧~

支付宝微信扫一扫,打赏作者吧~