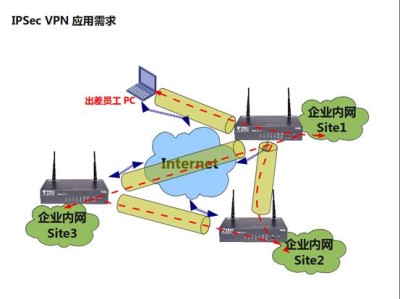

1.IPsec介绍

IPsecurity是一套完整的加密系统

IPsec-VPN提供三个特性:

authentication 每一个IP包的认证

data integrity 验证数据完整性,保证在传输过程中没有被人为改动

confidentiality(私密性)数据包的加密

2.IPsec组成

IPsec协议集包括三个协议:

①internet keyexchange(IKE)密匙交换协议

在两个对等体之间建立一条遂道来完成密钥交换,协商完成再用下面的方法封装数据。

IKE动态的,周期性的在两个PEER之间更新密钥

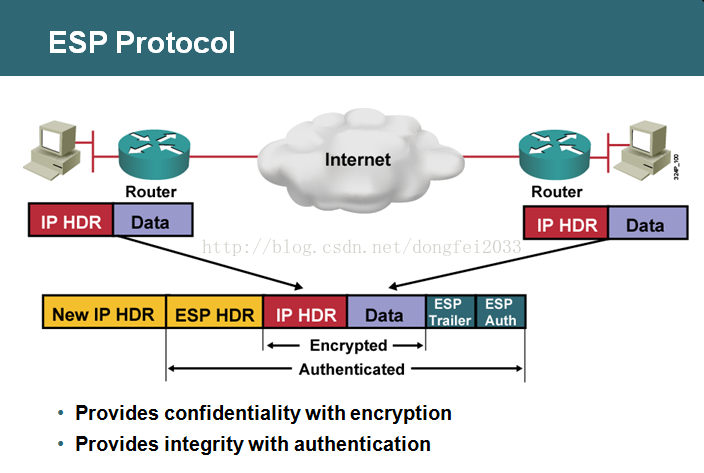

②encapsulating secutitypayload(ESP)封装安全负载

可以对数据包认证,加密,封装,IP中协议号-50,通常使用3DES来进行加密

③authentication header(AH)

只提供认证,封装,不提供加密,明文传送,IP中协议号-51

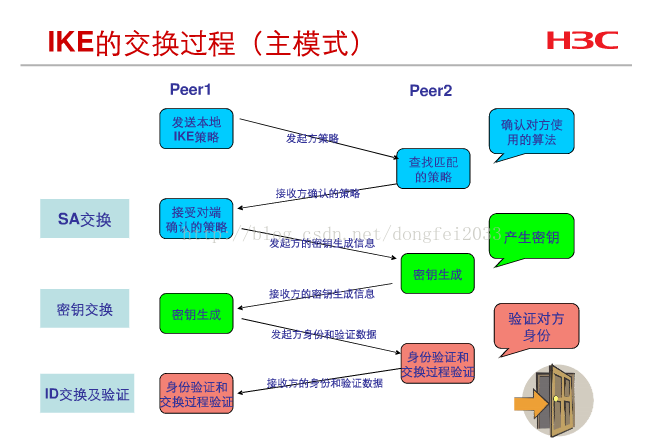

IKE原理

①组成

由三个不同的协议组成:

ISAKMP:定义了信息交换的体系结构,也就是格式

SKEME:实现公钥加密认证的机制

Oakley:提供在两个IPsec对等体间达成相同加密密钥的基本模式的机制

ISAKMP基于UDP,源目端口都是500

安全联盟(SecurityAssociation,简称SA)

SA是两个通信实体经协商建立起来的一种协定,它们决定了用来保护数据包安全的IPsec协议、转码方式、密钥、以及密钥的有效存在时间等等。任何IPsec实施方案始终会构建一个SA数据库(SADB),由它来维护IPsec协议,用来保障数据包安全。

SA是单向的:如果两个主机(比如A和B)正在通过ESP进行安全通信,那么主机A就需要有一个SA,即SA(OUT),用来处理外发的数据包,另外还需要有一个不同的SA,即SA(IN)用来处理进入的数据包。主机A的SA(OUT)和主机B的SA(IN)将共享相同的加密参数(比如密钥)。

SA还要根据协议来区分,如果两个主机间同时使用ESP和AH,对于ESP和AH会生成不同的SA。

SA分为两种:

IKE(ISAKMP)SA 协商对IKE数据流进行加密以及对对等体进行验证的算法(对密钥的加密和peer的认证)

IPsec SA 协商对对等体之间的IP数据流进行加密的算法

对等体之间的IKE SA只能有一个

对等体之间的IPsec SA可以有多个

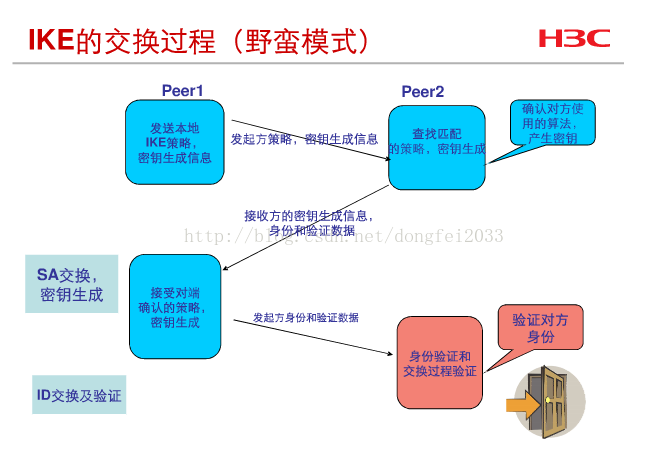

site-to-site ipsecVPN的协商过程,分两个阶段

要想在两个站点之间安全的传输IP数据流,它们之间必须要先进行协商,协商它们之间所采用的加密算法,封装技术以及密钥。

阶段一:在两个对等体设备之间建立一个安全的管理连接。没有实际的数据通过这个连接。这个管理连接是用来保护第二阶段协商过程的。

阶段二:当对等体之间有了安全的管理连接之后,它们就可以接着协商用于构建安全数据连接的安全参数,这个协商过程是安全的,加密的。协商完成后,将在两个站点间形成安全的数据连接。用户就可以利用这些安全的数据连接来传输自已的数据了。

第一阶段:建立ISAKMPSA协商的是以下信息:

1、对等体之间采用何种方式做认证,是预共享密钥还是数字证书。

2、双方使用哪种加密算法(DES、3DES)

3、双方使用哪种HMAC方式,是MD5还是SHA

4、双方使用哪种Diffie-Hellman密钥组

5、使用哪种协商模式(主模式或主动模式)

6、协商SA的生存期

第二阶段:建立IPsecSA协商的是以下信息:

1、双方使用哪种封装技术,AH还是ESP

2、双方使用哪种加密算法

3、双方使用哪种HMAC方式,是MD5还是SHA

4、使用哪种传输模式,是隧道模式还是传输模式

5、协商SA的生存期

为什么需要两个SA,它们之间的关系是怎样的?

第一个隧道ISAKMP SA是用于保护后续的再次协商,

第二次隧道协商的参数是在完全加密的环境下进行的,之后得到的

IPsecSA才真正为数据做加密!

第一阶段策略集面向对象是第二阶段的协商包,第二阶段的转换集面向对象是最终的数据包。

ESP概述

Encapsulationsecurity payload,用于实现数据机密性以及完整性校验。

分装 安全 有效负载,

ESP有两种模式

传输模式:只加密IP头部以上的数据,对IP头部不进行加密(适用于GRE (通用路由协议)over IPSEC) 加密地点即通信地点

隧道模式:加密原有数据包,再加入新的头部 加密地点非通信地点

.AH概述

Authenticationheader,认证头部,用于实现完整性校验

本文链接:https://kinber.cn/post/577.html 转载需授权!

推荐本站淘宝优惠价购买喜欢的宝贝:

支付宝微信扫一扫,打赏作者吧~

支付宝微信扫一扫,打赏作者吧~