《Windows Server 2022 Active Directory配置指南》由微软技术专家戴有炜先生倾力之作,是他新推出的Windows Server 2022两卷力作中的Active Directory配置指南篇。

第1章 Active Directory域服务(AD DS) 1

1.1 Active Directory域服务概述 2

1.1.1 Active Directory域服务的适用范围 2

1.1.2 命名空间 2

1.1.3 对象与属性 2

1.1.4 容器与组织单位 3

1.1.5 域树 4

1.1.6 信任 4

1.1.7 林 5

1.1.8 架构 6

1.1.9 域控制器 6

1.1.10 只读域控制器 7

1.1.11 可重启的AD DS 8

1.1.12 Active Directory回收站 8

1.1.13 AD DS的复制模式 8

1.1.14 域中的其他成员计算机 9

1.1.15 DNS服务器 10

1.1.16 轻量级目录访问协议 10

1.1.17 全局编录 11

1.1.18 站点 11

1.1.19 目录分区 12

1.2 域功能级别与林功能级别 13

1.2.1 域功能级别 13

1.2.2 林功能级别 13

1.3 Active Directory轻型目录服务 14

第2章 创建AD DS域 15

2.1 创建AD DS域前的准备工作 16

2.1.1 选择适当的DNS域名 16

2.1.2 准备好一台支持AD DS的DNS服务器 16

2.1.3 选择AD DS数据库的存储位置 17

2.2 创建AD DS域 18

2.3 确认AD DS域是否正常 23

2.3.1 检查DNS服务器内的记录是否完整 23

2.3.2 排除注册失败的问题 25

2.3.3 检查AD DS数据库文件与SYSVOL文件夹 26

2.3.4 新增加的管理工具 27

2.3.5 查看事件日志文件 28

2.4 提升域与林功能级别 28

2.5 新建额外域控制器与RODC 29

2.5.1 安装额外域控制器 30

2.5.2 利用“安装媒体”来安装额外域控制器 34

2.5.3 更改RODC的委派与密码复制策略设置 35

2.6 RODC阶段式安装 36

2.6.1 创建RODC账户 37

2.6.2 将服务器附加到RODC账户 40

2.7 将Windows计算机加入或脱离域 41

2.7.1 将Windows计算机加入域 42

2.7.2 利用已加入域的计算机登录 44

2.7.3 脱机加入域 45

2.7.4 脱离域 47

2.8 在域成员计算机内安装AD DS管理工具 47

2.9 删除域控制器与域 49

第3章 域用户与组账户的管理 53

3.1 管理域用户账户 54

3.1.1 创建组织单位与域用户账户 55

3.1.2 用户登录账户 56

3.1.3 创建UPN的后缀 57

3.1.4 账户的常规管理工作 59

3.1.5 域用户账户的属性设置 60

3.1.6 查找用户账户 62

3.1.7 域控制器之间数据的复制 66

3.2 一次同时添加多个用户账户 67

3.2.1 利用csvde.exe来添加用户账户 68

3.2.2 利用ldifde.exe来添加、修改与删除用户账户 69

3.2.3 利用dsadd.exe等程序来添加、修改与删除用户账户 70

3.3 域组账户 72

3.3.1 域组的类型 72

3.3.2 组的作用域 72

3.3.3 域组的创建与管理 73

3.3.4 AD DS内置的组 74

3.4 组的使用原则 76

3.4.1 A、G、DL、P原则 76

3.4.2 A、G、G、DL、P原则 76

3.4.3 A、G、U、DL、P原则 77

3.4.4 A、G、G、U、DL、P原则 77

第4章 利用组策略管理用户工作环境 78

4.1 组策略概述 79

4.1.1 组策略的功能 79

4.1.2 组策略对象 80

4.1.3 策略设置与项设置 82

4.1.4 组策略的应用时机 83

4.2 策略设置实例演练 84

4.2.1 策略设置实例演练一:计算机配置 84

4.2.2 策略设置实例演练二:用户配置 86

4.3 项设置实例演练 88

4.3.1 “项设置”实例演练一 89

4.3.2 “项设置”实例演练二 92

4.4 组策略的处理规则 94

4.4.1 一般的继承与处理规则 94

4.4.2 例外的继承设置 96

4.4.3 特殊的处理设置 98

4.4.4 更改管理GPO的域控制器 102

4.4.5 更改组策略的应用间隔时间 103

4.5 利用组策略来管理计算机与用户环境 105

4.5.1 计算机配置的管理模板策略 105

4.5.2 用户配置的管理模板策略 106

4.5.3 账户策略 106

4.5.4 更详细的密码策略 110

4.5.5 用户权限分配策略 111

4.5.6 安全选项策略 113

4.5.7 登录/注销、启动/关机脚本 114

4.5.8 文件夹重定向 117

4.6 利用组策略限制访问“可移动存储设备” 121

4.7 WMI筛选器 124

4.8 组策略建模与组策略结果 128

4.9 组策略的委派管理 133

4.9.1 站点、域或组织单位的GPO链接委派 133

4.9.2 编辑GPO的委派 134

4.9.3 新建GPO的委派 134

4.10 Starter GPO的设置与使用 135

第5章 利用组策略部署软件 137

5.1 软件部署概述 138

5.1.1 将软件分配给用户 138

5.1.2 将软件分配给计算机 138

5.1.3 将软件发布给用户 138

5.1.4 自动修复软件 139

5.1.5 删除软件 139

5.2 将软件发布给用户 139

5.2.1 发布软件 139

5.2.2 在客户端安装被发布的软件 141

5.2.3 测试自动修复软件的功能 143

5.2.4 取消已发布的软件 143

5.3 将软件分配给用户或计算机 144

5.3.1 分配给用户 144

5.3.2 分配给计算机 145

5.4 将软件升级 145

5.5 部署Adobe Acrobat 148

5.5.1 部署基础版 149

5.5.2 部署更新程序 150

第6章 限制软件的执行 153

6.1 软件限制策略概述 154

6.1.1 哈希规则 154

6.1.2 证书规则 154

6.1.3 路径规则 155

6.1.4 网络区域规则 155

6.1.5 规则的优先级 155

6.2 启用软件限制策略 156

6.2.1 创建哈希规则 156

6.2.2 创建路径规则 158

6.2.3 创建证书规则 160

6.2.4 创建网络区域规则 163

6.2.5 不要将软件限制策略应用到本地系统管理员组 164

第7章 建立域树与林 165

7.1 建立第一个域 166

7.2 建立子域 166

7.3 建立林中的第2棵域树 172

7.3.1 选择适当的DNS架构 172

7.3.2 建立第2棵域树 174

7.4 更改域控制器的计算机名称 179

7.5 删除子域与域树 183

第8章 管理域与林的信任 187

8.1 域与林的信任概述 188

8.1.1 信任域与受信任域 188

8.1.2 跨域访问资源的流程 188

8.1.3 信任的种类 190

8.1.4 建立信任前的注意事项 194

8.2 建立快捷方式信任 196

8.3 建立林信任 200

8.3.1 建立林信任前的注意事项 201

8.3.2 开始建立林信任 202

8.3.3 “选择性身份验证”设置 208

8.4 建立外部信任 210

8.5 管理与删除信任 212

8.5.1 信任的管理 212

8.5.2 删除信任 215

第9章 AD DS数据库的复制 217

9.1 站点与AD DS数据库的复制 218

9.1.1 同一个站点之间的复制 219

9.1.2 不同站点之间的复制 220

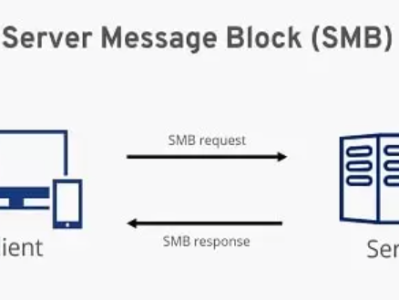

9.1.3 复制通信协议 221

9.2 默认站点的管理 221

9.2.1 默认的站点 222

9.2.2 Servers文件夹与复制设置 222

9.3 利用站点来管理AD DS复制 225

9.3.1 建立站点与子网 226

9.3.2 建立站点链接 228

9.3.3 将域控制器移动到所属的站点 229

9.3.4 指定的bridgehead服务器 231

9.3.5 站点链接与AD DS数据库的复制设置 232

9.3.6 站点链接桥 233

9.3.7 站点链接桥的两个范例讨论 235

9.4 管理全局编录服务器 236

9.4.1 向全局编录内添加属性 237

9.4.2 全局编录的功能 238

9.4.3 通用组成员缓存 239

9.5 解决AD DS复制冲突的问题 241

9.5.1 属性标记 241

9.5.2 冲突的种类 241

第10章 操作主机的管理 245

10.1 操作主机概述 246

10.1.1 架构操作主机 246

10.1.2 域命名操作主机 246

10.1.3 RID操作主机 247

10.1.4 PDC模拟器操作主机 247

10.1.5 基础结构操作主机 250

10.2 操作主机的放置优化 250

10.2.1 基础结构操作主机的放置 251

10.2.2 PDC模拟器操作主机的放置 251

10.2.3 林级别操作主机的放置 252

10.2.4 域级别操作主机的放置 252

10.3 找出扮演操作主机角色的域控制器 252

10.3.1 利用管理控制台找出扮演操作主机的域控制器 253

10.3.2 利用命令找出扮演操作主机的域控制器 255

10.4 转移操作主机角色 256

10.4.1 利用管理控制台 256

10.4.2 利用Windows PowerShell命令 258

10.5 夺取操作主机角色 259

10.5.1 操作主机停摆所造成的影响 259

10.5.2 夺取操作主机角色实例演练 260

第11章 AD DS的维护 262

11.1 系统状态概述 263

11.1.1 AD DS数据库 263

11.1.2 SYSVOL文件夹 264

11.2 备份AD DS 264

11.2.1 安装Windows Server Backup功能 264

11.2.2 备份系统状态 264

11.3 还原AD DS 267

11.3.1 进入目录服务修复模式的方法 267

11.3.2 执行AD DS的非授权还原 268

11.3.3 针对被删除的AD DS对象执行授权还原 272

11.4 AD DS数据库的整理 274

11.4.1 可重新启动的AD DS 275

11.4.2 整理AD DS数据库 275

11.5 重置目录服务修复模式的管理员密码 278

11.6 更改可重新启动的AD DS的登录设置 279

11.7 Active Directory回收站 280

第12章 将资源发布到AD DS 283

12.1 将共享文件夹发布到AD DS 284

12.1.1 利用Active Directory用户和计算机控制台 284

12.1.2 利用计算机管理控制台 285

12.2 查找AD DS内的资源 286

12.2.1 通过网络查找AD DS内的资源 286

12.2.2 通过Active Directory用户和计算机控制台查找AD DS内的资源 287

12.3 将共享打印机发布到AD DS 288

12.3.1 发布打印机 288

12.3.2 通过AD DS查找共享打印机 289

12.3.3 通过“打印机位置”来查找打印机 289

第13章 自动信任根CA 293

13.1 自动信任CA的设置准则 294

13.2 自动信任内部的独立CA 294

13.2.1 下载独立根CA的证书并保存 295

13.2.2 将CA证书导入受信任的根证书颁发机构 296

13.3 自动信任外部的CA 299

13.3.1 下载独立根CA的证书并保存 299

13.3.2 建立证书信任列表 300

第14章 利用WSUS部署更新程序 304

14.1 WSUS概述 305

14.2 WSUS的系统需求 305

14.3 WSUS的特性与工作方式 306

14.3.1 利用计算机组来部署更新程序 307

14.3.2 WSUS服务器的架构 307

14.3.3 选择数据库与存储更新程序的地点 308

14.3.4 延迟下载更新程序 309

14.3.5 使用快速安装文件 309

14.4 安装WSUS服务器 310

14.5 设置客户端的自动更新 317

14.6 审批更新程序 320

14.6.1 建立新计算机组 322

14.6.2 审批更新程序的安装 323

14.6.3 拒绝更新程序 325

14.6.4 自动审批更新程序 326

14.7 自动更新的组策略设置 326

第15章 AD RMS企业文件权限管理 331

15.1 AD RMS概述 332

15.1.1 AD RMS的需求 332

15.1.2 AD RMS如何工作 333

15.2 AD RMS实例演练 333

15.2.1 准备好计算机 334

15.2.2 建立用户账户 335

第16章 AD DS与防火墙 345

16.1 AD DS相关的端口 346

16.1.1 将客户端计算机加入域、用户登录时会用到的端口 346

16.1.2 计算机登录时会用到的端口 346

16.1.3 建立域信任时会用到的端口 347

16.1.4 验证域信任时会用到的端口 347

16.1.5 访问文件资源时会用到的端口 347

16.1.6 执行DNS查询时会用到的端口 347

16.1.7 执行AD DS数据库复制时会用到的端口 348

16.1.8 文件复制服务(FRS)会用到的端口 348

16.1.9 分布式文件系统(DFS)用到的端口 348

16.1.10 其他可能需要开放的端口 349

16.2 限制动态RPC端口的使用范围 349

16.2.1 限制所有服务的动态RPC端口范围 350

16.2.2 限制AD DS数据库复制使用指定的静态端口 351

16.2.3 限制FRS使用指定的静态端口 352

16.2.4 限制DFS使用指定的静态端口 353

16.3 IPSec与VPN端口 353

16.3.1 IPSec所使用的通信协议与端口 354

16.3.2 PPTP VPN所使用的通信协议与端口 354

16.3.3 L2TP/IPSec所使用的通信协议与端口 354

适合IT专业人士深入了解和掌握AD DS的相关知识。以下是根据您的大纲整理的一些关键点概览:

第1章 - Active Directory域服务(AD DS)

概述:介绍了AD DS的基本概念,包括命名空间、对象与属性、容器与组织单位、域树、信任、林、架构、域控制器、只读域控制器、可重启的AD DS、AD DS回收站、复制模式、其他成员计算机、DNS服务器、轻量级目录访问协议、全局编录、站点、目录分区等。

域功能级别与林功能级别:解释了不同版本的操作系统支持的不同级别的域和林功能。

第2章 - 创建AD DS域

准备工作:包括选择合适的DNS域名、准备DNS服务器、选择AD DS数据库存储位置。

创建与确认:描述了创建AD DS域的过程及如何确保其正常运行。

提升功能级别:指导如何提升域与林的功能级别。

新增域控制器与RODC:详细说明了安装额外域控制器和只读域控制器(RODC)的过程。

加入或脱离域:提供了将Windows计算机加入或脱离域的方法。

安装管理工具:指导如何在域成员计算机上安装AD DS管理工具。

删除域控制器与域:解释了删除域控制器和整个域的过程。

第3章 - 域用户与组账户的管理

用户账户管理:包括创建组织单位与用户账户、用户登录账户、创建UPN后缀、账户常规管理、用户账户属性设置、查找用户账户等。

批量添加用户账户:介绍了使用csvde.exe、ldifde.exe和dsadd.exe等工具进行用户账户的批量添加、修改与删除。

csvde.exe、ldifde.exe和dsadd.exe都是 Windows Server 中常用的命令行工具,主要用于管理 Active Directory 中的对象。它们有不同的用途和特点。以下是对它们的对比和区别表格化总结:工具csvde.exeldifde.exedsadd.exe功能用于导入和导出 CSV 格式的 Active Directory 数据。用于导入、导出和修改 LDIF 格式的 Active Directory 数据。用于在 Active Directory 中添加单个对象。文件格式支持 CSV 格式。支持 LDIF 格式。不使用文件格式,直接在命令行中创建对象。用途- 导出 AD 对象到 CSV 文件- 导入 CSV 文件中的数据到 AD- 导出 AD 对象到 LDIF 文件- 导入 LDIF 文件中的数据到 AD- 支持更复杂的 AD 结构修改- 用于在 AD 中手动创建单个对象(如用户、组等)导入支持支持导入 AD 数据,但仅支持 CSV 格式。支持导入 AD 数据,支持 LDIF 格式,功能更强大。不支持导入数据,只能手动添加单个对象。导出支持支持导出 AD 数据为 CSV 格式,适用于简单的报表和数据转移。支持导出 AD 数据为 LDIF 格式,适用于更复杂的数据交换。不支持导出功能。修改支持不支持修改现有对象,只能导入数据。支持导出、导入及修改现有 AD 数据。仅支持添加新对象,不支持修改。典型用途- 批量导入和导出 AD 用户、组等- 数据迁移或备份- 用于 AD 数据备份和恢复- 复杂的数据迁移或批量操作- 手动创建用户、组、计算机等 AD 对象。命令行语法csvde -i -f file.csv 导入csvde -d "DC=example,DC=com" -f file.csv 导出ldifde -i -f file.ldif 导入ldifde -f file.ldif 导出dsadd user "CN=John Doe,CN=Users,DC=example,DC=com" -samid johndoe 创建用户扩展性比较简单,只适用于 CSV 格式的操作。较为复杂,支持更复杂的数据结构和操作。功能单一,主要用于创建对象。错误处理错误信息较为简单,通常仅会显示导入/导出的错误。错误信息详细,适用于调试和处理复杂的 LDIF 数据。错误信息相对简单,通常只会显示创建对象时的错误。总结:

根据你的需求,选择合适的工具来完成不同的任务。

csvde工具按功能分类的细分表格。这将帮助您更清晰地理解csvde.exe在 Active Directory 中的具体用途。功能分类操作类型具体操作说明命令示例导入数据- 从 CSV 文件导入到 AD将 CSV 格式的数据导入到 Active Directory 中,通常用于批量创建用户、组、计算机等对象。csvde -i -f importfile.csv导出数据- 从 AD 导出到 CSV 文件将 Active Directory 中的对象导出为 CSV 格式,方便查看、备份或迁移数据。csvde -d "DC=example,DC=com" -f exportfile.csv指定导出范围- 导出指定的部分数据通过设置 -d 参数,指定要导出的树形结构范围,通常用于导出特定 OU 或某个域的数据。csvde -d "OU=Users,DC=example,DC=com" -f users.csv指定导出属性- 导出特定属性使用 -l 参数指定导出某些特定属性的数据,减少导出的信息量,仅导出需要的属性。csvde -d "DC=example,DC=com" -f users.csv -l samAccountName,displayName过滤数据- 根据条件过滤导出使用 -r 参数设置过滤条件,只导出符合条件的对象。例如,仅导出某个组的成员。csvde -d "DC=example,DC=com" -f groupmembers.csv -r "(memberOf=CN=AdminGroup,DC=example,DC=com)"导出所有数据- 导出整个 AD 数据库使用默认设置导出整个 Active Directory 数据库的所有对象。csvde -f full_export.csv验证导入数据- 验证导入数据的正确性导入数据前,使用 -v 参数启用详细输出,帮助检查文件格式和数据的有效性。csvde -i -f importfile.csv -v不导入头行- 忽略 CSV 文件头部使用 -k 参数可以跳过 CSV 文件中的第一行(通常是列名),避免出现错误。csvde -i -f importfile.csv -k指定编码格式- 选择字符编码格式使用 -s 参数指定特定的字符集来避免编码问题,默认使用 UTF-8。csvde -i -f importfile.csv -s UTF-8日志文件输出- 输出操作日志使用 -l 参数将操作过程中的错误信息和其他日志输出到指定的文件,便于问题诊断。csvde -i -f importfile.csv -l errorlog.txt不生成属性- 避免导出某些属性使用 -n 参数避免导出某些属性,帮助减少导出文件大小。csvde -d "DC=example,DC=com" -f exportfile.csv -n控制操作延时- 设置操作间隔时间使用 -t 参数设置每个操作的时间间隔,避免对 AD 造成过大负担,适用于批量操作。csvde -i -f importfile.csv -t 5说明:

csvde.exe是一个相对简单而强大的工具,主要用于批量导入和导出 Active Directory 中的数据,适用于需要处理大量数据的场景。通过合理的参数组合,您可以灵活地执行不同的操作,如指定导出范围、过滤特定数据、导入或导出特定属性等。ldifde是另一个用于与 Active Directory 交互的命令行工具,能够进行导入、导出和修改操作。以下是将ldifde按功能分类的细分表格,帮助更清晰地了解其主要功能和常用操作:功能分类操作类型具体操作说明命令示例导入数据- 从 LDIF 文件导入到 AD将 LDIF 格式的数据导入到 Active Directory 中,常用于批量创建或修改用户、组等对象。ldifde -i -f importfile.ldif导出数据- 从 AD 导出到 LDIF 文件将 Active Directory 中的对象导出为 LDIF 格式,适用于查看、备份或迁移数据。ldifde -f exportfile.ldif指定导出范围- 导出指定的部分数据使用 -d 参数指定导出的树形结构范围,通常用于导出特定的组织单位 (OU) 或某个域的数据。ldifde -d "OU=Users,DC=example,DC=com" -f users.ldif指定导出属性- 导出特定属性使用 -l 参数指定只导出某些特定属性,减少导出的信息量,仅导出需要的属性。ldifde -d "DC=example,DC=com" -f exportfile.ldif -l samAccountName,displayName过滤数据- 根据条件过滤导出使用 -r 参数设置 LDAP 查询条件,只导出符合条件的对象。例如,仅导出特定组的成员。ldifde -d "DC=example,DC=com" -f groupmembers.ldif -r "(memberOf=CN=AdminGroup,DC=example,DC=com)"导出所有数据- 导出整个 AD 数据库导出整个 Active Directory 数据库的所有对象,适用于全面备份。ldifde -f full_export.ldif导入或修改数据- 导入并修改现有对象如果 LDIF 文件中包含修改现有对象的条目,ldifde 也会尝试对现有数据进行更新,而不仅仅是创建新对象。ldifde -i -f updatefile.ldif启用详细输出- 输出详细操作日志使用 -v 参数启用详细模式,显示更详细的操作过程,便于排查问题。ldifde -i -f importfile.ldif -v不生成属性- 避免导出某些属性使用 -n 参数避免导出某些属性,减少导出的数据量,适用于不需要的冗余信息。ldifde -d "DC=example,DC=com" -f exportfile.ldif -n控制时间间隔- 设置操作时间间隔使用 -t 参数设置每个操作的时间间隔,适用于大规模数据导入或修改时,避免对服务器造成过大负担。ldifde -i -f importfile.ldif -t 5验证导入数据- 验证数据格式使用 -v 参数进行详细模式输出,可以查看导入数据是否正确,及时发现格式或数据错误。ldifde -i -f importfile.ldif -v修改条目- 修改现有的 AD 条目ldifde 可用于修改 AD 中的现有对象(如用户、组等),通过提供新的值来更新现有数据。ldifde -i -f modifyfile.ldif禁用删除操作- 禁止删除条目使用 -k 参数阻止删除操作的执行,防止导入过程误删除数据。ldifde -i -f importfile.ldif -k指定字符集- 设置字符编码格式使用 -s 参数可以设置字符编码,避免导入时由于编码问题导致数据不正确。ldifde -i -f importfile.ldif -s UTF-8从某个特定域导出- 从指定的域导出使用 -d 参数指定从特定域导出的对象,适用于有多个域环境。ldifde -d "DC=example,DC=com" -f domainexport.ldif说明:

ldifde是一个功能强大的命令行工具,主要用于导入、导出和修改 Active Directory 中的数据。通过合理地使用不同的参数,可以灵活地处理 AD 中的大量数据,进行批量操作和维护。不同的操作模式和参数配置使得ldifde成为 AD 数据迁移、备份和更新过程中不可或缺的工具。dsadd是一个用于在 Active Directory 中添加(创建)各种对象(如用户、组、计算机等)的命令行工具。以下是将dsadd按功能分类的细分表格,帮助更清晰地理解其主要功能和常用操作:功能分类操作类型具体操作说明命令示例添加用户- 创建用户对象使用 dsadd user 命令创建新的用户对象,可以设置用户名、密码、描述、角色等属性。dsadd user "CN=John Doe,OU=Users,DC=example,DC=com" -samid jdoe -pwd P@ssw0rd -upn jdoe@example.com -fn John -ln Doe添加组- 创建组对象使用 dsadd group 命令创建新的组对象,设置组名、组类型等属性。dsadd group "CN=Admins,OU=Groups,DC=example,DC=com" -secgrp yes -scope l添加计算机- 创建计算机对象使用 dsadd computer 命令创建新的计算机对象,通常用于加入域中。dsadd computer "CN=Computer1,OU=Computers,DC=example,DC=com"添加组织单位 (OU)- 创建组织单位对象使用 dsadd ou 命令创建新的组织单位对象(OU),用于组织和管理目录中的其他对象。dsadd ou "OU=Sales,DC=example,DC=com"添加联系- 创建联系人对象使用 dsadd contact 命令创建新的联系人对象,通常用于非 AD 成员的外部联系人管理。dsadd contact "CN=John Smith,OU=Contacts,DC=example,DC=com" -email john.smith@example.com添加公共文件夹- 创建公共文件夹对象使用 dsadd publicfolder 命令创建公共文件夹对象。dsadd publicfolder "CN=SharedDocs,OU=PublicFolders,DC=example,DC=com"指定用户密码- 设置用户密码使用 -pwd 参数来设置用户的密码。dsadd user "CN=John Doe,OU=Users,DC=example,DC=com" -pwd P@ssw0rd指定用户属性- 设置用户属性可以为创建的用户设置不同的属性,例如用户的邮箱、显示名称、部门等。dsadd user "CN=John Doe,OU=Users,DC=example,DC=com" -email john.doe@example.com -title "Sales Manager"指定组属性- 设置组属性创建组时,可以设置组的类型、范围等属性,支持安全组、分发组等类型。dsadd group "CN=AdminGroup,OU=Groups,DC=example,DC=com" -secgrp yes -scope l指定计算机属性- 设置计算机属性创建计算机对象时,可以指定计算机名称、操作系统等属性。dsadd computer "CN=Computer1,OU=Computers,DC=example,DC=com" -dnshostname computer1.example.com指定 OU 结构- 设置组织单位结构创建 OU 时,可以通过层次结构进行组织,例如在创建 OU 时,指定其父级 OU。dsadd ou "OU=HR,OU=Departments,DC=example,DC=com"指定联系属性- 设置联系信息创建联系对象时,可以设置电子邮件、电话等信息。dsadd contact "CN=Jane Doe,OU=Contacts,DC=example,DC=com" -email jane.doe@example.com -tel +123456789指定公共文件夹属性- 设置公共文件夹属性创建公共文件夹时,可以指定文件夹的路径和访问权限等属性。dsadd publicfolder "CN=SharedDocs,OU=PublicFolders,DC=example,DC=com" -path "\\server\docs" -replica说明:

常用参数:

dsadd是一个强大的命令行工具,用于在 Active Directory 中批量创建不同类型的对象。通过灵活使用不同的参数,可以根据需求设置各种属性,从而实现对用户、组、计算机等 AD 对象的快速创建和管理。在 PowerShell 中,确实有类似于

dsadd命令的功能,可以用来创建和管理 Active Directory 中的各种对象。PowerShell 通过ActiveDirectory模块提供了一组 cmdlet 来操作 Active Directory,以下是一些常用的 PowerShell 命令,适用于创建和管理用户、组、计算机等对象:1. 创建用户 (New-ADUser)

New-ADUser用于创建新的用户对象。你可以指定用户的属性,如用户名、密码、邮箱等。powershellCopy CodeNew-ADUser -SamAccountName jdoe -UserPrincipalName jdoe@example.com -Name "John Doe" `-GivenName "John" -Surname "Doe" -DisplayName "John Doe" -Path "OU=Users,DC=example,DC=com" `-AccountPassword (ConvertTo-SecureString "P@ssw0rd" -AsPlainText -Force) -Enabled $true

2. 创建组 (New-ADGroup)

New-ADGroup用于创建新的组。你可以指定组名、组类型、范围等属性。powershellCopy CodeNew-ADGroup -Name "Admins" -SamAccountName "Admins" -GroupScope Global `-GroupCategory Security -Path "OU=Groups,DC=example,DC=com"

3. 创建计算机 (New-ADComputer)

New-ADComputer用于在 Active Directory 中创建计算机对象。powershellCopy CodeNew-ADComputer -Name "Computer1" -SamAccountName "Computer1" `-Path "OU=Computers,DC=example,DC=com" -Enabled $true

4. 创建组织单位 (New-ADOrganizationalUnit)

New-ADOrganizationalUnit用于创建组织单位 (OU)。powershellCopy CodeNew-ADOrganizationalUnit -Name "Sales" -Path "DC=example,DC=com"

5. 创建联系人 (New-ADContact)

New-ADContact用于创建新的联系对象。联系对象可以是非 AD 成员的外部联系人。powershellCopy CodeNew-ADContact -Name "Jane Doe" -GivenName "Jane" -Surname "Doe" `-Path "OU=Contacts,DC=example,DC=com" -EmailAddress "jane.doe@example.com"

6. 创建公共文件夹 (New-ADPublicFolder)

对于 Exchange 环境中的公共文件夹,可以使用以下 PowerShell 命令来创建。

powershellCopy CodeNew-ADPublicFolder -Name "SharedDocs" -Path "OU=PublicFolders,DC=example,DC=com"

7. 设置用户密码 (Set-ADUser)

使用

Set-ADUser命令可以修改用户属性,包括设置密码等。powershellCopy CodeSet-ADUser -Identity jdoe -AccountPassword (ConvertTo-SecureString "NewP@ssw0rd" -AsPlainText -Force)

8. 添加用户到组 (Add-ADGroupMember)

将现有的用户添加到组中。

powershellCopy CodeAdd-ADGroupMember -Identity "Admins" -Members jdoe

9. 设置用户属性 (Set-ADUser)

修改现有用户的属性。

powershellCopy CodeSet-ADUser -Identity jdoe -Title "Sales Manager" -EmailAddress "john.doe@example.com"

10. 查看组成员 (Get-ADGroupMember)

查看某个组的成员。

powershellCopy CodeGet-ADGroupMember -Identity "Admins"

常用参数说明:

在 PowerShell 中,你可以通过

ActiveDirectory模块的 cmdlet(如New-ADUser,New-ADGroup,New-ADComputer等)来创建和管理 Active Directory 中的对象。这些 cmdlet 提供了比dsadd更强大和灵活的功能,可以设置更多的属性和选项,同时支持脚本化批量处理。在 PowerShell 中,确实有类似于

csvde.exe、ldifde.exe和dsadd.exe的功能,可以用于管理 Active Directory。虽然 PowerShell 本身没有直接提供这三个工具的替代命令,但它提供了强大的 cmdlet 和脚本功能,能够完成类似的任务,并且通常更为灵活和可定制。以下是 PowerShell 对应功能的概述,以及如何通过 PowerShell 完成类似的操作:

1. csvde.exe 和 ldifde.exe 功能

csvde.exe和ldifde.exe用于导入和导出 Active Directory 数据。csvde.exe主要处理 CSV 格式文件,而ldifde.exe处理 LDIF 格式文件。在 PowerShell 中,相关的功能可以通过以下 cmdlet 来实现:

导入/导出 AD 数据(通过 PowerShell)

PowerShell 提供了

Get-ADUser、Get-ADComputer、Get-ADGroup等 cmdlet,用于查询 Active Directory 数据,配合Export-Csv可以实现类似于csvde的导出功能。要导入 AD 数据,虽然没有直接的 cmdlet,但可以使用Import-CSV配合New-ADUser、New-ADComputer等命令实现。导出数据

如果要导出 Active Directory 用户信息到 CSV 文件,可以使用类似以下的 PowerShell 命令:

powershellCopy CodeGet-ADUser -Filter * -Property SamAccountName, Name, EmailAddress | Select-Object SamAccountName, Name, EmailAddress | Export-Csv -Path "C:\AD_Users.csv" -NoTypeInformation

导入数据

要从 CSV 文件中导入用户数据,可以使用

Import-Csv,然后逐行创建用户。假设你有一个 CSV 文件,其中包含用户的属性:Copy CodeSamAccountName,Name,EmailAddress,Password jdoe,John Doe,jdoe@example.com,P@ssw0rd

你可以用以下 PowerShell 命令导入并创建这些用户:

powershellCopy CodeImport-Csv -Path "C:\AD_Users.csv" | ForEach-Object { New-ADUser -SamAccountName $_.SamAccountName -Name $_.Name -EmailAddress $_.EmailAddress ` -AccountPassword (ConvertTo-SecureString $_.Password -AsPlainText -Force) -Enabled $true}使用 LDIF 格式导入/导出

PowerShell 直接支持 LDIF 格式导入/导出比较有限,但你可以使用一些额外的工具(如

ldifde.exe)或者通过脚本生成 LDIF 格式内容。2. dsadd.exe 功能

dsadd.exe用于在 Active Directory 中添加各种对象(如用户、组、计算机等)。在 PowerShell 中,功能更为丰富,New-ADUser、New-ADGroup、New-ADComputer等 cmdlet 用于执行类似的操作。创建用户

与

dsadd类似,你可以使用New-ADUser来创建一个用户:powershellCopy CodeNew-ADUser -SamAccountName jdoe -UserPrincipalName jdoe@example.com -Name "John Doe" `-GivenName "John" -Surname "Doe" -DisplayName "John Doe" -Path "OU=Users,DC=example,DC=com" `-AccountPassword (ConvertTo-SecureString "P@ssw0rd" -AsPlainText -Force) -Enabled $true

创建组

New-ADGroup用于创建组:powershellCopy CodeNew-ADGroup -Name "Admins" -SamAccountName "Admins" -GroupScope Global `-GroupCategory Security -Path "OU=Groups,DC=example,DC=com"

创建计算机

New-ADComputer用于创建计算机对象:powershellCopy CodeNew-ADComputer -Name "Computer1" -SamAccountName "Computer1" `-Path "OU=Computers,DC=example,DC=com" -Enabled $true

3. 批量添加/修改对象

批量添加/修改用户或组时,PowerShell 提供了极大的灵活性。你可以通过读取 CSV 文件或数据库,并对每个对象执行所需的操作。

批量创建用户

假设你有一个 CSV 文件,其中包含多个用户信息:

Copy CodeSamAccountName,Name,EmailAddress,Password jdoe,John Doe,jdoe@example.com,P@ssw0rdasmith,Alice Smith,asmith@example.com,SecurePass123

你可以通过以下脚本批量创建用户:

powershellCopy CodeImport-Csv -Path "C:\NewUsers.csv" | ForEach-Object { New-ADUser -SamAccountName $_.SamAccountName -Name $_.Name -EmailAddress $_.EmailAddress ` -AccountPassword (ConvertTo-SecureString $_.Password -AsPlainText -Force) -Enabled $true}PowerShell 提供了强大的 Active Directory 管理功能,虽然它没有与

csvde.exe、ldifde.exe和dsadd.exe完全一一对应的命令,但通过内置的 cmdlet(如New-ADUser、New-ADGroup、New-ADComputer、Get-ADUser、Export-Csv、Import-Csv等),你可以轻松实现这些工具的功能,且操作更灵活、可定制性更强。-SamAccountName:指定用户的 SAM 帐户名(即登录名)。-UserPrincipalName:指定用户的 UPN(User Principal Name),通常为username@domain.com格式。-Name:指定对象的名称。-Path:指定对象的路径或位置,通常是组织单位(OU)或域。-Enabled:指定对象是否启用($true或$false)。-AccountPassword:设置用户的密码,通常需要将密码转换为SecureString类型。-EmailAddress:设置用户或联系人的电子邮件地址。-GroupScope:指定组的作用域(Global、Universal或DomainLocal)。-GroupCategory:指定组的类型(Security或Distribution)。-SamAccountName:用于设置组、计算机等对象的唯一帐户名。-pwd: 设置用户密码。-samid: 设置用户的 SAM 帐户名。-upn: 设置用户的 UPN(User Principal Name)。-fn: 设置用户的名。-ln: 设置用户的姓。-secgrp: 设置组是否为安全组(yes或no)。-scope: 设置组的范围(l表示局部组,g表示全局组,u表示通用组)。-email: 设置电子邮件地址。-tel: 设置电话号码。csvde.exe:适用于简单的导入和导出操作,使用 CSV 格式,适合快速批量操作。

ldifde.exe:功能更强大,支持更复杂的 LDIF 格式,既可以导入、导出数据,也能修改现有对象,适合进行 AD 数据的备份、恢复或迁移。

dsadd.exe:主要用于在 AD 中手动添加单个对象,功能相对单一,适合用于快速创建用户、组或计算机等对象。

用户 (

dsadd user): 用于创建 Active Directory 用户对象,通常在新员工加入时批量创建。用户对象可以设置各种属性,如用户名、密码、电子邮件、全名等。组 (

dsadd group): 用于创建安全组或分发组,用于对一组用户进行权限管理。组可以是安全组(用于授予权限)或分发组(用于发送电子邮件)。计算机 (

dsadd computer): 用于创建计算机对象,通常是将计算机加入域时使用。组织单位 (

dsadd ou): 用于创建组织单位(OU),用于将对象组织到树状结构中,便于管理和委派权限。联系人 (

dsadd contact): 用于创建外部联系人的对象,通常不属于 Active Directory 域内的用户或计算机。公共文件夹 (

dsadd publicfolder): 用于创建公共文件夹对象,适用于 Exchange 环境中,帮助共享文件夹管理。导入 (

-i): 用于将 LDIF 格式的文件中的数据导入到 Active Directory 中,通常用于批量创建或修改 AD 对象。导出 (

-f): 用于从 Active Directory 中导出数据到 LDIF 文件。可以灵活地指定导出的范围、属性以及过滤条件。过滤 (

-r): 使用 LDAP 查询语法来过滤导出的数据。例如,可以根据组成员身份、特定属性值等进行过滤。详细输出 (

-v): 启用详细模式,帮助用户查看每一步操作的详细日志,方便调试和错误诊断。字符集设置 (

-s): 处理导入数据时的字符集问题,确保数据正确传输。修改条目 (

-i+ 修改条目):ldifde还可以用来批量修改 AD 对象的属性,尤其是当 LDIF 文件包含修改条目时。时间间隔 (

-t): 控制每个操作之间的时间间隔,避免对 Active Directory 造成过大压力。导入 (

-i): 适用于将 CSV 文件中的数据导入到 Active Directory。导出 (

-d): 适用于从 AD 中导出数据,支持灵活的查询和导出指定范围的对象。日志 (

-l): 提供导入/导出操作的日志或错误输出,便于诊断问题。过滤 (

-r): 可以根据 LDAP 查询条件过滤需要导出的对象,减少数据量。跳过头部行 (

-k): 对于没有列头的 CSV 文件,可以使用此参数忽略第一行数据。字符集选择 (

-s): 在处理特殊字符或不同编码格式的 CSV 文件时,可以指定字符集。时间控制 (

-t): 在批量操作时控制命令执行的间隔,减少对服务器的压力。域组账户:讲解了域组的类型、作用域、创建与管理以及AD DS内置的组。

第4章 - 利用组策略管理用户工作环境

组策略概述:介绍了组策略的功能、组策略对象(GPO)、策略设置与项设置、组策略的应用时机。

策略设置实例:提供了计算机配置和用户配置的具体实例。

组策略的处理规则:探讨了组策略的一般继承规则、例外继承设置、特殊处理设置等。

环境管理:利用组策略管理计算机与用户的工作环境,包括账户策略、密码策略、用户权限分配策略、安全选项策略、登录/注销、启动/关机脚本、文件夹重定向等。

限制访问“可移动存储设备”:介绍了如何通过组策略限制对可移动存储设备的访问。

WMI筛选器:利用WMI筛选器精确控制组策略的应用。

组策略建模与结果:展示了如何使用组策略建模和结果工具。

委派管理:讨论了组策略的委派管理,包括站点、域或组织单位的GPO链接委派、编辑GPO的委派、新建GPO的委派。

Starter GPO:介绍了Starter GPO的设置与使用。

第5章 - 利用组策略部署软件

软件部署概述:概述了软件部署的方式,如将软件分配给用户或计算机、发布给用户、自动修复软件、删除软件等。

软件发布与分配:提供了具体的步骤和实例。

软件升级:指导如何通过组策略升级软件。

示例:以Adobe Acrobat为例,详细说明了软件的基础版部署和更新程序部署。

第6章 - 限制软件的执行

软件限制策略:包括哈希规则、证书规则、路径规则、网络区域规则及其优先级。

启用与创建规则:提供了启用软件限制策略及创建各类规则的具体方法。

第7章 - 建立域树与林

建立域树与林:包括建立第一个域、子域、林中的第二棵域树的过程。

更改与删除:讲述了如何更改域控制器的计算机名称、删除子域与域树。

第8章 - 管理域与林的信任

信任概述:介绍了信任的概念、跨域访问资源的流程、信任的种类等。

建立信任:包括建立快捷方式信任、林信任、外部信任的方法。

管理与删除信任:提供了管理现有信任关系和删除信任的方法。

第9章 - AD DS数据库的复制

复制概述:讨论了站点与AD DS数据库复制的关系,包括同一站点和不同站点间的复制。

站点管理:包括建立站点与子网、站点链接、将域控制器移动到站点等。

解决复制冲突:介绍了如何解决AD DS复制过程中可能出现的冲突问题。

第10章 - 操作主机的管理

操作主机概述:解释了架构、域命名、RID、PDC模拟器、基础设施等操作主机的角色。

放置优化:讨论了如何优化操作主机的位置。

转移与夺取角色:提供了转移和夺取操作主机角色的方法。

第11章 - AD DS的维护

备份与恢复:介绍了AD DS的备份与恢复方法,包括系统状态的备份、进入目录服务修复模式、执行非授权和授权恢复等。

数据库整理:讨论了AD DS数据库的整理方法。

密码管理:介绍了重置目录服务修复模式的管理员密码的方法。

第12章 - 将资源发布到AD DS

发布资源:包括将共享文件夹和打印机发布到AD DS的方法。

查找资源:提供了通过网络和管理控制台查找AD DS内资源的方法。

第13章 - 自动信任根CA

设置准则:介绍了自动信任CA的设置准则。

内部与外部CA:包括如何自动信任内部和外部的CA。

第14章 - 利用WSUS部署更新程序

WSUS概述:简述了Windows Server Update Services (WSUS)的功能。

系统需求与特性:列出了WSUS的系统需求和特性。

安装与设置:提供了安装WSUS服务器、设置客户端自动更新、审批更新程序的方法。

第15章 - AD RMS企业文件权限管理

AD RMS概述:介绍了Active Directory Rights Management Services (AD RMS)的功能和需求。

实例演练:提供了准备计算机、建立用户账户等实例。

第16章 - AD DS与防火墙

相关端口:列出了AD DS在不同场景下使用的端口号。

限制端口使用:提供了限制动态RPC端口、AD DS数据库复制、FRS和DFS使用指定静态端口的方法。

IPSec与VPN端口:讨论了IPSec和不同类型VPN使用的通信协议与端口。

这个大纲可以作为学习AD DS的一个很好的起点,每个章节都包含了深入的技术细节和实践指南,有助于读者全面理解并掌握AD DS的管理技巧。

Windows Active Directory(AD)域控制器(Domain Controller, DC)在企业IT管理中扮演着至关重要的角色,其 优势与好处:

作用:

Windows AD域控制器为企业提供了一个安全、高效、可扩展的管理框架,是现代企业IT基础架构的核心组成部分,对提升管理效率、确保数据安全和促进业务连续性至关重要。 |

Windows Active Directory(AD)域控制器为企业带来的

Windows AD域控制器不仅是企业IT基础设施的关键组件,更是企业数字化转型和高效运作的基石,它通过提升安全、效率、灵活性和员工体验,直接转化为企业的竞争力和市场响应能力。 |

Windows Active Directory(AD)域控制器的

此架构设计使得AD能够支持大规模、分布式的企业环境,同时保持高效、安全和易于管理的特点。 |

Windows Active Directory(AD)域控制器的底层原理涉及几个关键技术组件和协议,共同构建了一个复杂但有序的目录服务系统。以下是其

这些底层原理共同保证了AD域控制器能够高效、安全地管理和控制网络中的用户、资源和策略,支持大规模企业环境的集中式管理需求。 |

Windows Active Directory(AD)域控制器在多种企业IT环境中扮演着核心角色,以下是一些典型的应用场景:

通过这些应用场景,AD域控制器成为了构建和维护安全、高效、可扩展企业IT基础架构的关键组件。 |

初级阶段学习Windows Active Directory(AD)域控制器的大纲可以涵盖以下主题:

Active Directory概述

身份认证和授权: Active Directory 提供了集中式的身份认证和授权服务,允许用户通过单一的登录凭据访问多个资源和服务。

权限管理: 管理员可以通过 AD 控制和管理用户、组和计算机的访问权限,从而确保数据和资源的安全性和完整性。

组织结构: Active Directory 使用域(Domain)、组织单元(OU)和树(Tree)的层次结构来组织和管理网络中的资源和对象(如用户、计算机、打印机等)。

集中管理: 管理员可以通过 AD 中的组织单元对资源进行逻辑组织,并应用统一的管理策略和安全设置。

域控制器的复制: AD 中的域控制器可以通过复制机制保持数据的一致性,提高了系统的可用性和容错能力。

全局编录服务(GC): GC 存储了整个森林中的部分信息,提供了跨域查询和搜索的能力,加速了信息的访问和处理。

安全标识和权限: AD 提供了细粒度的访问控制(ACL)和安全标识管理,管理员可以精确地控制用户和资源之间的访问权限。

审计和监控: AD 提供了审计日志和监控功能,记录和跟踪用户和管理员的操作,帮助识别潜在的安全威胁和合规问题。

与其他服务的集成: Active Directory 可以与其他 Microsoft 服务(如 Exchange Server、SharePoint 等)和第三方应用程序集成,实现统一的身份管理和访问控制。

扩展性: AD 可以通过添加新的域控制器、扩展林的结构或增加组织单元来扩展和适应不断变化的企业需求。

域控制器(Domain Controller, DC): 域控制器是存储和管理 Active Directory 数据库的服务器。每个域至少有一个域控制器,它负责验证用户的登录请求、存储和维护域中的对象(如用户、组、计算机等)以及处理其他域控制器的同步和复制。

域名系统(Domain Name System, DNS): DNS 在 Active Directory 中扮演着重要角色,用于解析域名和 IP 地址之间的关系,确保客户端能够正确地定位和访问域控制器。

森林(Forest): 一个森林是一个或多个域的逻辑集合,它们共享一个单一的林根和安全边界。森林是一个安全和管理的边界,它定义了信任关系和策略。

组织单元(OU): OU 是一种容器,用于组织和管理域中的对象。它可以用来将用户、计算机和其他资源逻辑地分组,并为这些组提供独立的管理策略和安全设置。

域架构: 域架构定义了在 Active Directory 中可用的对象类型和属性。它规定了在域中可以存储哪些类型的信息以及如何存储这些信息。

安全主体(Security Principals): 安全主体是指在 Active Directory 中具有安全标识的实体,例如用户、组和计算机。这些安全主体可以被分配权限和访问控制列表(ACL)中的权限。

全局编录服务(GC): 全局编录服务存储了来自整个森林的部分信息,包括每个域的对象的部分复制。它使得跨域查询和搜索能够更加高效和快速。

企业内部网络管理: 主要用于大型组织和企业,以管理其内部的用户、计算机和资源访问。

单点登录(SSO): Active Directory 可以作为单点登录(SSO)系统的基础,使用户在企业网络中的各种应用和服务中实现统一的登录体验。

安全管理和合规性: 通过强化的安全策略和审计功能,帮助组织保护其数据和资源,并符合相关的法规和标准。

什么是Active Directory?

在Windows Server 2022中,Active Directory(AD)是一种目录服务,它提供了集中管理和存储网络中的身份验证和授权数据。具体来说,Active Directory 是一种由微软开发的目录服务,它允许网络管理员存储和组织网络中的对象,如用户、计算机、打印机等,以及管理这些对象的访问和权限。

主要功能和特点包括:

使用场景:

总之,Active Directory 在企业网络中扮演着关键角色,不仅提供了强大的身份验证和访问控制功能,还为管理员提供了一种有效的方式来管理和保护企业的 IT 资源。

AD的组成和架构概述

在 Windows Server 2022 中,Active Directory(AD)的架构主要由以下几个组成部分组成:

1. 域(Domain):

2. 林(Forest):

3. 组织单元(Organizational Unit, OU):

4. 域架构(Domain Schema):

5. 安全标识(Security Principals):

6. 全局编录服务(Global Catalog, GC):

架构概述:

Active Directory 的架构基于分层和复制的设计,以提供高可用性、灵活性和安全性。它的核心思想是通过域和林的层次结构来组织和管理网络中的对象和安全策略,同时通过域控制器之间的复制机制来保持数据的一致性和可靠性。通过这种方式,Active Directory 提供了一个集中管理和控制企业 IT 环境的平台,使得管理员可以有效地管理用户、计算机和其他资源的访问和权限。

AD的作用和优势

Windows Server 2022 中的 Active Directory(AD)扮演着关键的角色,其作用和优势主要包括以下几个方面:

1. 集中化身份和访问管理:

2. 资源管理和组织:

3. 灵活的复制和容错机制:

4. 安全性和审计功能:

5. 集成和扩展性:

总结:

Active Directory 在 Windows Server 2022 中的作用是建立和管理企业网络环境中的用户、计算机和资源的集中管理平台,通过提供身份认证、访问控制、资源管理和安全审计等功能,帮助企业提升 IT 管理效率、保证数据安全性,并支持业务的持续增长和扩展。

身份验证和授权: Active Directory 提供了认证机制,允许用户通过登录来访问网络资源,并授权给用户适当的权限以执行特定的操作。

目录服务: 它是一个层次化的数据库,用于存储和组织网络中的对象信息。这些对象可以是用户、组、计算机、打印机等。

集中管理: 管理员可以使用 Active Directory 中心化地管理网络中的所有对象和其访问权限,而不需要在每台计算机上单独配置。

安全性和策略管理: Active Directory 提供了安全性功能,如访问控制、加密、审计和密码策略管理,以确保网络资源的安全性。

复制和冗余: Active Directory 使用多个域控制器(Domain Controller)来提供高可用性和冗余,确保即使一个域控制器失效,网络服务也能继续运行。

集成其他服务: 它与其他微软服务和产品集成紧密,如Exchange Server、SharePoint、Azure等,使得企业能够统一管理整个IT基础架构。

域和域控制器

集中管理和控制: 域提供了一个集中的安全边界,允许管理员集中管理用户账户、计算机、打印机等资源。

单一登录和身份验证: 用户可以通过一个域账户(用户名和密码)访问域中的多个资源,实现单一登录(SSO)。

资源共享和访问控制: 管理员可以设置权限和访问控制策略,确保只有授权的用户可以访问特定的资源。

管理和委派权限: 管理员可以在 OU 级别设置特定的安全策略、权限和组策略,从而细化对对象的管理。

应用组策略: 可以通过 OU 将组策略(Group Policy)应用到特定的用户或计算机群组,实现统一的配置管理。

简化管理: 将用户和计算机分组到不同的 OU 中,可以更轻松地管理和分配管理员权限。

用户账户管理: 域控制器允许管理员创建、管理和删除用户账户,包括配置密码策略、登录限制等。

组管理: 管理员可以创建和管理用户组,简化权限分配和管理。

安全策略管理: 可以在域控制器上配置和强制执行安全策略,如密码策略、账户锁定策略等。

计算机账户管理: 管理员可以在域控制器上创建和管理域中的计算机账户,简化计算机加入域的过程。

打印机和其他网络设备管理: 域控制器允许管理和控制连接到域网络的打印机和其他网络设备。

单一登录(Single Sign-On,SSO): 用户可以使用一组凭据(通常是域用户名和密码)访问域中的多个资源,无需重复登录。

访问控制: 域控制器提供了细粒度的访问控制能力,管理员可以根据用户和组的权限设置来管理和保护域内资源的访问。

Active Directory 数据库复制: 域控制器存储域的安全数据库(Active Directory 数据库),通过复制机制保持数据的一致性和可用性,提高系统的容错能力。

信任关系管理: 域控制器允许管理员管理和配置域之间的信任关系,实现安全地跨域资源访问。

事件日志: 域控制器记录各种系统事件和安全事件,可以帮助管理员审计和分析域内的操作活动。

组织单元(OU)管理: 管理员可以使用组织单元(OU)来组织和管理域中的对象,如用户、计算机和打印机等。

与其他服务的集成: 域控制器可以与其他 Microsoft 服务(如 Exchange Server、SharePoint 等)和第三方应用程序集成,实现统一的身份管理和访问控制。

用户和组管理: 在域中,管理员可以集中管理用户账户和组成员身份。这意味着管理员可以通过域控制器进行用户账户的创建、配置权限、密码策略等管理操作。

计算机管理: 域控制器允许管理员集中管理连接到域的计算机,可以应用安全策略、软件安装等。

单一登录凭据: 用户可以使用同一组凭据(用户名和密码)登录到域中的各种计算机和资源,这大大简化了用户的管理和维护。

访问控制: 域提供了细粒度的访问控制,管理员可以根据需要配置用户和组的访问权限,保护域中的资源免受未经授权的访问。

域之间的信任: 域可以建立信任关系,允许安全地共享资源和信息。例如,一个域可以信任另一个域,允许跨域访问资源。

域控制器的复制: 域控制器存储着域中的安全数据库(Active Directory 数据库),通过复制机制保持数据的一致性和可用性,提高了系统的容错能力。

组织单元(OU): 域内部可以使用组织单元(OU)来组织和管理对象(如用户、计算机、打印机等),允许管理员按部门或其他逻辑分组进行管理。

与其他服务的集成: 域可以与其他 Microsoft 服务(如 Exchange Server、SharePoint 等)和第三方应用程序集成,实现统一的身份管理和访问控制。

域的扩展: 可以通过添加新的域控制器、扩展域的结构或增加组织单元来扩展和适应不断变化的企业需求。

域的定义和特征

在 Windows Server 2022 中,域(Domain)是一种组织和管理网络资源的逻辑结构。它主要用于集中管理和控制用户、计算机、打印机以及其他网络资源的访问和安全。以下是域的定义和特征:

定义:

域 是一组相互信任的计算机、用户和设备的集合,这些计算机、用户和设备共享安全数据库(Active Directory),可以通过共享资源的统一安全策略来进行管理。

特征:

总之,域在 Windows Server 2022 中提供了一个组织和管理网络资源的强大框架,通过域控制器(Domain Controller)实现了集中管理、安全认证、访问控制以及灵活的管理结构,是企业网络中关键的基础设施之一。

域控制器的作用和功能

Windows Server 2022 中的域控制器(Domain Controller,DC)在一个域中扮演着核心角色,负责管理和验证域内的用户、计算机和其他网络资源的访问权限。其主要作用和功能包括:

综上所述,域控制器在 Windows Server 2022 中扮演着至关重要的角色,为企业提供了安全、高效、集中管理和控制域内资源的能力,是构建企业网络基础设施的核心组成部分。

域与组织单位(OU)的关系

在 Windows Server 2022 中,域(Domain)和组织单位(Organizational Unit, OU)是两个重要的概念,它们之间有着密切的关系,但又各自具有不同的功能和用途。

域(Domain)

域是一组计算机、用户和其他资源的集合,它们共享一个共同的数据库、安全策略和组织结构。在 Active Directory 环境中,域通常由一组网络管理员维护和管理,用于实现以下目标:

组织单位(OU)

**组织单位(OU)**是 Active Directory 中的一种容器对象,用于组织和管理域内的用户、计算机和其他网络资源。OU 提供了逻辑上的组织结构,允许管理员根据组织的需求和管理模型来组织域内的对象。主要功能包括:

关系和使用场景

总之,域和 OU 在 Windows Server 2022 中是建立和管理企业网络基础设施的关键元素,通过合理的组织和管理,可以实现安全、高效和可扩展的网络运行环境。

层次关系: 域通常包含多个 OU,而每个 OU 可能又包含其他 OU 或具体的用户、计算机等对象。这种层次结构使得管理员能够根据组织的需求和复杂性来组织和管理域内的资源。

权限委派: OU 允许管理员将特定的管理任务委派给较低级别的管理员或技术支持人员,以分散管理责任并提高操作效率。

策略应用: 通过 OU,管理员可以根据不同的业务需求应用不同的组策略,以确保安全性和一致性。

资源管理: OU 提供了一个逻辑上的资源组织方式,有助于管理员更有效地管理大规模网络环境中的资源。

集中身份验证和管理:

集中资源管理:

统一访问控制:

复制和容错:

域间信任管理:

日志记录和审计:

分级管理结构:

扩展性和集成性:

集中管理:

安全和认证:

信任关系:

复制和容错:

分级管理结构:

集成性和扩展性:

AD用户和组管理

创建和管理用户账户

组的创建和管理

用户和组的权限分配和管理

安全性和身份验证

用户认证的基本原理

密码策略和安全设置

Kerberos身份验证概述

域的复制和故障恢复

域控制器之间的复制和同步

备份和恢复域控制器

灾难恢复计划和最佳实践

单点登录和跨域访问

SSO 是一种允许用户在多个应用程序中使用单一身份认证凭据(通常是用户名和密码)登录的身份验证机制。通过 SSO,用户只需登录一次,就可以访问跨域中的多个应用和服务。

常见的 SSO 实现包括基于 OAuth 2.0 和 OpenID Connect 的解决方案,如使用认证服务器进行统一管理和授权。

认证代理作为中介,处理来自客户端的身份验证请求,并将其转发到受保护资源所在的域中进行验证。认证代理在受保护资源和客户端之间起到桥梁作用,确保身份验证流程跨域进行。

CORS 不直接用于身份验证,而是用于在浏览器端允许跨域访问资源。然而,在某些情况下,它可以与其他身份验证机制结合使用,以确保客户端能够跨域安全地获取身份验证令牌或访问授权服务器。

代理服务器可以在客户端和资源服务器之间起到中介作用,处理跨域身份验证的流量。例如,客户端向代理服务器发送身份验证请求,代理服务器再将其转发到资源服务器进行验证,并将结果返回给客户端。

认证流程: 客户端向认证服务器发送登录请求,认证服务器验证用户身份并颁发访问令牌。

访问令牌交换: 客户端使用访问令牌(Access Token)来访问受保护的资源,将访问令牌作为身份验证凭据发送到资源服务器。

验证和授权: 资源服务器验证访问令牌的有效性和权限,如果有效且权限允许,则返回所请求的资源。

Access-Control-Allow-Origin: 指定允许访问的源,可以是具体的源或*表示允许所有源。Access-Control-Allow-Methods: 指定允许的 HTTP 方法,如 GET、POST 等。Access-Control-Allow-Headers: 指定允许的自定义请求头。Access-Control-Allow-Credentials: 指定是否允许发送凭据,如 Cookies 或授权头部。Access-Control-Expose-Headers: 指定允许访问的响应头。Access-Control-Max-Age: 指定预检请求(OPTIONS 请求)的有效期,避免频繁发送预检请求。CORS 的主要实现方式是通过 HTTP 头部来控制。当浏览器发起跨域请求时,目标服务器可以在响应中加入特定的头部来允许跨域访问。

常见的 CORS 头部包括:

JSONP 是一种在前端跨域访问的技术,通过动态创建

<script>标签,将需要获取的数据作为参数传递给服务器,服务器将其包装在一个函数调用中返回,允许在任何域中加载远程数据。JSONP 的缺点是安全性较低,容易受到跨站脚本攻击(XSS)。

使用代理服务器作为中介,客户端请求发送给代理服务器,代理服务器再将请求发送到目标服务器。代理服务器将响应返回给客户端,避免了直接跨域请求,绕过了浏览器的同源策略限制。

WebSocket 是一种双向通信协议,可以在不受同源策略限制的情况下进行跨域通信。

WebSocket 首先通过 HTTP/HTTPS 建立连接,然后升级为 WebSocket 连接,此时可以在不同的源之间直接进行数据交换。

在服务端进行代理请求,客户端请求发送到自己的服务器,然后服务器再转发请求到目标服务器。客户端和目标服务器之间不存在直接的跨域问题。

通过在同一个页面加载不同域名下的 iframe,利用 iframe 之间的通信来达到跨域数据交换的目的。不过这种方法通常被认为不够安全,易受到攻击。

SSO 的核心是一个独立的身份提供商,负责管理和验证用户的身份信息。常见的 IdP 包括 Microsoft Azure AD、Okta、Ping Identity、Auth0 等。

用户首先要通过身份提供商进行身份验证,然后可以使用生成的令牌访问所有已集成的应用程序,而无需再次输入凭据。

用户在通过身份提供商验证后,会收到一个安全令牌(通常是基于标准的如JWT),用于证明用户身份和授权信息。

这个令牌可以被验证和解析,以确认用户是否已经通过身份验证,并且有权访问特定资源。

用户访问需要身份验证的应用程序。

应用程序重定向用户到身份提供商的登录页面。

用户输入他们的凭据并进行认证。

身份提供商生成一个令牌,并将其返回给用户的浏览器。

用户的浏览器将令牌传递给应用程序。

应用程序验证令牌的有效性,并授予用户访问权限。

用户体验提升: 用户只需一次登录,即可访问多个应用程序,减少了反复输入用户名和密码的麻烦。

安全性提高: 用户的凭据只需要在身份提供商处输入一次,减少了密码泄露和被盗的风险。同时,令牌可以使用加密算法签名,确保信息传输的安全性。

简化管理: 管理员可以更轻松地管理用户的访问权限和身份验证设置,集中控制用户的访问和权限。

单点登录(SSO)的概念和实现

单点登录(Single Sign-On,简称SSO)是一种身份验证和授权机制,允许用户在多个应用程序或系统中使用一组凭据(例如用户名和密码)进行登录,而不需要在每个应用程序中单独进行认证。这提供了更方便的用户体验,同时减少了密码管理的负担和安全风险。

实现单点登录的常见方式:

单点登录的优势:

跨域访问的关系:

虽然单点登录通常涉及在不同的应用程序之间跨域访问,但它并不等同于跨域访问问题(Cross-Origin Resource Sharing,CORS)。跨域访问是浏览器安全策略的一部分,限制了来自一个源(域名、协议、端口)的网页对另一个不同源的服务器资源进行请求。SSO 在浏览器环境中通常使用重定向和令牌传递,避免了直接的跨域请求,因此不受CORS策略的限制。

总结来说,单点登录是一种通过集中认证和授权管理,实现用户在多个应用程序中无缝访问的机制,大大提升了用户体验和安全性,同时简化了管理工作。

跨域访问资源的方法和技术

跨域访问资源(Cross-Origin Resource Sharing,CORS)是指在 Web 应用程序中,从一个源(domain)、协议(protocol)或端口(port)访问另一个源的资源。浏览器出于安全考虑实施了同源策略(Same-Origin Policy),阻止页面通过脚本访问来自不同源的资源,除非目标服务器允许跨域访问。

方法和技术:

总结

以上方法和技术提供了多种途径来解决跨域访问资源的问题,选择合适的方法取决于具体的应用场景、安全要求和技术实现的可行性。通常情况下,推荐使用 CORS 头部来控制跨域访问,因为它是标准化的解决方案,能够在保持安全性的同时提供灵活性和便利性。

跨域身份验证的基本原理

跨域身份验证的基本原理通常涉及在不同的域之间验证用户的身份,主要用于确保用户可以在一个域中登录并访问另一个域中的受保护资源。以下是几种常见的跨域身份验证的基本原理:

具体步骤和实现方式:

在跨域身份验证中,关键在于如何安全地在不同域之间传递和验证身份信息,确保系统安全和用户便利性的平衡。常见的安全性措施包括使用加密通信、有效期限制、适当的访问控制和审计日志记录等。

单点登录(Single Sign-On, SSO):

认证代理(Authentication Proxy):

跨域资源共享(Cross-Origin Resource Sharing, CORS):

代理服务器(Proxy Server):

CORS Headers(跨域资源共享头部):

JSONP(JSON with Padding):

代理服务器(Proxy):

WebSocket(Web 套接字):

服务端代理(Server-Side Proxy):

iframe(内嵌框架):

身份提供商(Identity Provider,IdP):

令牌(Token):

单点登录流程:

集成应用程序和服务

与AD集成的常见应用程序和服务

LDAP和AD集成的基本原理

使用AD作为身份管理基础设施的优势和考虑事项

监视和维护

监视域控制器健康状态

日志和事件管理

常见问题的故障排除方法

这些主题构成了学习AD域控制器基础的核心内容,适合初学者了解和掌握。随着进一步的学习和实践,可以深入研究每个主题,掌握更高级的AD管理和配置技能

中级阶段学习Windows Active Directory(AD)域控制器可以进一步深入以下主题:

AD架构和设计

多域架构和森林(Forest)概念

跨区和子网域控制器的布置

域控制器和全局目录服务器(GC)的角色与功能

组策略管理

组策略对象(GPO)的概述和使用

创建和编辑GPO

GPO的链接和优先级

GPO的高级设置和常见用途

安全性和身份验证

Kerberos身份验证的深入理解

NTLM身份验证的工作原理和安全性评估

使用安全标识符(SID)和安全描述符(SD)进行访问控制

高可用性和故障恢复

AD域控制器的高可用性解决方案

多域控制器环境的故障恢复策略

使用AD备份和恢复策略保护AD数据

跨域和跨森林管理

跨域访问和管理的安全性考虑

跨森林信任关系的设置和管理

互操作性和标识管理(SID历史、资源林等)

AD集成和扩展

与云服务(如Azure AD)的集成

使用LDAP和其他标准协议与非Windows系统集成

第三方应用程序和服务的AD集成最佳实践

监视和性能优化

AD健康监控工具和技术

性能优化和调整AD架构

AD日志分析和事件管理工具的使用

安全审计和合规性

AD安全审计的实施和实践

合规性要求(如GDPR、HIPAA等)中的AD管理考虑

基于安全日志的安全事件响应和漏洞管理

这些主题将帮助中级学习者更深入地理解和管理AD域控制器环境,提高对企业级身份和访问管理的控制能力。通过理论学习和实际操作,学员可以建立起更丰富的AD管理和优化经验。

高级阶段学习Windows Active Directory(AD)域控制器时,可以涵盖以下深入和复杂的主题:

AD架构设计和优化

多森林(Forest)设计和实施

跨区域和全球部署的最佳实践

复杂组织结构的AD设计和优化策略

安全性和身份验证

多因素身份验证(MFA)的集成和实施

动态访问控制(DAC)和条件访问策略(CAP)的配置

使用安全增强功能(例如Smart Cards)的身份验证方案

故障恢复和业务连续性

基于域控制器的灾难恢复计划(DRP)和业务连续性计划(BCP)

使用Windows Server备份解决方案和第三方工具的复杂AD恢复方案

灾难恢复测试和演练的实施

复杂跨域和跨森林管理

多层次和复杂信任关系的管理

跨森林对象和资源的管理策略

互操作性和标识管理的高级方案(如资源林、一致性组)

高级集成和扩展

Azure AD、AWS Directory Service等云平台的深度集成

多平台和混合环境中AD与LDAP、Kerberos等协议的高级集成

安全和标准合规性的考虑(如NIST、ISO等)

性能优化和可扩展性

AD域控制器性能监控和调优

大规模AD环境中的扩展性设计和实施

利用Windows Server和AD最新功能优化架构

安全审计和合规管理

安全事件和活动审计的自动化和集中化

合规性报告和监管要求(如PCI DSS、SOX等)中的AD管理支持

安全漏洞管理和持续改进策略的实施

新技术和趋势

AD与新兴技术(如容器、微服务架构)的集成和支持

基于AI和机器学习的AD安全防护和预测分析

AD在边缘计算和物联网(IoT)环境中的应用和扩展

这些主题将帮助高级学习者在复杂的企业级AD环境中实现更高级的管理和优化目标,适应未来技术挑战和安全威胁。深入理解这些内容不仅需要理论知识,还需要实际操作和应用以提高技能水平和解决复杂问题的能力。

Windows Active Directory(AD)域控制器的专家级大纲时,可以考虑以下内容作为深入学习和掌握的重点:

1. AD架构设计和优化

多森林(Forest)设计和实施

跨森林信任关系的配置和管理

林间对象访问和管理策略的设计

复杂组织结构的AD设计

组织单元(OU)和组管理的最佳实践

AD架构的分层和优化策略

2. 安全性和身份验证

高级身份验证和授权

多因素身份验证(MFA)的集成和部署

动态访问控制(DAC)和条件访问策略(CAP)的实施

安全增强功能的使用

Smart Cards、Kerberos认证等高级安全功能的配置和管理

3. 故障恢复和业务连续性

灾难恢复计划(DRP)和业务连续性计划(BCP)

基于域控制器的灾难恢复策略

复杂AD环境中的数据备份和恢复方案

4. 复杂跨域和跨森林管理

信任关系管理

多层次信任关系的配置和维护

跨森林资源和对象的管理策略

5. 高级集成和扩展

云平台集成

Azure AD、AWS Directory Service等云平台的深度集成

混合环境中的AD与LDAP、Kerberos等协议的集成

安全和合规性

NIST、ISO等标准下的合规性管理

安全漏洞管理和持续改进策略

6. 性能优化和可扩展性

性能监控和调优

AD域控制器性能监控工具的使用

大规模AD环境的可扩展性设计和实施

7. 安全审计和合规管理

安全事件和活动审计

安全事件和活动的集中化审计和分析

合规性报告和监管要求的支持(如PCI DSS、SOX等)

8. 新技术和趋势

新兴技术集成

容器、微服务架构下的AD集成支持

AI和机器学习在AD安全防护和分析中的应用

实际操作和应用

深入学习应该结合实际操作和应用,通过实验和场景模拟来巩固理论知识,提高解决问题的能力和实际操作的熟练度。

这些主题涵盖了专家级AD域控制器管理的广泛领域,能够帮助管理员在复杂和大规模的企业环境中实施和管理高度可靠和安全的AD架构。

Windows Active Directory(AD)域控制器的顶尖级大纲时,这些内容通常包括深度技术、安全和管理实践。以下是一个高级大纲的示例,适用于专业人士和企业级管理员:

1. AD基础架构和设计

AD架构设计原则

单森林 vs. 多森林设计考虑因素

架构设计的最佳实践和模式

2. 安全与身份验证

高级身份验证

Kerberos认证和票证管理

多因素身份验证(MFA)的实施和配置

安全策略与控制

GPO(组策略对象)的高级配置和管理

安全组、访问控制列表(ACL)和权限管理策略

3. 高级集成与互操作性

云和混合环境集成

Azure AD和AWS Directory Service的集成

LDAP和其他协议的兼容性和互操作性管理

4. 复杂跨域和跨森林管理

跨域管理

信任关系的管理和维护

跨森林资源和对象的管理策略

5. 性能优化和故障恢复

域控制器性能优化

性能监控和调优工具的使用

大规模环境下的负载均衡和可扩展性策略

灾难恢复和业务连续性

AD数据备份和恢复策略

灾难恢复计划(DRP)的设计和实施

6. 安全审计与合规

安全审计

安全事件和活动的审计和分析

合规性要求下的报告和监管支持

支付宝微信扫一扫,打赏作者吧~

支付宝微信扫一扫,打赏作者吧~