1.对象策略简介

对象策略基于全局进行配置,基于安全域间实例进行应用。在安全域间实例上应用对象策略可实现对报文流的检查,并根据检查结果允许或拒绝其通过。对象策略通过配置对象策略规则实现。

一个对象策略中可以包含多条对象策略规则。对象策略规则通过指定对象组来描述报文匹配条件的判断语句,匹配条件可以是报文的源 IP 地址、目的 IP 地址、服务类型、应用和应用组等设备依照这些规则匹配出特定的报文,并根据规则预先设定的动作对其进行处理。创建规则时可以不指定任何可选条件,则规则对任意报文生效。

2. 对象策略规则的编号

一个对象策略中可包含多条规则,每条规则都拥有唯一的编号进行标示,此编号在创建规则时由用

户手工指定或由系统自动分配。在自动分配编号时,系统会将对应对象策略中已使用的最大编号加

一作为新的编号,若新编号超出了编号上限(65534),则选择当前未使用的最小编号作为新的编号。

3.对象策略规则的匹配顺序

当一个对象策略中包含多条规则时,报文会按照配置顺序与这些规则进行匹配,一旦匹配上某条规则便结束匹配过程。对象策略规则的配置顺序可在对象策略视图下通过 display this 命令查看,配置顺序与规则的创建顺序有关,先创建的规则优先进行匹配。同时,也可以通过移动规则的位置来调整规则的配置顺序。根据对象策略规则的匹配原理,为使设备上部署的对象策略对流经设备的报文达到更好、更精准的控制效果,需要在配置对象策略规则时遵循“深度优先”的原则,即控制对象精细的先配置,控制对象范围大的后配置。创建规则时可以不指定任何可选条件,则规则对任意报文生效。

4.配置IPv4对象策略规则

object-policy ip object-policy-name

rule [ rule-id ] { drop | pass | inspect app-profile-name } [ [ source-ip

{ object-group-name | any } ] [ destination-ip { object-group-name |

any } ] [ service { object-group-name | any } ] [vrf vrf-name ]

[ application application-name ] [ app-group app-group-name ] [ counting ]

[ disable ] [ logging ] [ track [ negative ] track-entry-number ]

[ time-range time-range-name ] ] * //配置对象策略规则

rule rule-id append { application application-name | app-group

app-group-name | destination-ip object-group-name | service

object-group-name | source-ip object-group-name } //配置附加过滤条件

move rule rule-id before insert-rule-id //移动rule

accelerate //开启对象策略加速功能,默认关闭

zone-pair security source souce-zone-name destination destination-zone-name

object-policy apply ip object-policy-name //应用对象策略

5.对象策略配置举例

实验案例1:

目的:PC_3能ping通PC_5,但PC_5无法ping通PC_3

PC_3地址设置为dhcp获取,PC_5配置地址为100.2.2.5,网关为100.2.2.254

其他设备配置同前面的案例,防火墙配置如下:

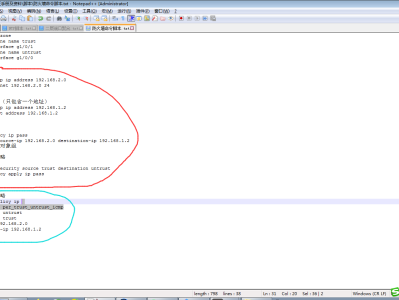

F1060-1:

interface g1/0/2 ip address 200.2.2.10 24interface g1/0/3 ip address 10.100.1.254 24ip route-static 0.0.0.0 0.0.0.0 200.2.2.254ip route-static 192.168.1.0 0.0.0.255 10.100.1.2

将对应端口加入安全域:

security-zone name Trust import interface GigabitEthernet1/0/3security-zone name Untrust import interface GigabitEthernet1/0/2

配置对象策略:

object-policy ip trust-untrust rule 0 passzone-pair security source Trust destination Untrust object-policy apply ip trust-untrust

完成上述配置后,PC_3可以单向ping通PC_5。

同样的,需要配置local域和其他域的域间策略才可以让防火墙和其他设备可以互相ping通。另外需要注意的是:当安全策略(security-policy ip)激活时,对象策略(object-policy)会失效。所以,如果已经配置了security-policy ip,需要undo掉,否则object-policy无法生效。security-policy是object-policy的进化版,两者无法同时生效,security-policy优先级高于object-policy。

配置实例2:

基本配置同之前的安全策略:

time-range work 08:00 to 18:00 working-day //配置时间段security-zone name database //创建安全域 import interface g1/2/5/1 quitsecurity-zone name president import interface g1/2/5/2 quitsecurity-zone name finance import interface g1/2/5/3 quitsecurity-zone name market import interface g1/2/5/4 quitobject-group ip address database //创建IP地址对象组 network subnet 192.168.0.0 24 quitobject-group ip address president network subnet 192.168.1.0 24 quitobject-group ip address finance network subnet 192.168.2.0 24 quitobject-group ip address market network subnet 192.168.3.0 24 quitobject-group service web //创建名为web的服务对象组 service 6 destination eq 80 quit

对象策略配置:

object-policy ip president-database rule pass source-ip president destination-ip database service web quitobject-policy ip finance-database rule pass source-ip finance destination-ip database service web time-range work quitobject-policy ip market-database rule drop source-ip market destination-ip database service web quit

对象策略应用:

zone-pair security source president destination database object-policy apply ip president-database quitzone-pair security source finance destination database object-policy apply ip finance-database quitzone-pair security source market destination database object-policy apply ip market-database quit

打赏

支付宝微信扫一扫,打赏作者吧~

本文链接:https://kinber.cn/post/1544.html 转载需授权!

推荐本站淘宝优惠价购买喜欢的宝贝:

您阅读本篇文章共花了:

您阅读本篇文章共花了:

支付宝微信扫一扫,打赏作者吧~

支付宝微信扫一扫,打赏作者吧~