交换机作为局域网中最常见的设备,在安全上面临着重大威胁,这些威胁有的是针对交换机管理上的漏洞,攻击者试图控制交换机。有的针对的是交换机的功能,攻击者试图扰乱交换机的正常工作,从而达到破坏甚至窃取数据的目的。针对交换机的攻击主要有以下几类:交换机配置/管理的攻击MAC泛洪攻击DHCP欺骗攻击MAC和IP欺骗攻击ARP欺骗VLAN跳跃攻击STP攻击VTP攻击交换机的访问安全为了防止交换机被攻击者探测或控制,必须在交换机上配置基本的安全:使用合格的密码使用ACL,限制管理访问配置系统警告用语禁用不需要

一、前言二、设备2.1 调制解调器2.2 中继器2.3 网卡2.4 交换机 2.4.1 交换机的工作原理2.5 路由器 2.5.1 路由控制表三、协议3.1 DNS 3.1.1 DNS查询过程 3.1.2 查看修改DNS3.2 ARP 3.2.1 ARP工作原理 3.2.2 查看本机ARP3.3 DHCP 3.3.1 DHCP 的工作机制3.4 NAT 3.4.1 NAT的工作机制3.5 ICMP&n

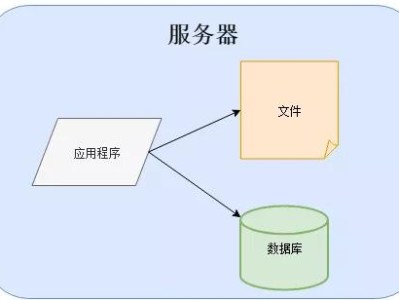

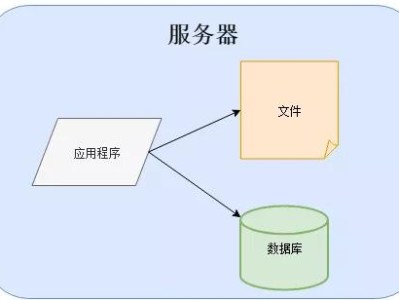

软件项目最初没有的运维部门大概 12 年前,最初进入软件开发领域,那时一个人需要学很多的开发技能和运维技能,上能后端做服务,下能前端写页面,左能做 DBA,右能做架构,中间还能运维。那时开发和运维其实没有界限,基本都是一体的,当然也有可能因为公司规模不是特别大,所以分工也没有那么细,也听说过专门有运维部门的公司,但是那时软件运维人员的水平也只能做重复性的工作。硬件和网络运维这里不讲,而那种比较贵的 DBA,中小公司一般不会请,所以基本上开发≈运维。软件生命周期中最长的部分在运维阶段,在那个时候开

网络健康状况是衡量基础架构运行状况的一种方法,企业需要不断监控网络状态,以提供数据中心和设备健康状况的信息。通常你和你的经理对监视工具会有不同的要求,其中最大的要求可能是成本。幸运的是,现在有很多免费的企业级基础架构监视软件产品,可提供与付费同类产品相同的功能。通过使用正确的工具,你可以监视技术基础架构的各个方面,并可针对任何出现的问题获得警报以及预测未来的趋势。同时,还有开源网络监视软件工具可供你选择。但是,在整合开放源代码软件到工具集中之前,你应该考虑两个注意事项:支持可用性和已部署的功能。